| БрМЭЦМі: |

| БОЮФРДздгкIBMЃЌЮФеТжївЊНщЩмжївЊНщЩмСЫDevOps

ЪЧЪВУДЁЂDevOps ЕФММЪѕЪЕЯжЗНЪНвдМАDevOps гыШнЦїЁЂKubernetes

жЎМфЕФЙиЯЕЕШЯрЙижЊЪЖЁЃ |

|

НќСНФъЃЌЫцзХШнЦїЁЂKubernetes ЕШММЪѕЕФаЫЦ№ЃЌDevOps

етИіИХФюБЛЙуЗКЬсМАВЂБЛДѓСПЪЙгУЁЃ БОЮФНЋЛсДгвдЯТМИИіЗНУцзХЪжЃЌНсКЯЪЕбщеЙЯжЕФЗНЪНЃЌШУЖСепеце§РэНт DevOps

ЕФКЌвхЁЃ

DevOps ВњЩњЕФБГОА

DevOps гыШнЦїЁЂKubernetes жЎМфЕФЙиЯЕ

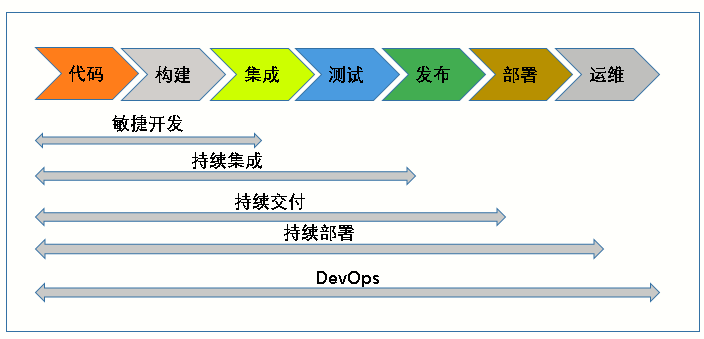

DevOps ЕФММЪѕЪЕЯжЗНЪН

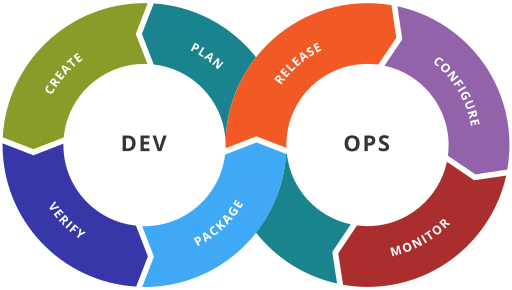

DevOps ЪЧЪВУД

DevOps жаЕФ Dev жИЕФ DevelopmentЃЌOps жИЕФЪЧЕФ OperationsЃЌгУвЛОфЛАРДЫЕ

DevOps ОЭЪЧДђЭЈПЊЗЂдЫЮЌЕФБкРнЃЌЪЕЯжПЊЗЂдЫЮЌвЛЬхЛЏЁЃ

ДгЦйВМЪНПЊЗЂЕНУєНнПЊЗЂ

ЬИЕН DevOps ЕФЗЂеЙЪЗЃЌЮвУЧашвЊЯШЬИвЛЯТУєНнПЊЗЂЁЃ

ЪзЯШЃЌУєНнПЊЗЂЪЧУцЯђШэМўЕФЃЌЖјШэМўвРРЕгкМЦЫугВМўЁЃЮвУЧжЊЕРЃЌЪРНчЩЯЕквЛЬЈМЦЫуЛњЪЧдк 1946 ФъГіЯжЕФЁЃвђДЫЃЌШэМўПЊЗЂЯрЖдгкШЫРрРњЪЗЖјбдЃЌЪБМфВЂВЛГЄЁЃЯрЖдгкШэМўПЊЗЂЗНЗЈТлЕФеЦЮеЃЌШЫУЧИќЩУГЄгкЙЄГЬбЇЃЌШчИЧТЅЁЂдьЧХЕШЁЃЮЊСЫЭЦЖЏШэМўПЊЗЂЃЌ1968

ФъЃЌШЫУЧНЋЙЄГЬбЇЕФЗНЗЈгІгУЕНШэМўСьгђЃЌгЩДЫВњЩњСЫШэМўЙЄГЬЁЃ

ШэМўЙЄГЬЕФЗНЪНгаЦфгХЕуЃЌЕЋДјРДСЫВЛЩйЮЪЬтЁЃзюЙиМќвЛЕуЪЧЃКШэМўВЛЭЌгкЙЄГЬЁЃЭЈЙ§ЙЄГЬбЇНЈдьЕФДѓЧХЁЂИпТЅдкПЂЙЄКѓЃЌШЫУЧЭЈГЃВЛЛсЖдДѓЧХИпТЅЕФжїЬхгаДѓСПЪЙгУашЧѓЕФБфИќЃЛЕЋШэМўШДВЛЭЌЁЃЖдгкУцЯђзюжегУЛЇЕФШэМўЃЌШЫУЧЖдгкШэМўЙІФмЕФашЧѓЪЧЛсВЛЖЯБфЛЏЕФЁЃдкЦйВМЪНПЊЗЂЕФФЃЪНЯТЃЌЕБПЭЛЇЖдгІгУгаБфЛЏЕФашЧѓЪБЃЌШэМўГЇЩЬЕУжиаТПЊЗЂШэМўЁЃетНЋЛсЪЙЦѓвЕЕФОКељСІДѓЗљЯТНЕЁЃ

ДЋЭГЕФШэМўПЊЗЂСїГЬЪЧЃКВњЦЗОРэЪеМЏвЛЯпвЕЮёВПУХКЭПЭЛЇЕФашЧѓЃЌетаЉашЧѓПЩФмЪЧаТЙІФмашЧѓЃЌвВПЩФмЪЧЖдВњЦЗЯжгаЙІФмзіБфИќЕФашЧѓЁЃШЛКѓНјааЦРЙРЁЂЗжЮіЃЌНЋетаЉашЧѓжЦЖЈЮЊВњЦЗЕФТЗЯпЭМЃЌВЂЧвЗжХфЯргІЕФзЪдДНјааЯрЙиЙЄзїЁЃНгЯТРДЃЌВњЦЗОРэНЋашЧѓЪфГіИјПЊЗЂВПУХЃЌПЊЗЂЙЄГЬЪІаДДњТыЁЃаДКУвдКѓЃЌОЭгЩВЛЭЌЕФВПУХЕФШЫдБНјааКѓајЕФДњТыЙЙНЈЁЂжЪСПМьбщЁЂМЏГЩВтЪдЁЂгУЛЇбщЪеВтЪдЃЌзюКѓИјЩњВњВПУХЁЃетбљДјРДЕФЮЪЬтЪЧЃЌПЊЗЂжмЦкБШНЯГЄЃЌВЂЧвШчЙћгаШЮКЮБфИќЃЌЖМвЊжиаТзпвЛБщПЊЗЂСїГЬЃЌдкЩЬГЁШчеНГЁЕФНёЬьЃЌШэМўвЛИіАцБОЭЦГйЗЂВМЃЌПЩФмЕНЗЂВМЪБетИіАцБОдкЪаГЁЩЯОЭвбОЙ§ЪБСЫЃЛЖјОКељЖдЪжКмПЩФмгЩгкдкаТШэМўЗЂВМЩЯПьСЫвЛВНЃЌЖјбИЫйЧРеМСЫПЭЛЇКЭЪаГЁЁЃ

е§ЪЧгЩгкЩЬвЕЛЗОГЕФбЙСІЃЌШэМўГЇЩЬашвЊИФНјПЊЗЂЗНЪНЁЃ

2001 ФъГѕЃЌдкУРЙњЛЌбЉЪЄЕи snowbirdЃЌ17 ЮЛзЈМвОлМЏдквЛЦ№ЃЌИХРЈСЫвЛаЉПЩвдШУШэМўПЊЗЂЭХЖгИќОпгаПьЫйЙЄзїЁЂЯргІБфЛЏЕФФмСІЕФМлжЕЙлддђЁЃЫћУЧГЦздМКЮЊ"УєНнСЊУЫ"ЁЃ

УєНнПЊЗЂЕФжївЊМлжЕЙлШчЯТЃК

Бэ 1. УєНнПЊЗЂЕФКЫаФМлжЕЙл

гаСЫУєНнСЊУЫЃЌгаСЫУєНнПЊЗЂМлжЕЙлЃЌБиШЛЛсВњЩњПЊЗЂЕФСїХЩЁЃжївЊЕФУєНнПЊЗЂСїХЩгаЃКМЋЯоБрГЬЃЈXPЃЉЁЂScrumЁЂЫЎОЇЗНЗЈЕШЁЃ

жСДЫЃЌУєНнПЊЗЂгаРэФюЁЂгаЗНЗЈЁЂгаЪЕМљЁЃЫцзХдЦМЦЫуИХФюЕФаЫЦ№ЃЌдЦМЦЫуЕФВЛЖЯТфЕиЃЌУєНнПЊЗЂВЛНіЪЕЯжСЫЙЄОпЛЏЃЌвВЕУЕНСЫЩ§ЛЊЁЃ

ДгУєНнПЊЗЂЕН DevOps

ЬИЕНСЫУєНнПЊЗЂЃЌФЧУДУєНнПЊЗЂКЭ DevOps гаЪВУДЙиЯЕФиЃП

УєНнПЊЗЂЪЧПЊЗЂгђРяЕФИХФюЃЌдкУєНнПЊЗЂЛљДЁжЎЩЯЃЌгаШчЯТНзЖЮЃК

УєНнПЊЗЂ->ГжајМЏГЩ->ГжајНЛИЖ->ГжајВПЪ№->DevOps

ДгУєНнПЊЗЂЕН DevOpsЃЌЧАвЛИіНзЖЮЖМЪЧКѓвЛИіНзЖЮЕФЛљДЁЃЛЫцзХНзЖЮЕФЭЦНјЃЌУПИіНзЖЮИХФюИВИЧЕФСїГЬдНРДдНЖрЃЛзюже

DevOps КИЧСЫећИіПЊЗЂКЭдЫЮЌНзЖЮЁЃе§ЪНгЩгкУПИіНзЖЮЩцМАЕФЗЖЮЇВЛЭЌЃЌвђДЫЫљвдУПИіИХФюЫљЬсЙЉЕФЙЄОпвВЪЧВЛвЛбљЕФЁЃОпЬхФкШнЮвУЧВЮееЯТЭМЃК

ЭМ 1. ДгУєНнПЊЗЂЕН DevOps ЕФНјНз

ГжајМЏГЩЃЈContinuous IntegrationЃЉжИЕФЪЧЃКДњТыМЏГЩЕНжїИЩжЎЧАЃЌБиаыШЋВПЭЈЙ§здЖЏЛЏВтЪдЃЛжЛвЊгавЛИіВтЪдгУР§ЪЇАмЃЌОЭВЛФмМЏГЩЁЃГжајМЏГЩЕФвЊЪЕЯжЕФФПБъЪЧЃКдкБЃГжИпжЪСПЕФЛљДЁЩЯЃЌШУВњЦЗПЩвдПьЫйЕќДњЁЃ

ГжајНЛИЖЃЈContinuous DeliveryЃЉжИЕФЪЧЃКПЊЗЂШЫдБЦЕЗБЕиНЋШэМўЕФаТАцБОЃЌНЛИЖИјжЪСПЭХЖгЛђепгУЛЇЃЌвдЙЉЦРЩѓЁЃШчЙћЦРЩѓЭЈЙ§ЃЌДњТыОЭБЛЗЂВМЁЃШчЙћЦРЩѓВЛЭЈЙ§ЃЌФЧУДашвЊПЊЗЂНјааБфИќКѓдйЬсНЛЁЃ

ГжајВПЪ№ЃЈContinuous DeploymentЃЉжИЕФЪЧЃКДњТыЭЈЙ§ЦРЩѓВЂЗЂВМКѓЃЌздЖЏВПЪ№ЃЌвдНЛИЖЪЙгУЁЃ

DevOps ЪЧвЛзщЭъећЕФЪЕМљЃЌПЩвдздЖЏЛЏШэМўПЊЗЂКЭ IT ЭХЖгжЎМфЕФСїГЬЃЌвдБуЫћУЧПЩвдИќПьЁЂИќПЩППЕиЙЙНЈЁЂВтЪдКЭЗЂВМШэМўЁЃ

ЭМ 2. DevOps ЪОвтЭМ

DevOps ЕФММЪѕЪЕЯж

DevOps ЕФММЪѕЪЕЯжЃЌашвЊШ§ИіЗНУцЃКБъзМНЛИЖЮяЁЂШнЦїЕїЖШЦНЬЈЁЂDevOps ЙЄОпСДЁЃНгЯТРДЃЌЮвУЧЯъЯИПДвЛЯТетИіШ§ИіЗНУцЕФФкШнЁЃ

DevOps ЕФММЪѕЪЕЯж 1ЃКБъзМНЛИЖЮя

DevOps ЕФФПЕФдкгкШУПЊЗЂКЭдЫЮЌвЛЬхЛЏЁЂШУПЊЗЂКЭдЫЮЌЯрЛЅжЎМфЕФЙЕЭЈИќМгЫГГЉЁЂбИНнЃЌДгЖјЪЙЦѓвЕИќФмЪЪгІЪаГЁЕФБфЛЏЁЃ

ЕБШЛЃЌеце§ЪЕЯжПЊЗЂдЫЮЌвЛЬхЛЏЃЌВЂЗЧжЛЪЧШУПЊЗЂКЭдЫЮЌЕФШЫзјдквЛЦ№ФЧУДМђЕЅЁЃДгММЪѕНЧЖШЃЌDevOps

ЪзЯШашвЊгавЛИіАќКЌСЫЁАВйзїЯЕЭГ+Runtime+гІгУЁБЕФБъзМНЛИЖЮяЁЃГ§ДЫжЎЭтЃЌЛЙашвЊЭЈЙ§ећИі DevOps

СїГЬРДДђЭЈЁЃ

дк IT дчЦкЃЌГЇЩЬгВМўКЭЯЕЭГЦНЬЈЕФВювьЛЏЙ§ДѓЃЌдкВЛЭЌгВМўКЭЯЕЭГЦНЬЈНјаагІгУЕФЮоЗьЧЈвЦМИКѕЪЧВЛПЩЯыЯѓЕФЁЃЫцзХ

X86 ЗўЮёЦївдМА vSphere ЕШащФтЛЏММЪѕЕФЦеМАЃЌВйзїЯЕЭГЃЈАќРЈВйзїЯЕЭГЩЯЕФгІгУЃЉПЩвддкВЛЭЌ

X86 ЗўЮёЦїГЇЩЬЕФгВМўЦНЬЈЩЯдкЯпЮоЗьЧЈвЦЁЃгВМўВювьЛЏВЛЖЯЫѕаЁЩѕжСЯћЪЇЃЌШэМўЕФживЊадВЛЖЯЬсЩ§ЃЌIT

Нчеце§НјШыШэМўЖЈвхвЛЧаЕФЪБДњЁЃдкетИіБГОАЯТЃЌвЕЮёЬсГіСЫИќИпЕФвЊЧѓЃЌШчКЮНЋгІгУдкВЛЭЌВйзїЯЕЭГжЎМфЪЕЯжЮоЗьЧЈвЦЃЌНЋПЊЗЂКЭЩњВњЭГвЛЃЌзіЕНЁАЙЙНЈвЛДЮЃЌЕНДІдЫааЁБЁЃ

ШнЦїММЪѕЕФИХФюзюГѕГіЯждк 2000 ФъЃЌЕБЪБГЦЮЊ FreeBSD jailЃЌетжжММЪѕПЩНЋ FreeBSD

ЯЕЭГЗжЧјЮЊЖрИізгЯЕЭГЁЃ

ЕЋжБЕН Docker ЕФГіЯжЃЈ2008 ФъЃЉЃЌШнЦїВХеце§ОпБИСЫНЯКУЕФПЩВйзїадКЭЪЕгУадЁЃвђЮЊ Docker

ЬсЙЉСЫШнЦїЕФОЕЯёЙЙНЈЁЂДђАќЕШММЪѕЃЌЪЙШнЦїОпБИСЫвЛДЮДђАќЃЌЕНДІдЫааЕФФмСІЁЃ

ЖдгкПЭЛЇЖјбдЃЌDocker жЛФмдквЛИі Linux ЩЯдЫааЃЌЪЧЁАЕЅЛњАцЁБЃЌКмФбЗћКЯЦѓвЕЖдИпПЩгУЕФашЧѓЁЃДЫЭтЃЌdocker

вВШБЗІКЭГжОУДцДЂЁЂащФтЭјТчЯрЙиЕФЙІФмЁЃ

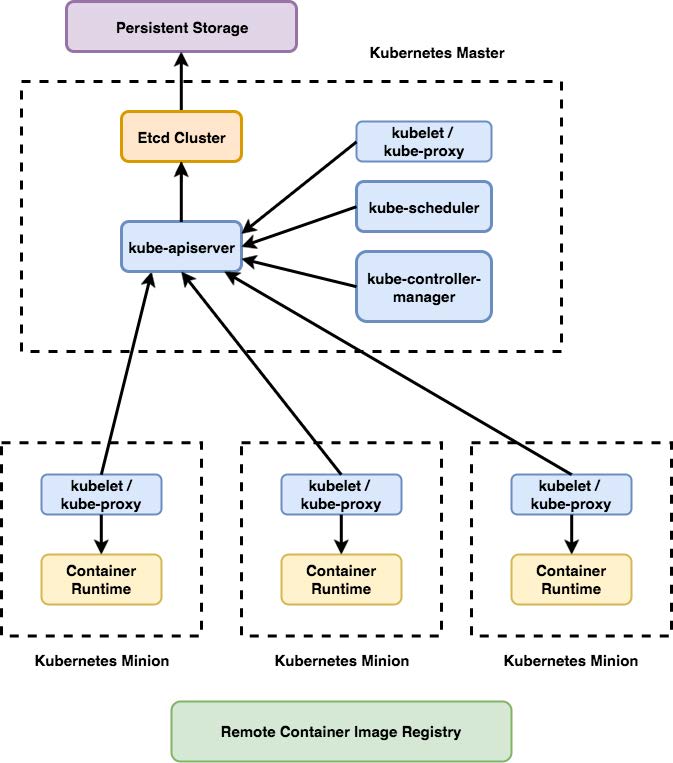

DevOps ЕФММЪѕЪЕЯж 2ЃКШнЦїЕїЖШЦНЬЈ

2014 Фъ Kubernetes ЕФГіЯжЃЌЕьЖЈСЫНёЬьШнЦїЕїЖШЦНЬЈЕФЪТЪЕБъзМЕФЛљДЁЁЃ

вђЮЊЭЈЙ§ KubernetesЃЌЮвУЧВЛНіЪЕЯжСЫШнЦїдкЖрИіМЦЫуНкЕуЩЯЕФЭГвЛЕїЖШЃЌЛЙПЩвдНЋШнЦїЖдНгГжОУДцДЂЁЂЖдНгащФтЭјТчЕШЁЃЛЛОфЛАЫЕЃЌKubernetes

ЪЙШнЦїОпБИЦѓвЕМЖЕФЙІФмЁЃ

ЭМ 3. Kubernetes МмЙЙ

DevOps ЕФММЪѕЪЕЯж 3ЃКDevOps ЙЄОпСД

дкгаСЫШнЦїКЭ Kubernetes вдКѓЃЌЮвУЧЛЙашвЊЯрЙиЕФ DevOps ЙЄОпСДЁЃ

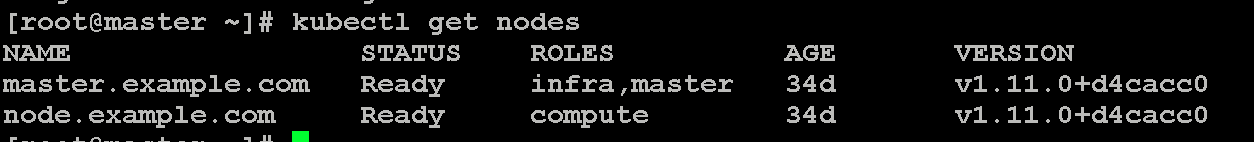

ФПЧАдк IT НчЃЌDevOps ЯрЙиЕФЙЄОпКмЖрЃЌЦфжаДѓЖрЪ§ЪЧПЊдДЕФЙЄОпЃЌШчЯТЭМЁЃ

ЭМ 4. DevOps ЙЄОпСД

дкКѓУцЕФЮФеТжаЃЌЮвУЧЛсбЁдёМИжжГЃгУЕФ DevOps ЙЄОпЃЌШЛКѓНјааЪдбщеЙЯжЁЃ

змНсЃКDevOps гыШнЦїКЭ Kubernetes ЕФЙиЯЕ

PaaSЁЂDevOps ЕФИХФюЃЌдкШнЦїКЭ Kubernetes ЦеМАжЎЧАОЭДцдкСЫЁЃЙувхЩЯЕФ PaaSЁЂDevOps

ЕФНЈЩшЃЌЛсАќКЌЃКШЫЁЂСїГЬЁЂЙЄОпЕШЖрЗНУцФкШнЁЃIT ГЇЩЬЬсЙЉЕФ PaaSЁЂDevOps вджИЙЄОпВуУцЕФТфЕиЮЊжїЁЂвдСїГЬзЩбЏЮЊИЈЁЃ

дк Kubernetes КЭШнЦїЦеМАжЎЧАЃЌЮвУЧЭЈЙ§ащФтЛњвВПЩвдЪЕЯж PaaSЁЂCI/CDЃЌжЛЪЧЯрЖдЫйЖШНЯТ§ЃЌвђДЫЦеМАадВЛИпЃЈЯыЯѓвЛЯТЭЈЙ§

X86 ащФтЛЏРДЪЕЯжжаМфМўМЏШКЕЏадЩьЫѕЕФаЇТЪЃЉЁЃЖје§ЪЧШнЦїЕФГіЯжЃЌЮЊ PaaSЁЂDevOps ЙЄОпВуУцЕФТфЕиЬсЙЉЗЧГЃКУЕФГадиЦНЬЈЃЌЪЙЕУетСНФъШнЦїдЦЗчЩњЫЎЦ№ЁЃетОЭКУБШ

4GЃЈ2014 ФъГіЯжЃЉКЭЮЂаХЃЈ2011 ФъГіЯжЃЉжЎМфЕФЙиЯЕЃКдкЪжЛњЭјЫй 3G ЪБДњЃЌСїСПАДееезЪеЗбЕФЪБКђЃЌЃЈМДЪЙгаЃЉДѓМвЖдгкЮЂаХгявєСФЬьЁЂЮЂаХЪгЦЕвВВЛЛсЬЋИааЫШЄЁЃ

ЫљвдЫЕЃЌ Docker ЪЙШнЦїОпБИСЫНЯКУЕФПЩВйзїадЁЂПЩвЦжВадЃЌKubernetes ЪЙШнЦїОпБИЦѓвЕМЖЪЙгУЕФЬѕМўЁЃЖј

IT НчжкЖрЛљгк Kubernetes КЭ Docker ЦѓвЕМЖЕФШнЦїЦНЬЈЃЌгжГЩЮЊСЫ Devops

ЙЄОпТфЕиЕФаТвЛДњЛљДЁМмЙЙЁЃ

DevOps ЙЄзїСїеЙЪО

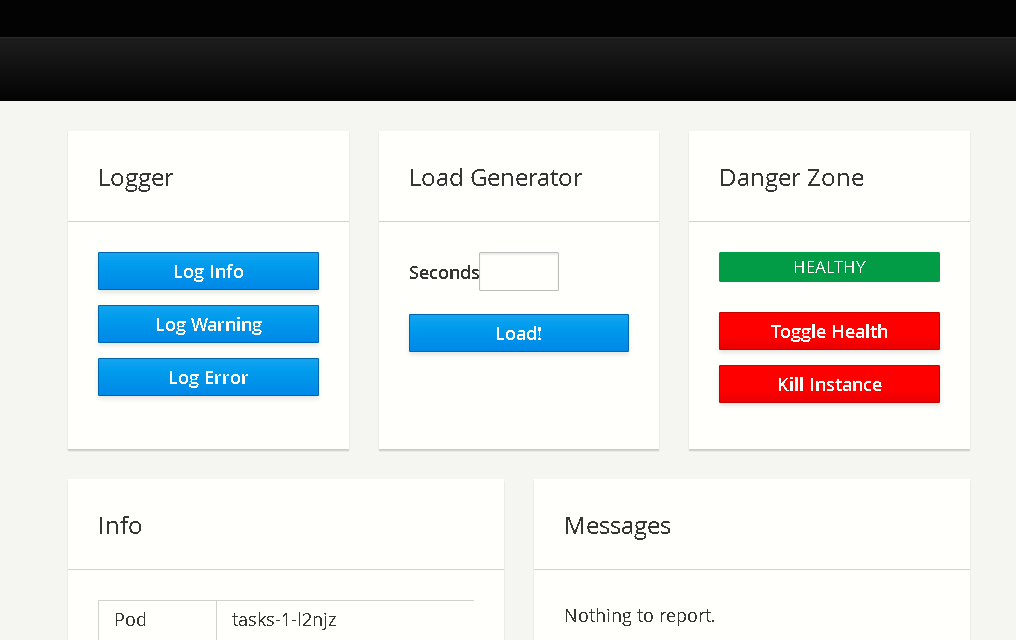

ГЃгУ DevOps ЙЄОпНщЩм

Kubernetes МЏШКЃКАќКЌ Docker КЭ KubernetesЁЃ

Gogs: ЭЈЙ§ Go БраДЕФБОЕиДњТыВжПтЃЌЙІФмгы github РрЫЦЁЃ

Jenkins/Jenkins Slave PodsЃКГжајМЏГЩЙЄОпЁЃ

Nexus :ЙЄМўЙмРэЦїЃЌФмЙЛНтОіБОЕиЛКДцЙЙНЈвРРЕЯюЁЃ

SonarQubeЃКПЊдДДњТыЗжЮіЙЄОпЃЌЫќПЩвдЗжЮіГЃМћБрГЬДэЮѓЕФдДДњТыЁЃ

вдЩЯЕФ DevOps ЙЄОпЃЌЖМПЩвдвдШнЦїЗНЪНВПЪ№ЕН Kubernetes МЏШКжаЁЃдкЪЕбщЛЗОГжаЃЌгавЛИіСНИіНкЕуЕФ

Kubernetes МЏШКЃЌгУгкНјааЪЕбщеЙЯжЁЃ

ЭМ 5. Kubernetes МЏШК

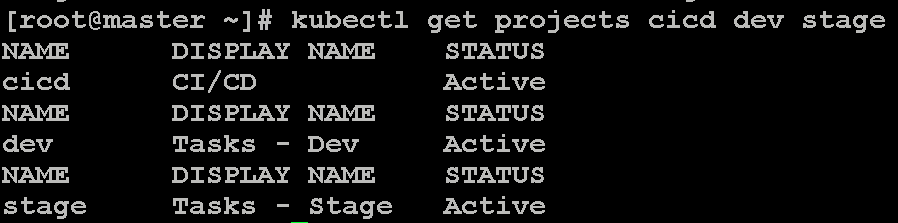

дк Kubernetes МЏШКжаДДНЈШ§Иі NamespaceЃКcicdЁЂdevЁЂstageЁЃЦфжа

cicd Namespace ДцЗХЕФЪЧ DevOps ЯрЙиЙЄОпСДЁЃdevЁЂstage ЪЧФЃФтПЊЗЂКЭЩњВњСНИіЛЗОГЁЃ

ЭМ 6. Kubernetes МЏШКЕФ Namespaces

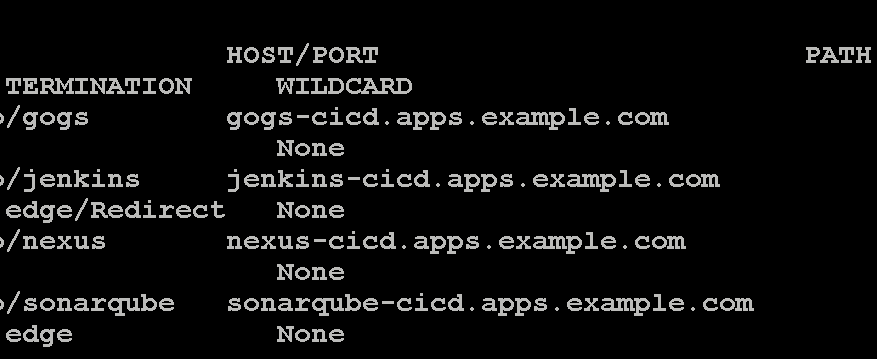

НгЯТРДЃЌЮвУЧПДвЛЯТдк cicd Namespace жаВПЪ№ЕФ DevOps ЙЄОпСДЃК

ЭМ 7. Kubernetes МЏШКжаВПЪ№ЕФ DevOps ЙЄОп

дкЙЄОпСДВПЪ№ГЩЙІвдКѓЃЌЮвУЧЗжБ№ЕЧТМЙЄОпЕФ UI НчУцНјааВщПДЁЃ

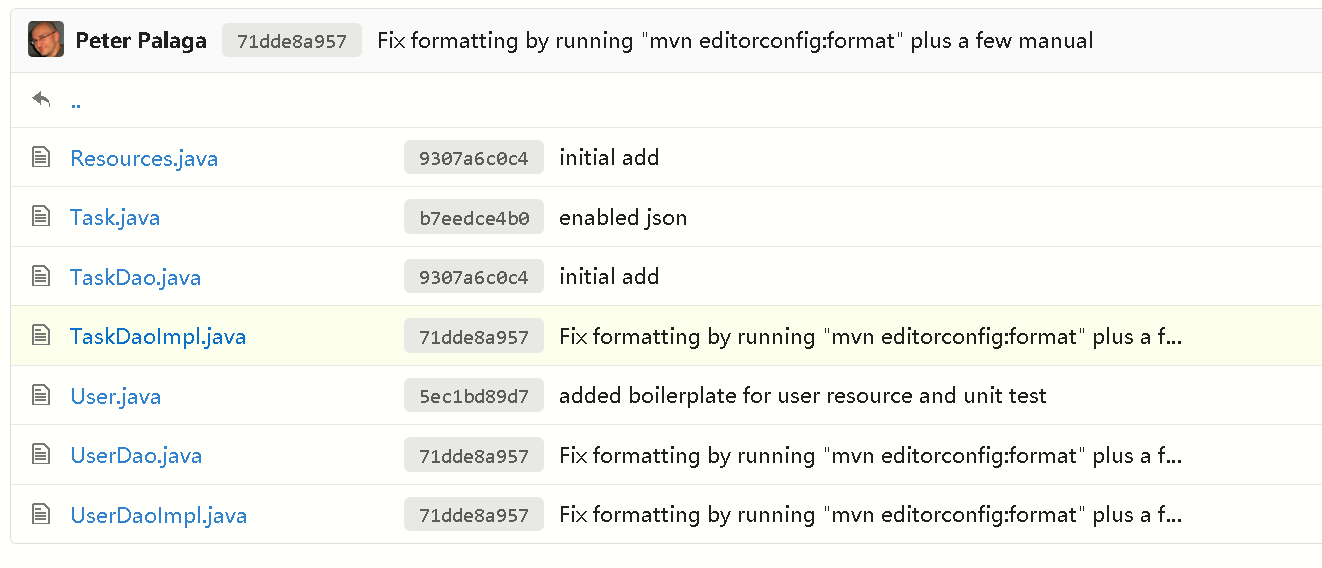

ЮвУЧЪзЯШВщПДДњТыВжПт Gogs жаЕФдДДњТыЃК

ЭМ 8. Gogs жаЕФдДТы

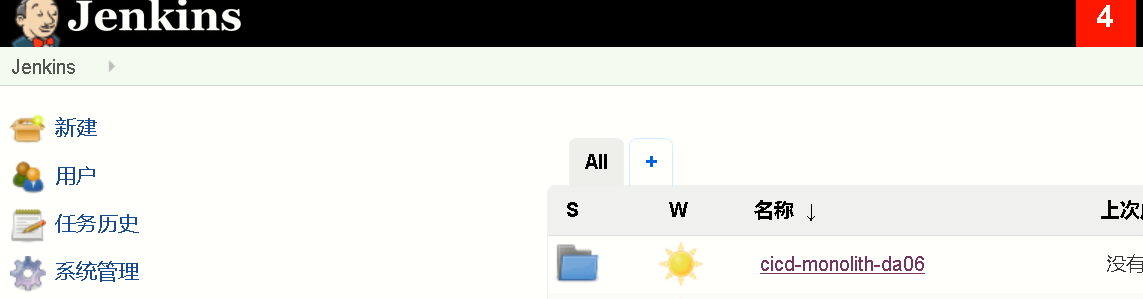

НгЯТРДЃЌЮвУЧЕЧТМ JenkinsЃЈКѓајЕФжївЊВйзїНЋЛсЛљгк JenkinsЃЉЃК

ЭМ 9. Jenkins НчУц

Nexus гУгкДцЗХЙЙНЈГЩЙІЁЂВЂОЙ§ Code Review ЕФ war АќЃЌЮвУЧВщПД Nexus

ЕФНчУцЃК

ЭМ 10. Nexus НчУц

SonarQube ИКд№ Code reviewЃК

ЭМ 11. SonarQube НчУц

Jenkins Pipeline ЙЄзїСїЗжЮі

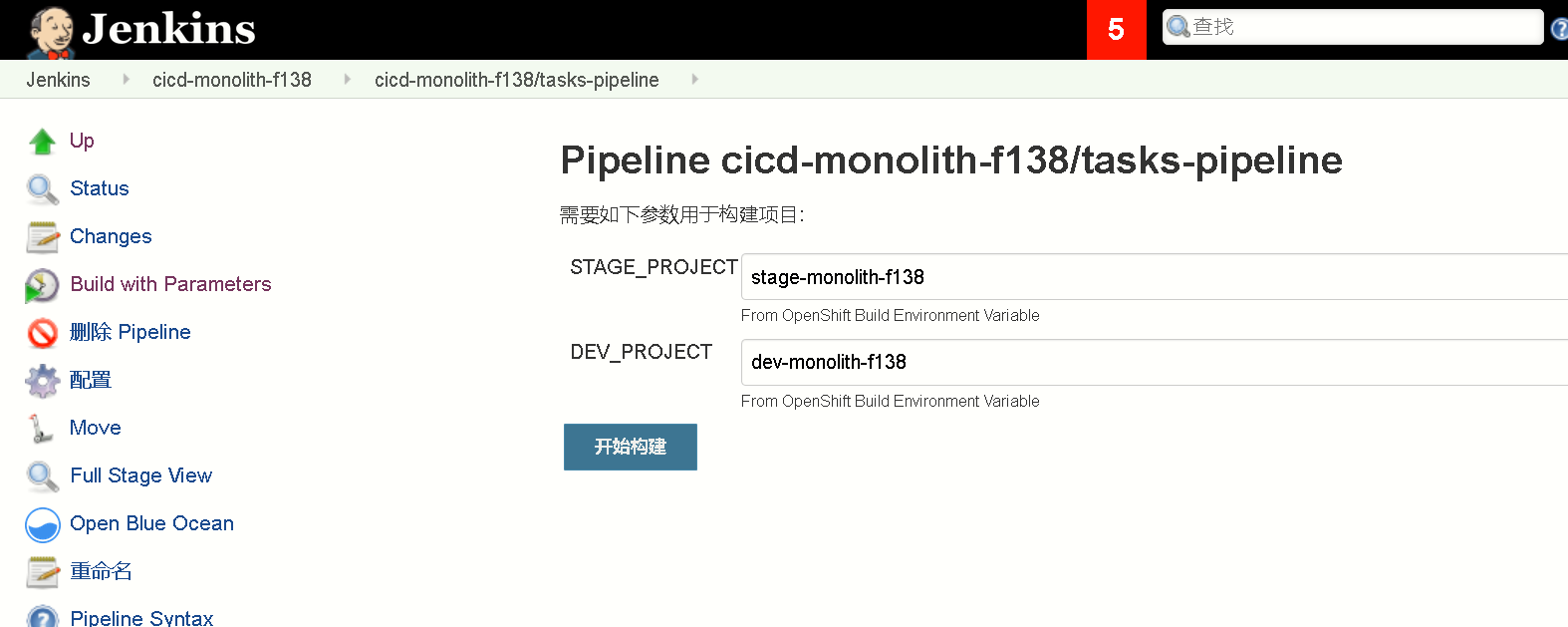

ећИі Devops ЕФСїГЬЃЌЭЈЙ§ Jenkins ЕФ Pipeline ДЎНгЦ№РДЁЃдк Jenkins

жаЃЌЮвУЧПЩвдЭЈЙ§БраД Jenkins FileЃЌЛђепЭЈЙ§ Jenkins фЏРРЦївГУцЕФВйзїРДЭъГЩ Pipeline

ЕФЖЈжЦЁЃСНепЕФЪЕЯжаЇЙћЪЧвЛбљЕФЃЌБОЮФвдЪщаД Jenkins File ЗНЪНеЙЯжЁЃЭЈЙ§вЛИі Jenkins

FileЃЌДђЭЈећИі DevOps СїГЬЁЃ

ЮвУЧВщПД Jenkins File ЕФФкШнВЂНјааНтЪЭЁЃ

ЕквЛВНЃЌДг Gogs РШЁдДДњТыЃЌШЛКѓЕїгУ maven НјааДњТыБрвыЃК

ЧхЕЅ 1. Pipeline ЕквЛНзЖЮ

pipeline {

agent {

label 'maven'

}

stages {

stage('Build App') {

steps {

git branch: 'eap-7', url: 'http://gogs:3000/gogs/openshift-tasks.git'

script {

def pom = readMavenPom file: 'pom.xml'

version = pom.version

}

sh "${mvnCmd} install -DskipTests=true"

}

}

}

} |

ЕкЖўВНЃЌЙЙНЈГЩЙІвдКѓЃЌЕїгУ mvn НјааВтЪдЁЃ

ЧхЕЅ 2. Pipeline ЕкЖўНзЖЮ

stage('Test')

{

steps {

sh "${mvnCmd} test"

step([$class: 'JUnitResultArchiver', testResults:

'**/target/surefire-reports/TEST-*.xml'])

}

} |

ЕкШ§ВНЃЌЕїгУ SonarQube НјааДњТы reviewЁЃ

ЧхЕЅ 3. Pipeline ЕкШ§НзЖЮ

stage('Code

Analysis') {

steps {

script {

sh "${mvnCmd} sonar:sonar -Dsonar.host.url=http://sonarqube:9000

-DskipTests=true"

}

}

} |

ЕкЫФВНЃЌНЋВтЪдГЩЙІЕФДњТыДцЕЕЕН Nexus:

ЧхЕЅ 4. Pipeline ЕкЫФНзЖЮ

stage('Archive

App') {

steps {

sh "${mvnCmd} deploy -DskipTests=true -P

nexus3"

}

} |

ЕкЮхВНЃЌPipeline ЛсНЋЙЙНЈГЩЙІЕФ war АќЃЌвдЖўНјжЦЕФЗНЪНзЂШыЕН JBoss EAP ЕФ

docker image жаЁЃ

ЧхЕЅ 5. Pipeline ЕкЮхНзЖЮ

stage('Build

Image') {

steps {

sh "rm -rf oc-build && mkdir -p oc-build/deployments"

sh "cp target/tasks.war oc-build/deployments/ROOT.war"

}

} |

НгЯТРДЃЌPileline ЯШНЋетИі docker image ВПЪ№ЕН dev ЛЗОГЃЌШЛКѓв§ШыЩѓХњЙЄзїСїЃЌХњзМКѓВПЪ№ЕНЩњВњЁЃ

ЧхЕЅ 6. Pipeline жаЕФЩѓХњСї

stage('Promote

to STAGE?') {

steps {

timeout(time:15, unit:'MINUTES') {

input message: "Promote to STAGE?",

ok: "Promote"

}

}

} |

DevOps ЙЄОпСДбнЪО

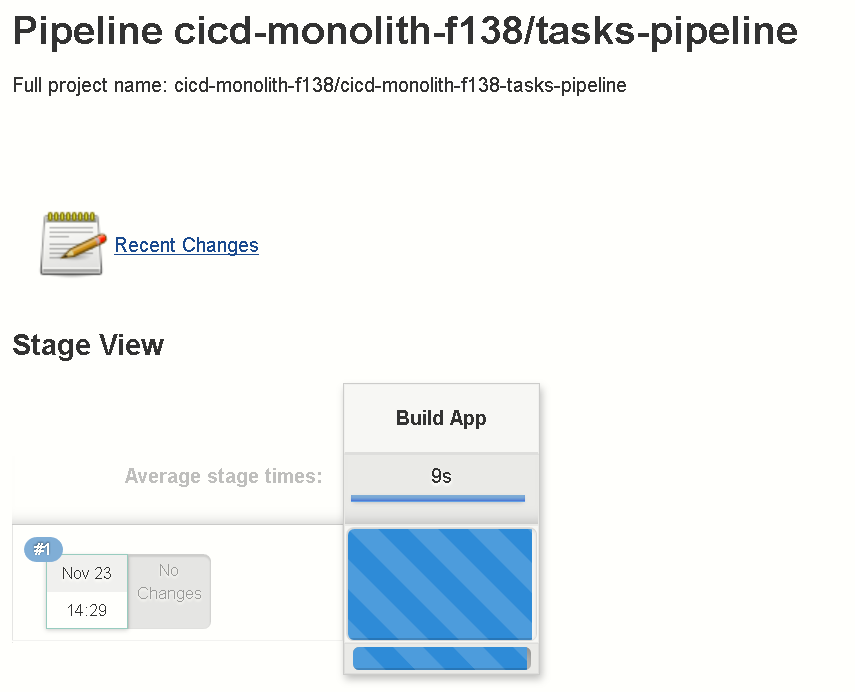

ЪзЯШЃЌЕЧТМЕН Jenkins ЩЯЃЌВщПДвбОДДНЈКУЕФ PipelineЁЃ

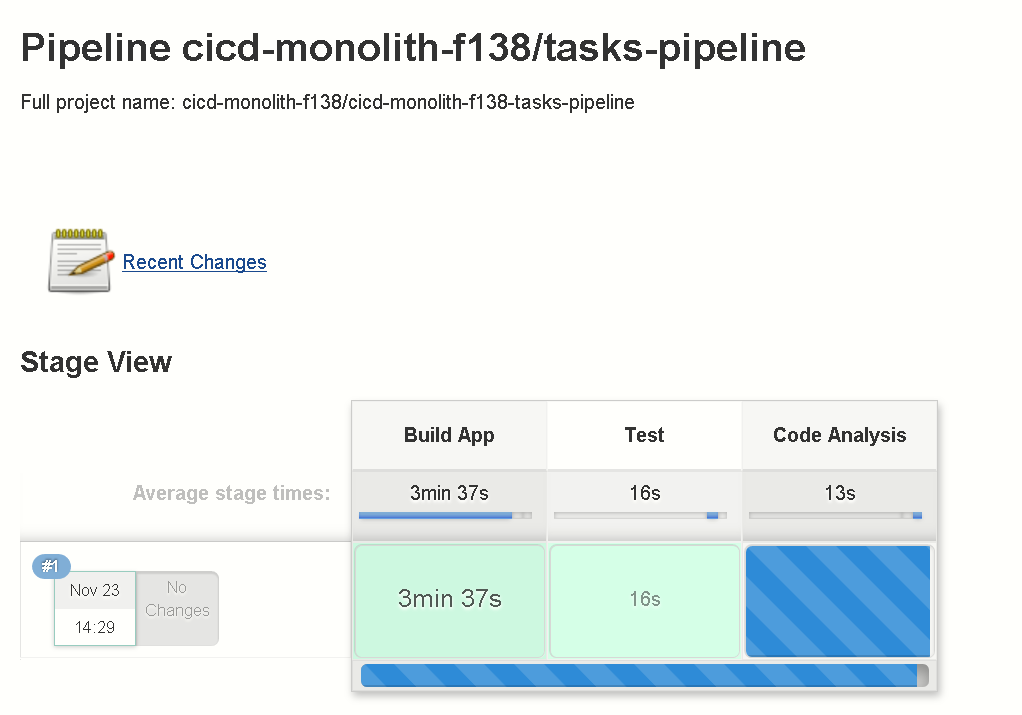

ЭМ 12. Jenkins ЕФ Pipeline

ЕуЛїЁАПЊЪМЙЙНЈЁБЃЌДЅЗЂЙЄзїСїЃЈЙЄзїСївВПЩвдЭЈЙ§ЬсНЛДњТыздЖЏДЅЗЂЃЉЃК

ЭМ 13. ДЅЗЂЙЄзїСї

Pipeline ЕФЕквЛИіНзЖЮЪЧ Build AppЁЃ

ЭМ 14. ЙЄзїСїЕквЛИіНзЖЮ

Build App ГЩЙІЕФ logs ШчЯТЃЌЮвУЧПЩвдПДЕНЩњГЩСЫ war АќЃК

ЧхЕЅ 7. ЙЙНЈгІгУГЩЙІЕФШежО

[INFO] Installing

/tmp/workspace

/cicd-monolith-f138/cicd-monolith-f138-tasks

-pipeline/target/tasks.war

to /home/jenkins/.m2/repository/org/jboss/quickstarts

/eap/jboss-tasks-rs/7.0.0-SNAPSHOT/

jboss-tasks-rs-7.0.0-SNAPSHOT.war

[INFO] Installing /tmp/workspace/cicd-monolith-f138

/cicd-monolith-f138-tasks-pipeline/pom.xml

to /home/jenkins/.m2/repository/org/jboss/quickstarts

/eap/jboss-tasks-rs

/7.0.0-SNAPSHOT/jboss-tasks-rs-7.0.0-SNAPSHOT.pom

|

Pipeline МЬајжДааЃЌдк Test ГЩЙІвдКѓЃЌПЊЪМНјаа Code AnalysisЃК

ЭМ 15. ЙЄзїСїНзЖЮ 2-3

Test НзЖЮжДааГЩЙІЕФ logЃК

ЧхЕЅ 8. ВтЪдГЩЙІЕФШежО

-----------------------------------------------------

T E S T S

-----------------------------------------------------

Running org.jboss.as.quickstarts.tasksrs.service.

UserResourceTest

Tests run: 1, Failures: 0, Errors: 0, Skipped:

1, Time elapsed: 1.798 sec - in org.jboss.as.quickstarts.tasksrs.service.

UserResourceTest

Running org.jboss.as.quickstarts.tasksrs.service.

TaskResourceTest

Tests run: 3, Failures: 0, Errors: 0, Skipped:

0, Time elapsed: 0.604 sec - in org.jboss.as.quickstarts.tasksrs.service.

TaskResourceTest

Results :

Tests run: 4, Failures: 0, Errors: 0, Skipped:

1 |

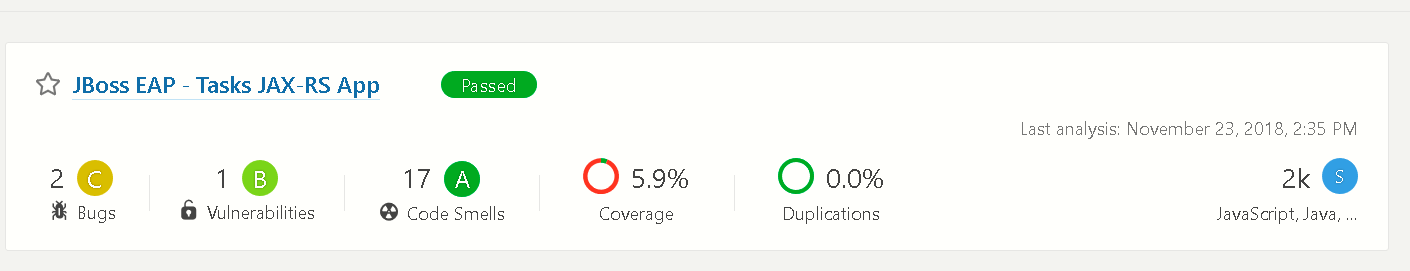

Code Analysis НзЖЮжДааГЩЙІЕФШежОЃЌЮвУЧПДЕНШежОЯдЪОДњТыЗжЮіГЩЙІЃЌВЂНЈвщЭЈЙ§фЏРРЦїЗУЮЪ

SonarQubeЃК

ЧхЕЅ 9. ДњТыЗжЮіГЩЙІЕФШежО

[INFO] ANALYSIS

SUCCESSFUL, you can browse <a href="

http://sonarqube:9000/dashboard/index/org.jboss.

quickstarts.eap:jboss-tasks-rs">http://sonarqube:9000/

dashboard/index/org.jboss.quickstarts.eap:jboss-tasks-rs</a>

[INFO] Note that you will be able to access the

updated dashboard

once the server has processed

the submitted analysis report

[INFO] More about the report processing at <a

href="http://sonarqube:9000/api/ce/task?id=AWc_R_EGIPI_jn5vc3mt">

http://sonarqube:9000/api/ce/task?id=AWc_R_EGIPI_jn5vc3mt</a>

[INFO] Task total time: 18.918 s |

ЮвУЧЕЧТМ SonarQubeЃЌВщПДНсЙћЃК

ЭМ 16. SonarQube жДааНсЙћ

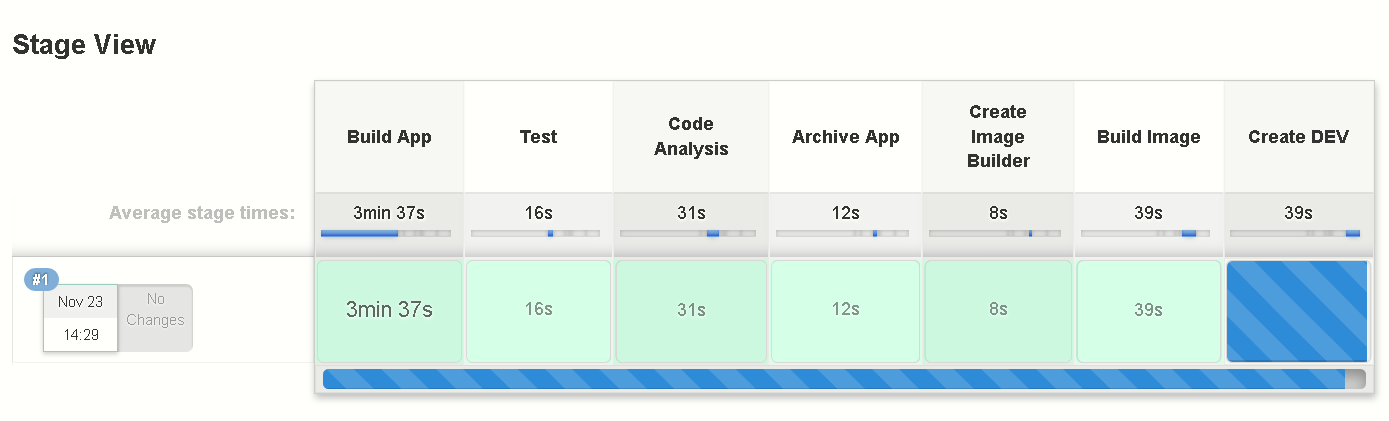

НгЯТРДЃЌPilepine НјШыЕН Create Image Builder НзЖЮЃЌЦфЙиМќЕФВНжшЪЧНЋЙЙНЈГЩЙІЕФ

war АќвдЖўНјжЦЕФЗНЪНзЂШыЕН docker image жаЃК

ЧхЕЅ 10. ЙЙНЈОЕЯёЕФШежО

[cicd-monolith-f138-tasks-pipeline]

Running shell script

+ rm -rf oc-build

+ mkdir -p oc-build/deployments

[Pipeline] sh

[cicd-monolith-f138-tasks-pipeline] Running shell

script

+ cp target/tasks.war oc-build/deployments/ROOT.war |

Create Image Builder жДааГЩЙІвдКѓЃЌЛсЩњГЩАќКЌгІгУЕФ docker imageЁЃНгЯТРДЪЧ

Create Dev КЭ Deploy DevЃЌМДдк dev ЛЗОГВПЪ№АќКЌгІгУЕФ docker imageЁЃЕБ

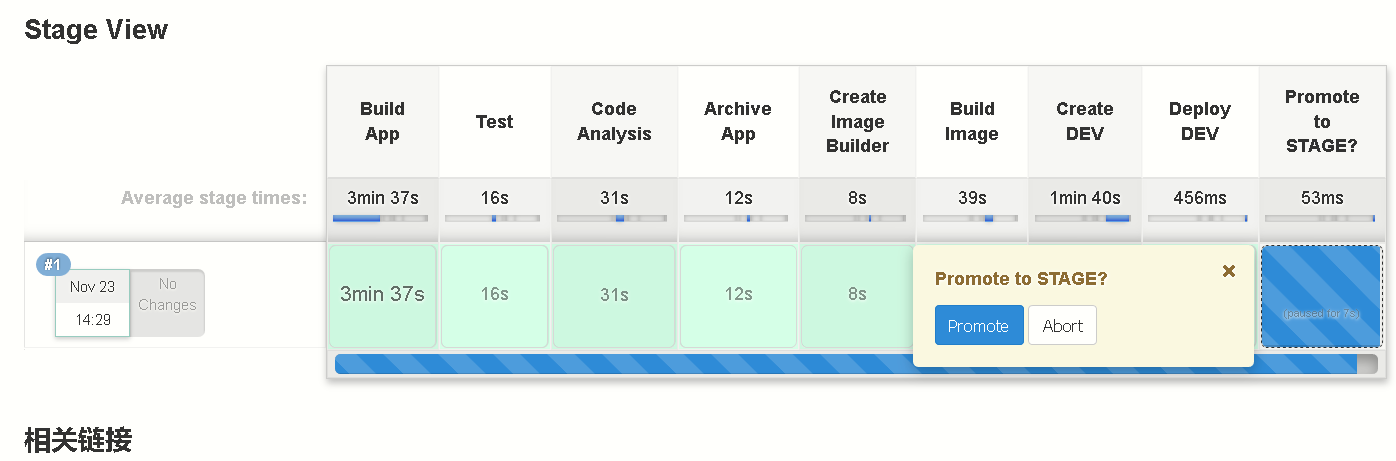

Deploy Dev ГЩЙІвдКѓЃЌЛсв§ШыЙЄзїСїЃЌЬсЪОЪЧЗёХњзМНЋгІгУВПЪ№ЕН StageЃЌШчЯТЭМЃК

ЭМ 17. ЙЄзїСїЩѓХњСїГЬ

бЁдё PromoteЃЌгІгУЛсВПЪ№ЕН StageЃЌPipeline СїГЬзпЭъЁЃ

ЭМ 18. ЙЄзїСїжДааЭъБЯ

зюКѓЃЌЭЈЙ§фЏРРЦїЗУЮЪГЩЙІВПЪ№ЕН Dev/Stage Namespace жаЕФгІгУЃК

ЭМ 19. гІгУ UI ЗУЮЪ

жСДЫЃЌФњПЩвдПДЕНгІгУЗУЮЪНсЙћЃЌЫЕУї DevOps ШЋСїГЬвбОДђЭЈЁЃ

змНс

ЭЈЙ§БОЮФЃЌЯраХЖСепЖд DevOps ЕФИХФюКЭЙЄОпСДвбОгаСЫДѓжТЕФСЫНтЁЃвВЖдЭЈЙ§ Kubernetes

МЏШККЭШнЦїЪЕЯж DevOps гаСЫвЛЖЈЕФРэНтЁЃ |