|

计算机程序员们知道如何创建加密系统,防止包括美国政府在内的任何人破解。那么为何美国国安局仍然可以读取你的私人电邮内容?

前言:

分享这篇文章的原因是这几天在上课的时候,密码学老师讲解的密码学把我吸引住了,说到什么加密解密,讲课逻辑性挺高的,我喜欢―>_<。 其实说到真正分享这篇文章是因为一是很既然有很多加密方式,为什么我们不用?二是自己在运营的网站经常会招来黑手,脚本小子,小黑(我什么都不是)经常攻击我的站,wp的站,经常被暴力破解,虽然在SAE每月有1.5W云豆,同时也害怕有人在DNS污染什么之类的,截获了明文。那不是一年的的劳动连本都没收回来。然后我也在后台使用了https。所以一直很疑问加密通讯可以防止隐私窃取,为何我们都不用它?

正文:

计算机程序员们知道如何创建加密系统,防止包括美国政府在内的任何人破解。那么为何美国国安局仍然可以读取你的私人电邮内容?

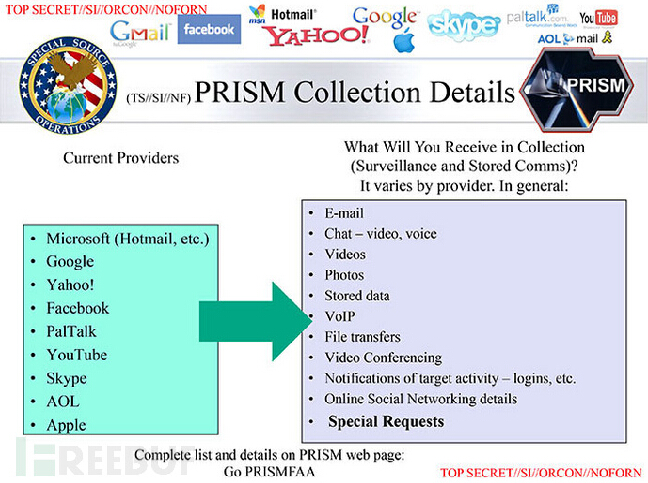

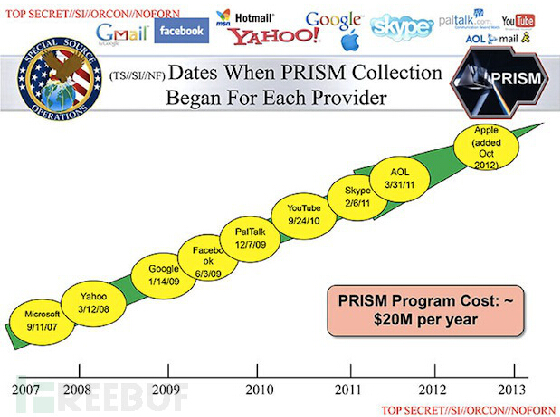

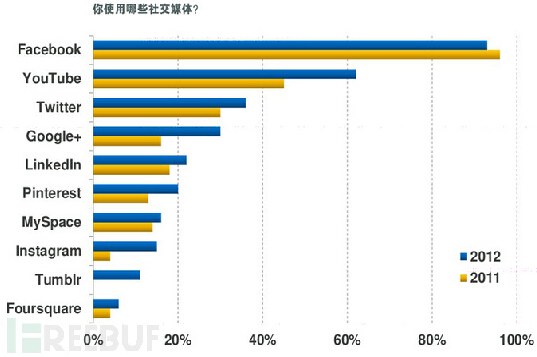

美国最高机密项目棱镜泄密。我们发现大多数人每天都需要访问的那些网站会跟美国政府分享用户私人数据。参与了美国国安局的棱镜项目的公司包括谷歌、Facebook、苹果、微软等。

事情原本不该是这样。在上世纪九十年代,赛博朋克运动就已经预言,在未来,用户友好的加密软件将会在互联网普及,政府将在技术上不可能监控普通人的私人通讯。

政府也相信这一点。1995 年,一位美国情报部门官员告诉美国 News & World Report,“人人都加密信息的能力正在迅速提高,将要超越我们破译密码的能力。”美国政府将加密软件分到军需品类别禁止出口。并且有政府人员提议,所有加密软件都应该给政府留下后门。

当年赛博朋克打赢了这场战役。克林顿政府最终承认无法在互联网上控制加密软件的扩散。然而,十多年之后的现在再看,赛博朋克却在整场战争中一败涂地。能够防止美国国安局监控的加密软件到处都是,但几乎没有人使用。我们使用 Gmail、Skype、Facebook、AOL Instant Messenger 等国安局可以轻易获取数据的软件服务。

这并非巧合。如果这些全球最受欢迎的互联网产品对其数据加密,将会降低其产品的可用性、盈利水平及趣味性。

密歇根大学的计算机科学教授,J.Alex Halderman 表示,“安全性与自由性互相冲突。你必须在方便易用和安全性之间二选一。”

绝大多数人的优先选择:方便易用

选择“方便易用”的消费者占据绝对优势。比起加密通讯软件,主流通讯软件对用户更加友好,拥有很多加密软件难以支持的功能。

随着时间的推移,大多数类型的软件都会变得用户友好度更高。然而,用户友好这个属性与加密软件的天然属性似乎在本质上便存在冲突。即使已经二十年过去,现今的加密软件也并不比二十年前的加密软件更加用户友好。

一般来说,IT 公司会将其软件服务的复杂的、技术的部分留给自己,将简单的、方便的部分留给用户。谷歌、微软、苹果等公司出品的 PC 软件或移动应用之所以拥有简单、漂亮的用户界面,是因为广泛的基础设施建设和复杂的架构开发隐藏在用户交互背后。然而对用户来说,依赖第三方公司来保证私人数据最基本的安全性――意味着允许这些第三方公司在你毫无所觉的情况下访问、分享你的私人数据。

现今大多数在线服务提供加密功能。比如 Gmail 和 Hotmail 支持 SSL 加密标准。如果你访问一个网站,地址栏右侧显示一个锁子图标,这说明该网站做了 SSL 加密。不过 SSL 加密是用来从普通黑客处保护数据的,并不能从政府手中保护数据。

因为 SSL 加密标准仅仅保护你的设备和互联网公司服务器之间的数据传输。因为这些互联网公司拥有你这些加密数据的非加密版本数据,它们可以无障碍访问你的所谓加密数据。因此,如果政府想要得到你的数据,它只需要向这些互联网公司施加压力便可以获取。

如果用户愿意使用端对端加密通讯,那么上文所述问题便可以得到解决。信息发送者在本地将信息加密,信息接收者在收到加密信息后本地解密。谷歌、微软等信息传输媒介仅仅能够访问加密信息,这样它们便无法为政府提供你的信息拷贝。

这样的软件是存在的。其中最古老的是电子邮件加密软件 PGP,它诞生于 1991 年。另外还有 OTR,它可以加密即时通信;Silent Circle 和 Redphone 可以提供加密互联网电话服务。

对于端到端加密通讯软件来说,添加更多功能非常困难。Halderman 教授以 Gmail 为例解释这个问题,“如果你想要防止政府获取你的私人数据,你必须阻止谷歌服务器拷贝你的信息内容。”这样一来,垃圾邮件过滤便不太可能实现了。当然,谷歌没有提供端到端加密的通讯服务的更重要原因是,端到端加密之后,谷歌无法访问用户通讯内容,便无法投放目标明确的个性化广告,便无法靠免费服务盈利。

Facebook 也同样。它所提供的服务并不仅仅是将信息从一位用户那里传输给其他用户,它还会在网站上对用户信息进行组织管理。你在 Facebook 上收到的信息流会被 Facebook 根据其智能判断的优先级重新排列。你上传的内容会被存储在其服务器数据库中,变成可搜索的内容。你上传的照片会被 Facebook 自动重置大小,将会允许你为其加标签等等。所有这些服务在端到端加密的前提下是无法实现或者很难实现的。Facebook 必须具有访问用户私人数据的权限,才能够实现前文提及的那些服务。科学家们正在研究创建更具安全性的社交媒体网站。但目前这种技术远未成熟。

其他不好的使用体验

端到端加密机制降低用户的使用体验。一般来说,互联网服务会允许用户找回密码。用户之所以能够找回密码,是因为苹果、微软等在线服务提供商能够访问用户不加密的私人信息。

而端到端加密通讯服务,如果用户忘记或丢失密码,用户将彻底丢失其账户中保存的私人数据。

而且,端到端加密通讯也存在被第三方窃取信息的危险。关键在于除了信息发送方和接收方,没有第三方知道你的信息加密及解密算法。这就要求用户自己亲自加密、解密信息,并能够双方验证加密方式,不能依赖第三方软件或应用。这样的过程给通讯造成很大困难。

用户对于软件的要求一般是上手能用就好,并不希望在技术细节上耗费大量精力和时间。在这种情况下,用户常常为了其他的好处放低对安全性的要求。比如,用户理应为了保护邮件,端到端加密。事实上,用户允许第三方帮助其整理邮件,间接允许第三方窃取邮件。

1991 年便诞生了的通讯加密软件 PGP 是如此难用,以至于即使用户对于安全性有极强要求,也会抗拒使用 PGP。二月份,爱德华・斯诺登与《卫报》记者 Glenn Greenwald 第一次联系时,斯诺登要求记者在双方通讯之前在电脑上安装 PGP 以保证通讯安全。为了让记者安装 PGP,斯诺登甚至向记者发送了视频,一步一步告诉记者应该如何安装使用 PGP。当时记者还不清楚斯诺登将要曝光的事情会产生多大的影响,对于安装 PGP 十分不情愿。直到三月末,被电视制片人 Laura Poitras 警告提醒斯诺登泄密的重大意义之后,也就是几乎两个月时间之后,记者才安装了 PGP。

随大流

普林斯顿大学的计算机科学家 Ed Felten 认为加密服务普及的另一大障碍是这个问题:只有当你知道其他用户也在使用加密服务之时,加密才有意义。即使你克服了极大困难安装、使用 PGP 来进行端到端通讯,如果你的通讯对象没有安装使用 PGP,那么你还是只能采用普通的方式来进行通讯,否则对方便无法接收、解密你的通讯内容。即使你安装使用加密通讯应用 Redphone,因为大多数人用的是 Skype,最终你的大多数电话也不得不选择使用 Skype。

密歇根大学计算机科学教授 Halderman 对于加密服务的普及持悲观态度。近年来,几大网页浏览器加强了他们的加密能力,使得具有更高安全性的在线服务成为可能。然而从更大范围来看,用户正在将其数据从本地硬盘转移到云端。显而易见的是,云端保存的数据比本地保存的数据更加脆弱,更加容易被政府获取。

对于想要保证通讯安全的人,强加密软件不难获取。告密者、持不同政见者、罪犯和政府每天都在使用它们。但短期内,这些强加密软件对于我们大多数人来说仍然太过复杂难用。大多数人并不愿意在阻止政府监控上耗费太多时间和精力。因此,对于大多数人来说,比起自行使用技术来保护自己,在线隐私保护更多依赖于法律保护。

赛博朋克曾经梦想过这样一种未来,技术能够保护人们不受政府监控。但如果人们不能理解端到端加密的原理和重要性,人们便不会去使用它,技术便无从保护人们的隐私。而对于伟大的谷歌和 Facebook,人们不用去理解它们的工作原理便可以轻松使用。

|