��ҳ����

��ģ������

��в��ģʹ�����Զ������Ӱ��ϵͳ����в����ϵͳ��ʶ���������

��в��ģ����һ�ֽṹ������������δȷ֪��ÿ��������Ҫ�����������в��������ƻ���Ӧ�ð�ȫ����������ȣ�ʹ�ô˷�������Լ�ɱ�������Ч��

�Ķ��걾ģ�鲢����в��ģ����ѧӦ�õ�

Web

Ӧ�ó���������ܹ����ڶ�Ӧ�ó���©���ij����������ִ����в����ʶ���������ͨ������Ϣ�������ԴӴ�����ǿ����յ���в��ʼ��������˳��ʹ����Ӧ�ĶԲ�������ִ����в��

�� Web Ӧ�ó���¶�ڷǰ�ȫ����������

Internet��Intranet �� Extranet����ʱ��û��һ�ַ�������ȷ��ϵͳ�ľ���ȫ��Ψһ���ܵĽ�������dz�����в�Ĵ��ڣ�Ȼ����ٻ�����ص�Σ�ա���в��ģʹ��������������������ע����������Դ���Ӷ�ʹͶ�ʻ������

Ŀ��

ʹ�ñ�ģ�����ʵ�֣�

| • |

������вģ�͡�

|

| • |

ѧϰ���������в��ʹ�� DREAD ģ�͡�

|

| • |

�ֽ�Ӧ�ó�����ϵ�ṹ����������©����

|

| • |

ʶ��֤����Ӧ�ó�����ص���в��

|

���÷�Χ

Web Ӧ�ó���

���ʹ�ñ�ģ��

��ģ�������ʶ��¼Ӧ�ó��������ٵ���в��һ����̡�Ϊ�˳�����Ȿģ�����ݣ��룺

| • |

������в��ģ�Ĺ��̡������δ���������Ĺ��̣���ʹ�ñ�ģ����Ϊ����������֯�н�����в��ģ����㡣����Ѿ�������һ�����̣�Ҳ���Խ���ģ����Ϊ�ԱȲο���

|

| • |

ʹ�ñ�ָ���е�����ģ�飬������Ϥ�������в���йط��������硢������Ӧ�ó����ij�����в�ĸ����������ģ��

2 ��в�ͶԲߡ�

| • |

�йض�������ɵĸ����ض���в�������ģ��

15 ������������ �еġ���в�ͶԲߡ���

|

| • |

�йض��� Web

��������Ӧ�ó�������������ݿ�������ĸ����ض���в�������ģ��

16 ���� Web ��������ģ�� 17

ȷ��Ӧ�ó���������İ�ȫ

��ģ�� 18

��֤���ݿ�������İ�ȫ��

|

| • |

�йض������ASP.NET�����������Զ�������Web

��������ݷ��ʵĸ����ض���в�������ģ��

7 ������ȫ�ij����еġ���в�ͶԲߡ���ģ��

10 ������ȫ�� ASP.NET

��ҳ�Ϳؼ���ģ�� 11

������ȫ�����������ģ�� 12

������ȫ�� Web Services��ģ�� 13

������ȫ��Զ�������ģ�� 14

������ȫ�����ݷ��ʡ�

|

|

| • |

������вģ�͡��ȹ���һ����вģ�ͣ�Ȼ���ڱ�Ҫʱ������������һ��Ͻ��еĹ�������ȫ��в���ݽ�������Ӧ�ó���ҲҪ���Ϸ�չ��ӵ�п���ʶ����֪��в�Լ���ν��������δ�������Щ��в���ĵ����Ϳ�����������Ӧ�ó���İ�ȫ��

|

��ʼ����֮ǰ

������в��ģ����֮ǰ����Ҫ����������»������

| • |

�ʲ������м�ֵ����Դ���������ݿ���ļ�ϵͳ�е����ݡ�ϵͳ��Դ��

|

| • |

��в��DZ�ڵġ�����Ļ�������ʲ���Σ���ʲ���ȫ���¼���

|

| • |

©�������ܴ�����в��ϵͳ���ܻ�ijЩ��������㡣©�����ܴ��������硢������Ӧ�ó���㡣

|

| • |

��������Ƿ����ã���ij�˻�ij�¼������ġ�����ʲ�����IJ�������������ij����ʵʩij����в������ij��©����

|

| • |

�Բߡ������в�����ͷ��յ�һ�ְ�ȫ��ʩ��

|

��������һ�����ӽ������ƣ������е��鱦�൱���ʲ��������൱�ڹ����ߡ����Ƿ��ӵ�һ�ֹ��ܣ������žʹ���һ�ְ�ȫ©���������������ô��Ž��뷿�ӣ��������鱦��Ҳ����˵�����������ð�ȫ©�������ʲ�����������Ӧ�ĶԲ��ǽ��Źرղ����ϡ�

��в��ģԭ��

��в��ģ��Ӧ����һ���ԵĹ��̣���Ӧ����Ӧ�ó�����Ƶ����ڽ��������ᴩ������Ӧ�ó����������ڵ�һ���������̡��Դˣ����Ǹ����������ԭ�����ȣ���������һ����ʶ�����п��ܵ���в����Σ�����Ӧ�ó�������Ǿ�̬�ģ�����Ҫ������ǿ�书�ܲ�������������Ӧ���ϱ仯����ҵ������ˣ�����Ӧ�ó���ķ�չ��Ӧ���ظ�ִ����в��ģ���̡�

����

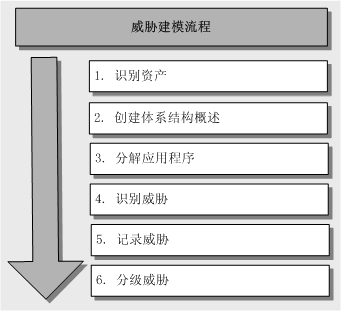

ͼ 3.1 ��ʾ����в��ģ���̣�������ͨ�� 6

������ɴ˹��̡�

ע�⣺����Ĺ��̲��ֿ������ڵ�ǰ���ڿ�����Ӧ�ó�������е�Ӧ�ó���

ͼ 3.1

��в��ģ���̸���

|

1.

|

ʶ���ʲ���

ʶ��ϵͳ������б������м�ֵ���ʲ���

|

|

2.

|

������ϵ�ṹ������

ʹ�ü�ͼ�����Խ�Ӧ�ó������ϵ�ṹ��¼���ĵ��У�������ϵͳ�����α߽����������

|

|

3.

|

�ֽ�Ӧ�ó���

�ֽ�Ӧ�ó������ϵ�ṹ�������������������������ƣ����Դ���Ӧ�ó���İ�ȫ�����ļ�����ȫ�����ļ�ּ�ڷ���Ӧ�ó������ơ�ʵ�ֻ��������еİ�ȫ©����

|

|

4.

|

ʶ����в��

ʼ�ռ�ס�����ߵ�Ŀ�ꡢ�˽�Ӧ�ó������ϵ�ṹ��DZ�ڵİ�ȫ©����ʶ�����Ӱ��Ӧ�ó������в��

|

|

5.

|

���ĵ���¼��в��

ʹ�ö�����һ����������Բ���ÿ����в�ij�����вģ�壬��ÿ����в��¼���ĵ��С�

|

|

6.

|

�������

����в�����������Ա����в�������ȼ����У������������ڽ�������Ե���в����Щ��в������ǿ��ķ��ա��������̶���в�Ŀ����Խ����������Է�ֹ����������������������в��ɵķ�������˴����ijɱ����ͽ��бȽ�ʱ�������ܷ��������ijЩ��в��ȡ�κδ�ʩ��

|

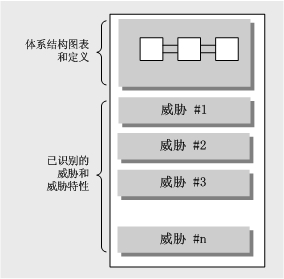

���

��в��ģ���̵������һ���ṩ����Ŀ�������Ա���ĵ�����ʹ��Щ��Ա���������������Ҫ�������в�����Լ���ν����в���⡣��вģ����Ӧ�ó�����ϵ�ṹ�Ķ��������Ӧ�ó���ű�����в�б���ɣ���ͼ

3.2 ��ʾ��

ͼ 3.2

��вģ�͵����

���� 1��ʶ���ʲ�

ʶ����Ҫ�������ʲ�����Ҫ�������ʲ���Χ�Ӿ������ݣ�����ͻ������ݿ⣩����ҳ����վ���ȡ�

���� 2��������ϵ�ṹ����

�˲����Ŀ���ǽ���Ӧ�ó���Ĺ��ܡ�Ӧ�ó������ϵ�ṹ���������������Լ����ɽ�������ļ�������Ӧ����Ӧ�ó������ƻ�ʵ���в��ϲ���DZ�ڵİ�ȫ©����

�ڸò����У���Ҫִ����������

| • |

ʶ��Ӧ�ó���Ĺ��ܡ�

|

| • |

������ϵ�ṹͼ����

|

| • |

ʶ������

|

ʶ��Ӧ�ó���Ĺ���

ʶ��Ӧ�ó���Ĺ����Լ�Ӧ�ó������ʹ�ò������ʲ����ĵ�ʹ�ð��������������������������ʹ��Ӧ�ó���������������Ӧ�ó������ʹ�á�ʹ�ð������Խ�Ӧ�ó���Ĺ��ܷ��ھ��廷���п��ǡ�

�˴��г�������ij������Ա��������ԴӦ�ó����һЩ����ʹ�ð�����

| • |

Ա�����鿴�������ݡ�

|

| • |

Ա�������¸������ݡ�

|

| • |

�������鿴Ա����ϸ���ϡ�

|

�����������У�����Ҫ�˽�Υ����ҵ����ĺ��塣���磬����ij��Ա����ͼ�������û��ĸ�����ϸ���ϣ�������Ѷ����Ӧ�ó����Ҫ��Ӧ������������������Щ���ϵ�Ȩ�ޡ�

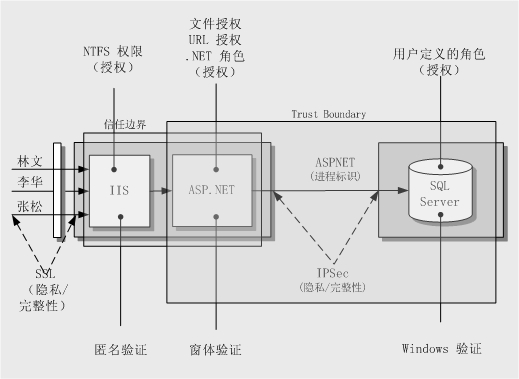

������ϵ�ṹͼ��

������ˮƽ����ϵ�ṹͼ��������˵��Ӧ�ó���������������Ժ�Ӧ�ó�������ϵͳ����ɺͽṹ������ͼ

3.3

�е�ͼ��������ϵͳ�ĸ����ԣ���������Ҫ��������ͼ����������˵����ͬ���֡����磬һ��ͼ�����ڹ����м�Ӧ�ó������������ϵ�ṹģ�ͣ���һ��ͼ�����ڹ������ⲿϵͳ�������õ�ģ�͡�

ͼ 3.3

����Ӧ�ó�����ϵ�ṹͼ��

���Ȼ���һ�Ų�ͼ������˵��Ӧ�ó�������ϵͳ����ɺͽṹ�Լ�Ӧ�ó���IJ������ԡ�Ȼ��ͨ�������й����α߽硢��֤����֤���Ƶ���ϸ��Ϣ�����ƴ�ͼ����ע����ʱ��Ҫ��Щ��Ϣ��ͨ���ڲ���

3 �зֽ�Ӧ�ó���ʱ����

ʶ����

ʶ������ʵ�ֽ���������ض��������˽����������ڴ˹��̺��ڹ�ע�ض���������в������������ȷ��ʹ����ȷ�ĺ���ǡ���Ļ��⼼���������ʶ��ļ���������ASP.NET��Web

������ҵ����Microsoft.NET Զ�̺� ADO.NET�����⣬��Ҫʶ��Ӧ�ó����õ��κ�δ�����Ĵ��롣

ʹ������������ı� 3.1 ��˵����Щ������

�� 3.1 ʵ�ּ���

|

Microsoft Windows Advanced

Server 2000 �ϵ� Microsoft SQL Server

|

������¼�����ݿ��û����û���������ݿ�ܡ������洢�Ĺ��̡��鿴��Լ���ʹ�������

|

|

Microsoft .NET Framework

|

���ڱ���������֤��

|

|

��ȫ�� Sockets Layer (SSL)

|

���ڼ��� HTTP ͨ�š�

|

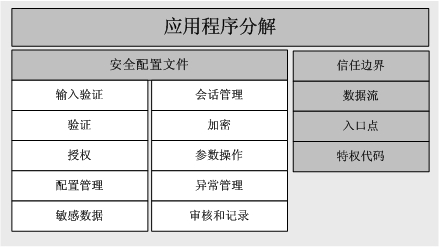

���� 3���ֽ�Ӧ�ó���

�ڴ˲����У�����Ӧ�ó���ֽ⣬�Ա���ڰ�ȫ©���Ĵ�ͳ������Ӧ�ó���İ�ȫ�����ļ���������ʶ�����α߽硢����������ڵ����Ȩ���롣��Ӧ�ó����˽��Խ���룬��Խ��������в��ͼ

3.4 ��ʾ�˷ֽ���̵ĸ���Ŀ�ꡣ

ͼ 3.4 Ӧ�ó���ֽ��Ŀ��

�ڸò����У���Ҫִ����������

| • |

ʶ�����α߽硣

|

| • |

ʶ����������

|

| • |

ʶ����ڵ㡣

|

| • |

ʶ����Ȩ���롣

|

| • |

˵����ȫ�����ļ���

|

ʶ�����α߽�

ʶ�����Ӧ�ó����ÿ�������ʲ��ı߽硣��Щ�ʲ���Ӧ�ó������ȷ��������ÿ����ϵͳ���뿼���Ƿ������������������û����룬��������Σ��뿼����ζ������������������֤����Ȩ��ͬʱ�뿼���Ƿ����κ��д��룬��������Σ��뿼����ζԺ��д��������֤����Ȩ���������ܹ�ȷ����Ӧ�İ�ȫ��ʩ���Խ�������ڵ㱣�����ض������α߽��ڣ���ȷ��������ڵ���Գ����֤ͨ�����α߽���������ݵ���Ч�ԡ�

�ӷ������Դ����ӵ����α߽翪ʼ������һ�����α߽���ʽ�ij�����һ���ܺõ���㡣��Щ����������Щ�������ϣ��ض������Ƿ���������еĴ��룿���߳����Ƿ�ʹ�ô�����ʰ�ȫ��Ϊ���д�����Ȩ��

ͬʱ�뿼�Ƿ��������ι�ϵ��ij���ض��������Ƿ��������η������������û�������֤����Ȩ�����߷������Ƿ�Ϊ�Լ��ṩ��ȫ�����������⣬�������Ƿ��������η����������ʽ��ȷ�����ݣ�

���磬��ͼ 3.3 �У�Web

Ӧ�ó���ͨ��ʹ��һ���̶����������ݣ��˰�����Ϊ

ASPNET Web

Ӧ�ó�������˻������������ݿ���������ڴ˽ű��У����ݿ����������Ӧ�ó���������Ժ����߽�����֤����Ȩ������������Ȩ���û���ת����Ч���������ݡ�

ע�⣺�� .NET

���Ӧ�ó����У�����������С�����ε�Ԫ�����ۺ�ʱ����Խ�����߽磨���ݶ��壬������Ӧ�ó������̻��豸�߽磩��������ڵ�Ӧ��֤���������ݵ���Ч�ԡ�

ʶ��������

�ķ����Ǵ������ʼ��Ȼ��ͨ������������ϵͳ֮����������������ֽ�Ӧ�ó������磬�ȷ���

Web

Ӧ�ó������ҵ����Ӧ�ó���֮�����������Ȼ���ٷ��������������֮�����������

Խ�����α߽����������������Ҫ�ģ���ΪԽ�����Լ������α߽�Ĵ���Ӧ���ٶ������Ƕ���IJ�ִ��������Ч�Ե���ȫ��֤��

ע�⣺������ͼ�� (DFD)

��˳��ͼ�������ڶ�ϵͳ������ʽ�ķֽ⡣������ͼ��

(DFD)

�������������ݴ洢�Լ�Դ���ݺ�Ŀ������֮���ϵ��ͼ�α�ʾ����˳��ͼ����ʾ��һ�������ΰ����¼����������ͨ��������

ʶ����ڵ�

Ӧ�ó������ڵ�ͬʱ�ṩ�˹�������ڵ㡣��ڵ���ܰ�����������

HTTP �����ǰ�� Web

Ӧ�ó�����ڵ㱾����Ҫ��¶���ͻ��ˡ�������ڵ㣨���磬�ɿ�ԽӦ�ó������������������¶���ڲ���ڵ㣩�Ĵ��ڽ�����֧�����������֮����ڲ�ͨ�š����ǣ���Ӧ֪����Щ��ڵ��λ�ã��Լ����ǽ��յ���������ͣ��Է�ֹ��������ͼ�ƹ�Ӧ�ó����ǰ�Ŷ�ֱ�ӹ����ڲ�����ڵ㡣

����ÿ����ڵ㣬��Ӧ���ܹ�ȷ���ṩ��Ȩ����֤����İ�ȫ��ʩ�����͡�

��Ӧ�ó�����ڵ������ҳ�ṩ���û����桢Web

�����ṩ�ķ�����桢��������� .NET

Զ������Լ��ṩ�첽��ڵ����Ϣ���С�������ƽ̨��ڵ�����˿ں�

Sockets��

ʶ����Ȩ����

��Ȩ�������ڷ����ض����͵İ�ȫ��Դ����ִ��������Ȩ��������ȫ��Դ���Ͱ���

DNS

��������Ŀ¼�������������������¼���־���ļ�ϵͳ����Ϣ���С����ܼ���������ӡ����ע�����Sockets

�� Web

����ȫ�����������˹����Ĵ�����С�ӳ�����л���������ʰ�ȫȨ�ʹ�����ʰ�ȫ���ԵĴ���������֤�ݣ���

������ʰ�ȫ���Ա���������Ȩ������Ӧ�Ĵ�����ʰ�ȫȨ�ޡ���Ȩ�������ȷ�����������Դ�Ͳ������ᱩ¶���������εĺ�DZ�ڵĶ���Ĵ��롣.NET

��ܴ�����ʰ�ȫ��ͨ��ִ�ж�ջͨ������֤��������д����Ȩ�ޡ����ǣ���ʱ�б�Ҫ���Ǵ˲�������ִ����ȫ�Ķ�ջ���̡����磬������������Ȩ����������Ȩ����ʱ�������������������Ĵ��������չ������ڹ����У�����Ĵ��뽫ͨ�������ε��м�������������Ĵ��롣

���ۺ�ʱ�������ɴ�����ʰ�ȫ�ṩ��ȱʡ�İ�ȫ����ʱ�������������ȡ��Ӧ�İ�ȫ��ʩ���йز鿴��ȫ©���������ϸ��Ϣ�������ģ��

21

������顣�йش�����ʰ�ȫ�Ե���ϸ��Ϣ�������ģ��

8 ������ʰ�ȫ��ʵ�� ��ģ�� 9 ASP.NET

������ʰ�ȫ�ԡ�

˵����ȫ�����ļ�

����������Ӧ��ʶ������������Ч�ԡ���֤����Ȩ�����ù�������ƺ�ʵ�ַ������Լ�Ӧ�ó����������ܰ�ȫ©��Ӱ�����������ͨ��ʶ������ΪӦ�ó���һ����ȫ�����ļ���

�±���ʾ�˶�Ӧ�ó������ƺ�ʵ�ֵ�ÿ��������з���ʱҪѯ�ʵ���������ࡣҪ�鿴������ϵ�ṹ����Ƶ���ϸ��Ϣ�������ģ��

5 ��ϵ�ṹ�������顣

�� 3.2������ȫ�����ļ�

|

��������

|

�������������Ƿ����Ч��

�������Ƿ������Ӧ�ó���ֲ��������������ݣ�

����Խ�����������α߽�ʱ�Ƿ���֤���ݵ���Ч�ԣ�

�Ƿ��������ݿ��е����ݣ�

|

|

��֤

|

ͨ�����紫��֤���Ƿ�ȫ��

�Ƿ�ʹ�����ϸ���˻����ԣ�

�Ƿ�ǿ��ʹ���ϸ�����룿

�Ƿ�ʹ��֤�飿

�Ƿ�Ϊ�û���������������֤����

|

|

��Ȩ

|

��Ӧ�ó������ڵ�ʹ�ú��ְ�ȫ��ʩ��

��������ݿ���ǿ����Ȩ��

�Ƿ��������ȷ������ԣ�

�Ƿ�ܾ���ȫ��֤�����������ڳɹ���֤��ȷ�Ϻ�ķ��ʣ�

|

|

���ù���

|

Ӧ�ó���֧�ֺ��ֹ������棿

��������������

������Զ�̹������б�����

ʹ�ú������ô洢�Լ���α����䰲ȫ��

|

|

��������

|

Ӧ�ó����������������ݣ�

���������ͳ־ô洢�б����䰲ȫ��

ʹ���˺��ּ��������Լ���α���������Կ�İ�ȫ��

|

|

�Ự����

|

�Ự cookies

��������ɵģ�

��α����Ự�İ�ȫ�Է�ֹ�Ự���أ�

��α����־ûỰ״̬�İ�ȫ��

�Ựͨ������ʱ��α����Ự״̬�İ�ȫ��

Ӧ�ó��������Ự�洢������֤��

֤���Ƿ�ͨ�����ߴ����Լ��Ƿ���Ӧ�ó���ά����

����ǣ���α������ǵİ�ȫ��

|

|

����ϵͳ

|

ʹ�ú������㷨������뼼����

������Կ���������ַ��Լ���α����䰲ȫ��

Ӧ�ó�����ζ�����ʵ�ּ��ܣ�

��Կ��ѭ��������Σ�

|

|

��������

|

Ӧ�ó����Ƿ����ܸ��ŵIJ�����

�Ƿ�Ը�ʽ�ֶΡ��鿴״̬��cookie

���ݺ� HTTP �����еIJ���������֤��

|

|

�쳣����

|

Ӧ�ó�����δ������ֵĴ���

�Ƿ������쳣���̳����ͻ��ˣ�

�Ƿ�ʹ�ò������ɷǷ����õ���Ϣ��һ�������Ϣ��

|

|

�������־

|

Ӧ�ó����Ƿ������з������϶Ը�������Ļ��������ˣ�

��α�����־�ļ��İ�ȫ��

|

���� 4��ʶ����в

�ڴ˲����У�����ʶ�����Ӱ��ϵͳ��Σ���ʲ���ȫ����в����ʼ�˹���ǰ���뽫�����ŶӺͲ����Ŷӵij�Ա�ۼ���һ���ڰװ�ǰ�ٿ�һ�����ֻ��Լ�˼���档����һ��ʶ��DZ����в�ļ���Ч�ķ���������Ŷ���Ӧ�ó�����ϵ�ṹ����ߡ���ȫר�ҡ������ߡ������ߺ�ϵͳ����Ա��ɾ�Ϊ�����ˡ�

������ʹ�����ֻ����ķ���:

| • |

ʹ�� STRIDE

��ʶ����в�����Ƕ�����в���ࣨ���������ƭ�����۸ĺ;ܾ�����ʹ��ģ��

2 ��в�ͶԲ� �� STRIDE

ģ�������й�Ӧ�ó������ϵ�ṹ����Ƶ�ÿ������������ɡ�����һ�ֻ���Ŀ��ķ������ڸ÷����У������ǵ��ǹ����ߵ�Ŀ�ꡣ���磬�������Ƿ����ƭȡij�������Է��ʷ�������

Web

Ӧ�ó���ij���Ƿ���Դ۸������洢�е����ݣ�ij���Ƿ���Ծܾ�����

|

| • |

ʹ�÷�����в�б���ͨ���˷����������������������硢������Ӧ�ó�����з���ij�����в��ϸĿ�б���ʼ��������������в�б�Ӧ�õ����Լ���Ӧ�ó�����ϵ�ṹ�ʹ˹����������Ѿ�ʶ������а�ȫ©���С���Ϊ��Щ��в�����������Ľű������������������ų�һЩ��в��

|

ʹ��������Դ������������вʶ����̣�

| • |

�йذ�������㡢�������Ӧ�ó����������в�б��Լ�����в����ضԲߵĽ��ͣ������ģ��

2 ��в�ͶԲߡ�

|

| • |

�йظ��ݼ������з������в�б�������ı�ָ�ϵ���������ÿ����������ģ�鿪ʼ���ֵġ���в�ͶԲߡ���

|

�ڸò����У���Ҫִ����������

| • |

ʶ��������в��

|

| • |

ʶ��������в��

|

| • |

ʶ��Ӧ�ó�����в��

|

ʶ��������в

������������ߺ��������Ա���������������˺����ݰ�����ͬʱ����·����������ǽ�����������ã�������DZ�ڵİ�ȫ©����������ע������ר������

(VPN) ĩ�ˡ��鿴���簲ȫ���ã��Է�ֹģ�� 2

��в��Բ�����ʶ��������������в��

��ƽ����ȿ��ǵ�������в������

| • |

ʹ�������ڷ����ߵ� IP

��ַ�İ�ȫ���ơ����ʹ��д����Դ IP

��ַ��IP ��ƭ�������� IP

����һ��������ķ�ʽ��

|

| • |

ͨ��δ���ܵ�����ͨ������Ựʶ������

cookies������Ե��� IP �Ự���ء�

|

| • |

ͨ��δ���ܵ�ͨ��ͨ������������ı���֤֤��������������ݡ���ʹ�����߿��Լ�����硢��õ�¼֤�����ȡ�����ܴ۸���������������Ŀ��

|

������ͬʱȷ���ɲ���ȫ�豸�ͷ��������ö��������в�����������й��������磬�Ƿ�Ҫ�رղ����ò���Ҫ�Ķ˿ں�Э�飿·�ɱ���

DNS �������Ƿ�ȫ���������ϵ� TCP

�����ջ�Ƿ��������й�Ԥ�������͵İ�ȫ©������ϸ��Ϣ�������ģ��

15 �����������硣

ʶ��������в

����������ȫ���ã�Ҳ���ǣ�Microsoft Windows

2000 �� .NET

������ã�ʱ����ָ��ͨƪʹ�õķ����ǽ����÷ֳɼ�������������սṹ��������ʽӦ�ð�ȫ���á��˷������ܹ���������ڼ�鰲ȫ�ԣ�ȷȷ����ȫ©����λ�ò�ʶ����в�����з�������ɫ��һ�������������������������Ϣ������Э�顢�ʻ����ļ���Ŀ¼���������˿��Լ��������־������ÿ�����ʶ��DZ�ڵ����ܹ������������á�ͨ����Щ������ʶ����в��

���ȿ��ǵİ�ȫ©��������

| • |

���Ա�������������ľ��������Լ���֪��

IIS ������δ��װ��������ķ�������

|

| • |

ʹ�÷ǻ����˿ڡ�Э��ͷ����⽫���ӹ��������ļ���ʹ�����߿����Ѽ��й���Ϣ���Ƿ��������Ļ�����

|

| • |

����δ����֤���������ʡ�

|

| • |

����ܹ����������ʻ�����ʹ�ü�������ʻ����ԣ��ò��Կ��Ե�������ֽ⡢������ƭ�;ܾ������������

|

ʶ��Ӧ�ó�����в

��ǰ��IJ����У���������Ӧ�ó���ĵ���ϵ�ṹ�������������α߽硣���������˰�ȫ�����ļ�����������Ӧ�ó�����ι��������������磺��֤����Ȩ�����ù���������������

������ʹ�ø��� STRIDE

��в��Ԥ�������в�б�����ϸ���Ӧ�ó���ȫ�����ļ���ÿ�����档��עӦ�ó�����в���ض�������в�Լ�������в��Ҫ���ǵ���Ҫ��ȫ©��������

| • |

ʹ����ͨ������֤�����¿�վ��ű�

(XSS)��SQL ֲ��ͻ������������

|

| • |

ͨ��δ���ܵ�������·������֤֤�����֤

cookies���⽫����֤�鲶���Ự���ء�

|

| • |

ʹ�ü�������ʻ����ԣ�������δ����Ȩ�ķ��ʡ�

|

| • |

��ȷ��Ӧ�ó������ù�������İ�ȫ�������������档

|

| • |

�Դ��ı���ʽ�洢����˽�أ����������ַ����ͷ����ʻ�֤�顣

|

| • |

ʹ�ó�Ȩ���̺ͷ����ʻ���

|

| • |

ʹ�ò���ȫ�����ݷ��ʴ��뼼��������������

SQL ֲ���������в��

|

| • |

ʹ�üĻ��Զ���ļ��ܴ�ʩ�����ȷ����Կ�İ�ȫ��

|

| • |

������ Web

��������伯�ɲ��������磬��ʽ�ֶΡ���ѯ���á�cookie

���ݺ� HTTP ���⡣

|

| • |

ʹ�ò���ȫ���쳣���������Ե��¾ܾ������ͶԹ��������õ�ϵͳ����ϸ���ϵ�й©��

|

| • |

ʵʩ����ֵ��������־��飬������������в��

|

ʹ�ù���������ģʽ

ʹ�ù���������ģʽ�ǰ�ȫר��ʹ�õ���Ҫ���ߡ����Dz�����вʶ��εĻ���������������������Ǻ����á�����ʹ�����Ը����εط�����в�����õذ�����ʶ������������в��

Ҫ�㣺���ʹ����ǰ���õ���֪����в�����б������ܷ��ֳ�������֪����в��ʹ���������������繥��������ģʽ����������ʶ������DZ�ڵ���в��

���������սṹ���Ͳ�λ���ģʽ�Ѽ���֤��ϵͳ�ϴ��ڵ�DZ�ڹ��������ṹ�Թ���������Σ��ϵͳ��ȫ�ĸ��ֹ������������Է��ࡣͨ����������������������һ�������ڼ��о����Ŀ��ظ�ʹ�õİ�ȫ����������������Ŷӿ��Դ������Լƻ���ȷ����ȫ��Ƶ���Ч�ԡ������߿�����ʵ���ڼ�����Ȩ�⣬��ϵ�ṹ������쵼�߿��Զ����������İ�ȫ�ɱ�����������

����ģʽ������ҵ�в�����Ϣ����ʽ���ķ�������Щģʽ��������ʶ���Ĺ���������

����������

��ʵ���п���ʹ�����ɷ�����ͬʱ���ɽ��ܵķ�����ʶ����Ҫ�ɹ�������Ҫ��ȡ�Ĵ�ʩ�Լ�ʶ���ߵ�Ŀ�����Ŀ�ꡣ������ʹ�ò�λ�ͼ���������������������������Ƿ�ӵ����������Ӧ�ó���Ĺ��������ļ�����Ĺ���Ҳ�Ǻ���Ҫ�ġ�Ȼ�������Դ���������ȫ���գ�����ͨ��ʹ����Ӧ�ĶԲߣ����磬������Ʒ�������ǿ�������ü�������������������Ͱ�ȫ���ա�

���ȴӴ�������������Ŀ��ĸ��ڵ㹹�칥������ʼ��Ȼ������Ҷ�ڵ㣬Ҷ�ڵ��Ǵ���Ψһ�����Ĺ�������ѧ��ͼ

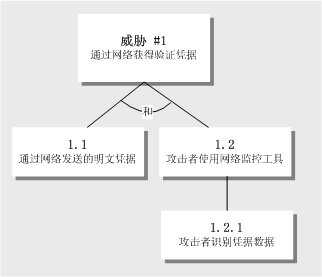

3.5 ��ʾ��һ����������

ͼ 3.5

�������ı�ʾ��

������ʹ�� AND �� OR

��ǩ��Ҷ�ڵ�����ǡ����磬��ͼ 3.5 �У�1.1

�� 1.2 ����ͬʱ�����ſ��Ե��¹�����

����������������������Ѹ�ٸ��ӻ�����������Ҳ�Ƿdz���ʱ��һ�����һЩ�Ŷ����е�����������ʹ�ò��֣�������ʾ����������������

1. Ŀ��һ

1.1 ��Ŀ��һ

1.2 ��Ŀ���

2. Ŀ���

2.1 ��Ŀ��һ

2.2 ��Ŀ���

ע�⣺����Ŀ�����Ŀ���⣬����������������ѧ������������

�˴�Ϊʵ���е�һ�����ַ���������

#1 ����в������ͨ���������������֤֤��

1.1 ͨ�����硰�롱�����������ı�֤��

1.2 ������ʹ���������

1.2.1 ������ʶ��֤������

Ҫ�������������������ı�ָ���С�����������һ���еġ���������������

����ģʽ

����ģʽ��ͨ�������ڸ��ֲ�ͬ�����еĹ�����һ���ʾ������ģʽ�����˹������������������ִ�й�������IJ�������Ľ����Ҳ�����˹�����Ŀ�ꡣ����ģʽ�����ڹ������������ǻ���

STRIDE �ĸ��ַ��������ڹ����ߵ�Ŀ�ꡣ

���磬����ֲ�빥��ģʽ���ǹ���ģʽ��һ����������ģʽ������һ�㷽ʽ��������ֲ�빥������

3.3 �����˴���ֲ�빥��ģʽ��

�� 3.3 ����ֲ�빥��ģʽ

|

����Ŀ��

|

��������ִ��

|

|

��������

|

���Թ����ļ�������֤����

�ڷ������Ͼ����㹻��Ȩ�ޡ�

|

|

��������

|

1.

ʹ��������֤©����Ŀ��ϵͳ��ʶ�����

2.

����Ҫֲ������еĴ��룬��ͨ��Ŀ��Ӧ�ó���İ�ȫ���������д˴��롣

3.

��������ֵ���������Ŀ��Ӧ�ó���ĵ�ַ�ռ䣬��ǿ��һ������Ӧ�ó����쳣����ת��ֲ�����Ķ�ջ�ƻ���

|

|

�������

|

���Թ����Ĵ��뽫���в�ִ�ж���IJ�����

|

�йع���ģʽ����ϸ��Ϣ������ı�ģ����ֵġ������ο�����

���� 5��֤����в

Ҫ֤��Ӧ�ó������в����ʹ����ʾ�������������Ե�������в���Ե�ģ�塣��в��������вĿ��������������ԡ��˽β�����Σ���������������ʶ�����в�б����������ȼ����˲��轫������в��ģ���̵����Ρ���������Ҫ���������������У������������ü���Ҳ���Ա�¶���Ƿ����õİ�ȫ©�����ͽ����в����ĶԲߡ�

�� 3.4��в 1

| ��вĿ�� |

Web Ӧ�ó����û���֤���� |

| ���� |

|

| �������� |

ʹ������������ |

| �Բ� |

ʹ�� SSL

���ṩ���ܵ�ͨ�� |

�� 3.5 ��в 2

| ��вĿ�� |

���ݷ������ |

| ���� |

|

| �������� |

���������û�����������

SQL ��������������γ� SQL ��ѯ |

| �Բ� |

ʹ�ó����������֤�û�������Ч�ԣ�ʹ��ͨ�������������ݿ�Ĵ洢�IJ��衣 |

���� 6��������в

�ڴ˲����У���ӵ�н�Ӧ�õ��ض�Ӧ�ó���ű��е���в�б��������IJ����У���Ҫ������в��ɵķ��ս�����в����.��ʹ���ܹ����Ƚ�����������յ���в��Ȼ����������в��ʵ���ϣ��Ӿ��÷��濼�ǣ�������������ʶ�����в���ܲ������С�������Ҫ����ijЩ��в����Ϊ���Ƿ����ļ��ʺ�С���������������ɵ���������

���� = ������ * DZ�ڵ���

�˹�ʽ��ʾ�ض���в�����ķ��յ�����в�����Ŀ����Գ���DZ�ڵ����������˷�������ʱ��ϵͳ����ij̶ȡ�

�����Խ� 1�C10

�������������в�����Ŀ����ԣ����� 1

������̫���ܷ�������в��10

������������ȷ���ᷢ������в��ͬ�������Խ�

1�C10 �����������DZ�ڵ������� 1

��ʾ��С����10

���������Ե���ʹ�����ַ��������Եó����ۣ������Ŀ����ԵͶ�DZ�ڵ��ߣ���������в�����ķ��յ���DZ�ڵ�������ȴ����������в�����ķ��ա�

���磬��������� = 10��DZ�ڵ��� = 1����ô����

= 10 * 1 = 10����������� = 1��DZ�ڵ��� = 10�������

= 1 * 10 = 10��

���ַ��������ı���Ϊ 1�C100�������Խ��˱����ֳ��������������������˸ߡ��л�ͷ��յȼ���

�ߡ��к͵͵ȼ�

������ʹ�üĸߡ��л�͵ȼ�����в�������ȼ����С������в�������Ϊ�ߣ�����в����Ӧ�ó��������������в��������Ҫ�����ܵؽ�����м���в��Ҫ��������Dz����������ݽ����в�����Ŭ���ͷ��ã������ܻ�������Եͼ���в��

DREAD

��������ϵͳ�ļ���������������Ŷӳ�Աͨ�����Եȼ����һ�¡�Ϊ������������⣬������������ȷ����ȫ��в������ζ��Ӱ����µ�����������

Microsoft��DREAD ģ�����ڰ���������ա�ʹ��

DREAD

ģ�ͣ�������ͨ��ѯ����������Ը�������в��ķ��յȼ���

| • |

DZ�ڵ��������ȫ©�������ã������ж��

|

| • |

�����ԣ��ٴι����Ƿ����ף�

|

| • |

�������ԣ����й����Ƿ����ף�

|

| • |

��Ӱ����û�����Ϊһ�����Եİٷֱȼ��㣬����ж����û����ܵ�Ӱ�죿

|

| • |

�ɷ����ԣ����ְ�ȫ©���Ƿ�����ף�

|

������ʹ��������Ŀ������ÿ����в��Ϊ����������Ҫ����Ҳ���Զ���������������졣���磬�����������й�DZ�����������⣺

�����������ж�ߣ��Ƿ�����������գ��������ս�����ʧȥ�ͻ����Ρ�

�����Χ������ؽ�����в��������Ϊ�⽫�����ѡ������ʹ�ü�ģʽ�������

(1)���� (2) �͵� (3)��

�������Ķ���������ϵͳ��ÿ��ֵ�������ĺ��壬�������ڱ����������

3.6

��ʾ��һ���ȼ����ĵ����������������Ŷӳ�Ա����в�������ȼ����С�

�� 3.6��в�ȼ���

|

D

|

DZ�ڵ��� |

�����߿����ƻ���ȫϵͳ����ȡȫ��������Ȩ���Թ���Ա�������в��������ݡ� |

й¶������Ϣ |

й©��ͨ��Ϣ |

|

R

|

�������� |

�����ǿ����ֵģ���ʱ�䷶Χ�� |

�����ǿ����ֵģ����ǽ���ij��ʱ�䷶Χ���Լ��ض��������²Żᷢ���� |

��ʹ�߱���ȫ©����֪ʶ���ٴ�ʵ�ֹ���Ҳ�Ƿdz����ѵġ� |

|

E

|

�������� |

��ѧ�߳���Ա�ں̵ܶ�ʱ���ھͿ������칥���� |

�����ij���Ա�������칥���������ظ������� |

ÿ�ο�չ��������Ҫ����Ա�߱����������ļ��ܺ������֪ʶ�� |

|

A

|

��Ӱ����û� |

ȫ���û���Ĭ�������û����ؼ��ͻ� |

ijЩ���з�Ĭ�����õ��û� |

�������û��������û� |

|

D

|

�ɷ����� |

�������Ϣ���Թ������н��͡������ʹ�õĹ����з��ְ�ȫ©������������©�����Զ����ġ� |

��ȫ©���������ں���ʹ�õIJ�Ʒ������У����ֻ�������û��Ż�ż��������Ҫ���ֶ���ʹ����Ҫ����һЩ˼���� |

����©���������ԣ����ҿ��û��������DZ�����Dz�̫���ܵġ� |

ѯ�����������Ժ�����������в�ĵȼ�

(1�C3)������ķ�ΧΪ 5�C15��Ȼ�������Խ�����ȼ�Ϊ

12�C15 ����в����Ϊ�����գ�8�C11

Ϊ�м����գ�5�C7 Ϊ�ͼ����ա�

���磬������������ǰ������������в��

| • |

������ͨ����������������֤֤�顣

|

| • |

�� SQL ����ֲ��Ӧ�ó���

|

�� 3.7 ��ʾ��������в�� DREAD �ȼ���������

�� 3.7DREAD �ȼ�

| ������ͨ����������������֤֤�顣 |

3

|

3

|

2

|

2

|

2

|

12

|

��

|

| �� SQL ����ֲ��Ӧ�ó��� |

3

|

3

|

3

|

3

|

2

|

14

|

��

|

һ����÷��յȼ���������Ը�����֤������в�������ӷ��ֵ������ȼ���������������в�ĵȼ���Ϊ���ߡ�����

3.8 ��ʾ��һ��������

�� 3.8 ��в 1

| ��вĿ�� |

Web Ӧ�ó����û���֤���� |

| ���յȼ� |

�� |

| �������� |

ʹ������������ |

| �Բ� |

ʹ�� SSL

���ṩ���ܵ�ͨ�� |

������Ҫ��ʲô��

��в��ģ���̵��������Ӧ�ó�����ϵ�ṹ��ȫ�Է�����ĵ��Լ�����������в�б�����вģ�������ڼ��п����Ŷӳ�Ա�������������н��������в��

Ҫ�㣺��в��ģ��һ���������̡���вģ���Dz��ϸĽ����ĵ��������Ŷӳ�Ա���ɶ�������ġ�

��вģ�Ϳ����������Ŷӣ�

| • |

����߿���ʹ����вģ�������йؼ������ܵİ�ȫ���ѡ��

|

| • |

��д����Ŀ����߿���ʹ����вģ�������ͷ��ա�

|

| • |

�������ʦ��ʶ�����в��Ӧ��ϵͳ���ɰ�ȫ�����⣬�����߿��Ա�д���������в��ԡ�

|

���ɹ�����Ŀ����

���ݳ�ʼ��вģ�ͣ������Դ�������ʽ�Ĺ�����Ŀ���棬�ñ�������������ԣ��������

ID���������Կ����ڽ���в��������ϲ���Ĺ��ϸ���ϵͳ�С�ʵ���ϣ�������ѡ���ڹ��ϸ���ϵͳ��������ʶ�����в����ʹ���䱨�湤�����ɱ��档����������һ��״̬��������ָʾ�����Ƿ��ѽ������Ӧ��ȷ���������ԭʼ��в�����Խ��䷵����вģ���ĵ���

�������硢������Ӧ�ó�������ڱ�������֯��в���⽫ʹ���ڲ�ͬ��ɫ�IJ�ͬ�Ŷӳ�Ա���������ⱨ�档��ÿ������ڣ���������˳����ʾ��в���ӷ��յȼ��ߵ���в��ʼ���������Ǵ������ٷ��յ���в��

��

��Ȼ�����Լ��ٹ����ķ��գ����������ٻ��ų���������в����������ȡ�˰�ȫ��ʩ��Ӧ������Ӧ�ĶԲߣ���в��Ȼ���ڡ���ȫ�����е�ʵ������ǣ���������в�Ĵ��ڣ�ͬʱŬ���������ա���в��ģ�����������Ŷ��д�����������ȫ�������⡣

����в��ģ��Ϊһ�������������Դ����뽫��ȫģ����Ϊ���ϱ仯�Ķ�̬��Ŀ������Ӧ���Ϸ��ֵ�����в�������͡���вģ�ͻ�Ӧ�ܹ����ϵ������Ը���Ӧ�ó���ķ�չ����Ϊ��Ҫ������ǿ����Ӧ�ó��������㲻�ϱ仯����ҵ����

|