|

只有明白了VPN服务的原理,接下来的实验才有意义。

在VPN系列文章之一:VPN基础中,我们提到VPN主要有两种连接方法,一种是允许远程单个用户接入到局域网,一种是连接两个局域网。这篇文章我们来完成第一种情况的实验。

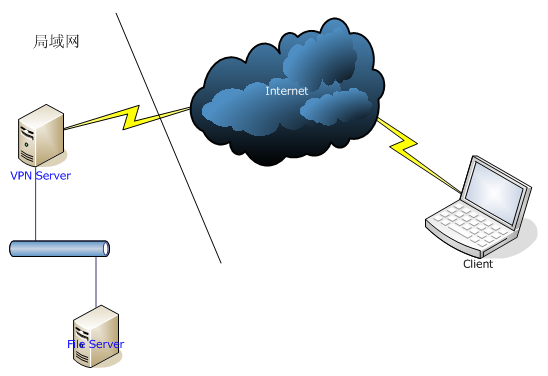

我们用的拓扑图如附图所示:

局域网的ip网段是192.168.1.0/24,其中文件服务器的ip是192.168.1.10/24,VPN

Server的内网IP为192.168.1.254/24,外网IP为202.96.100.100/24,外网接入到Internet上。

出差的员工不在同一个城市,也接入到了Internet,在这里我们假设他获得的公网IP是202.96.100.200/24。(实际上不管他获得的是什么IP,肯定可以和VPN

Server的公网IP通讯的)

需求:

出差在外的员工需要接入单位的VPN Server,并访问单位局域网中文件服务器中的文件。

在部署2003的VPN服务之前,显要考虑几个因素,分别是:

1、客户拨号时的身份验证方式(Windows验证或IAS验证)

2、用户账号属性允许其拨入(或者在访问策略中允许)

3、拨号后客户端的IP地址获取方式(VPN Server指定静态或局域网中DHCP

Server分配)

实验过程:

在VPN Server上部署VPN服务

使用局域网中的DHCP Server分配IP给拨号客户端,因此要在VPN

Server上启用DHCP中继

体验客户端不同的IP获取方式的区别

体验Windows身份验证和IAS身份验证的不同

体验账号允许拨入和策略允许拨入的不同

体验PPTP和L2TP/Ipsec的不同

验证VPN客户端能正常访问局域网中File Server上的文件

我们从VPN Server的部署开始。

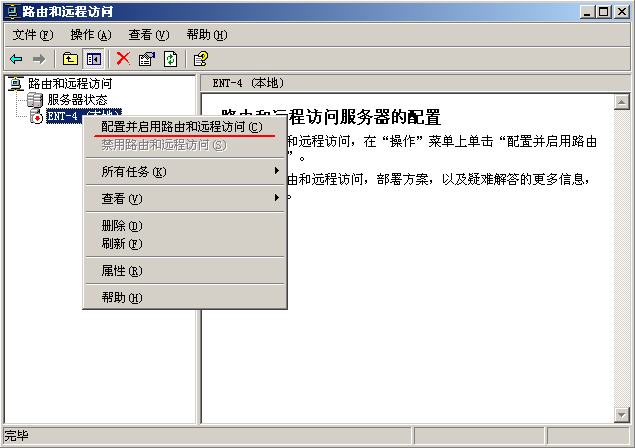

以管理员身份登录VPN Server,开始菜单-所有程序-管理工具-路由和远程访问,在本地计算机上右键-配置并启用路由和远程访问

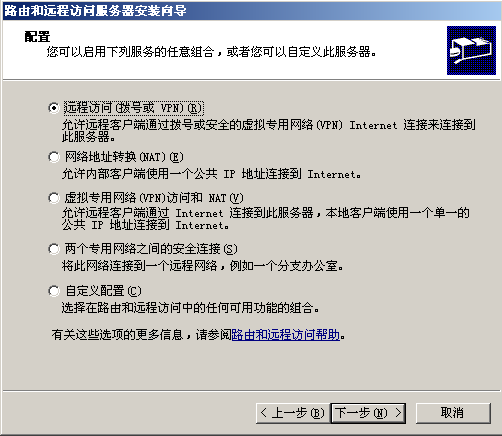

打开配置向导后,点击下一步,选择“远程访问(拨号或者VPN),按下一步

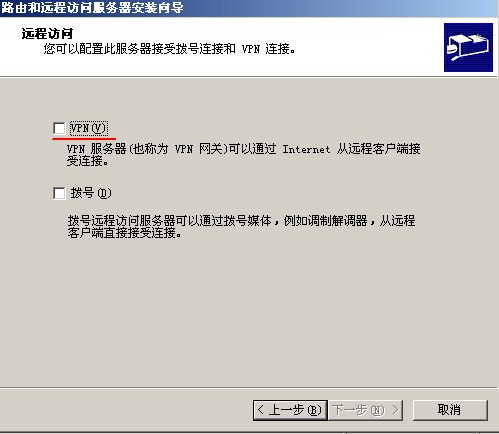

在对话框中勾选vpn,按下一步

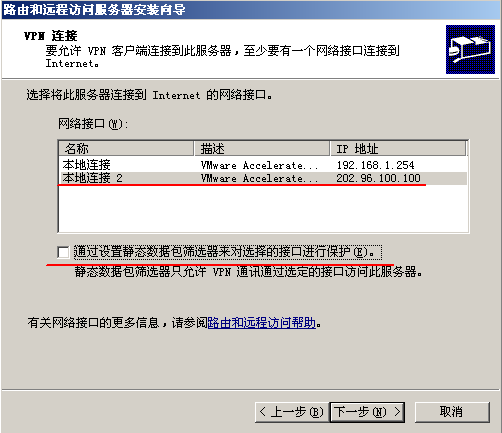

选择VPN Server连接Internet的网络连接,我们可以从IP上知道,选本地连接2

下面的数据包筛选器是起防火墙的作用,只允许我们设置的IP包进入到VPN

Server,因为是实验VPN,所以我们不选该选项。

(关于数据包筛选,将有另外的文章来讲述)

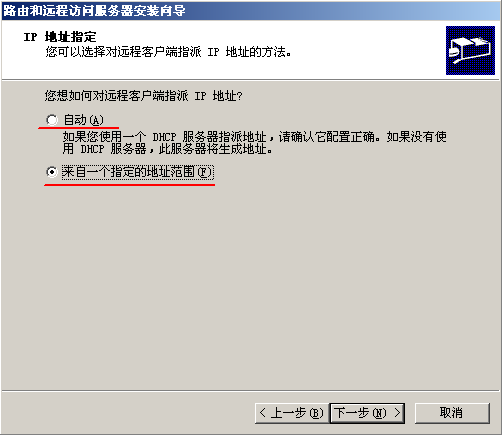

下一步,设置拨号客户端获取IP的方法

自动是通过局域网中的DHCP Server获取IP地址

指定是VPN Server手工指定IP给拨号客户端

(如果手工指定IP,IP要指定成和局域网IP段一致,否则还要在VPN Server上设置路由才能让拨号客户端和局域网通讯。)

我们在这里先指定ip给客户端,选第二项

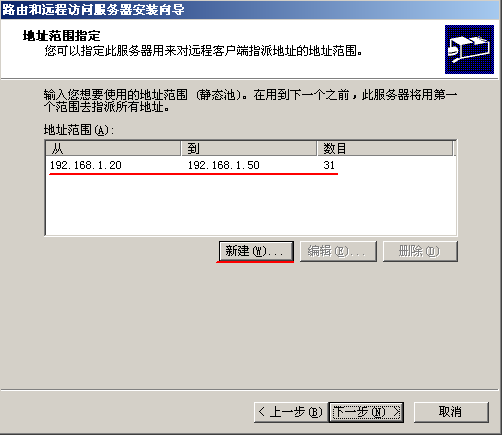

新建一段地址给拨号客户端使用,比如我们新建的地址范围是192.168.1.20-50,共31个

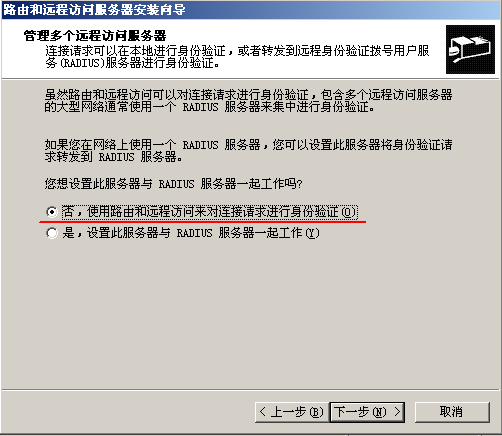

下一步,选择Windows默认的身份验证,呆会儿在切换到IAS认证,看看异同。

配置结束后,windows会提示:如果采用局域网的DHCP,则需要在VPN上配置DHCP中继。我们现在采用的是指定IP,直接关闭该提示框就可以了。

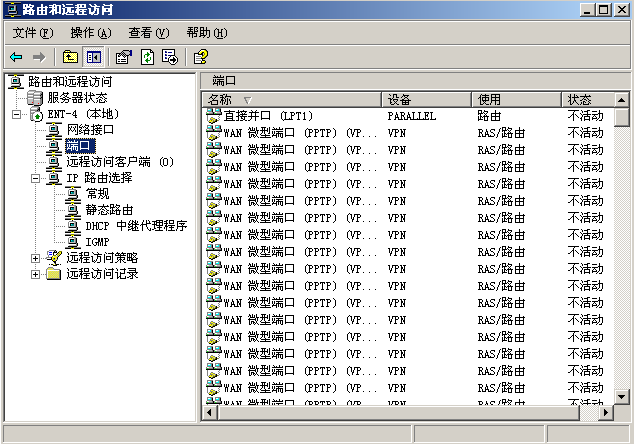

VPN服务启用后如图:

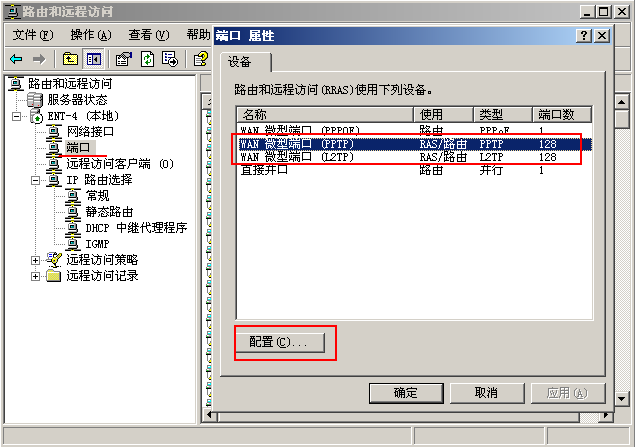

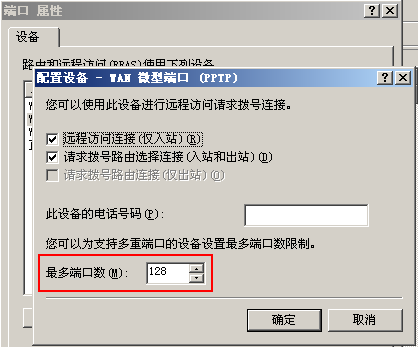

默认的时候,VPN Server的端口数量包括PPTP和L2TP端口各128个。拨号客户端每客户需要占用一个端口,如果端口数量不足,可以添加,过程如下:

端口-右键-属性,如图

选择需要更改的端口类型,配置,更改端口数量

虽然VPN端口数量可以更改,但是VPN客户的并发连接数还受到Windows系统版本的限制。

对于允许的最多端口数和VPN客户并发连接数,根据Windows服务器操作系统版本的不同有以下不同:

QUOTE:

对于Windows Server 2003 Web版本和标准版本,PPTP和L2TP允许的最多端口数均为1000,但是Web版本只支持1个VPN客户并发连接,而不论协议类型;标准版本支持1000个VPN客户并发连接,而不论协议类型。

Windows Server 2003企业版最多支持30000个L2TP端口,16384个PPTP端口,支持的VPN客户并发连接数理论上只是受到端口数量的限制。

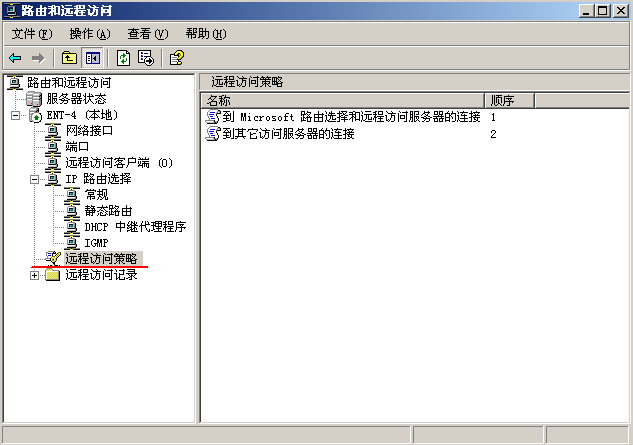

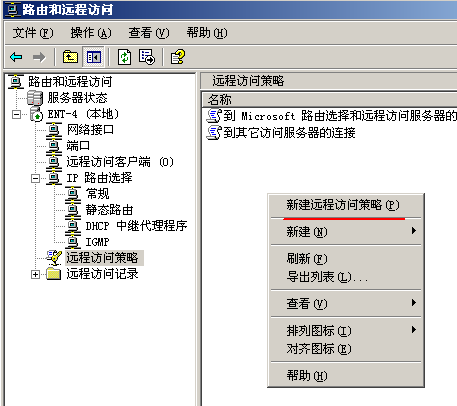

在路由和远程访问窗口的下方,有远程访问策略一项,如果账号属性是按照策略访问,该处可以添加策略

添加远程访问策略很简单,右边的空白处右键,添加就可以按照向导添加了。

这里先不添加,在后面来演示。

至此,VPN Server已经部署完成。

我们回顾一下,该VPN Server是占用部署的:

部署在独立的服务器上

手工指定客户端静态IP范围

客户端的身份验证在VPN 服务器的SAM中

没有设置远程接入策略

|